Yönlendirici cisco'nun ilk yapılandırması. Cisco Router'ların İlk Yapılandırması

Cisco yönlendirici ayarlarında oldukça esnektir. Tabii ki, ayarlanması o kadar kolay değil, en az komut bilgisine ve özel yazılım kurulumuna ihtiyaç duyuyor. Ancak bu durumda oyun muma değer. Bu yönlendirici kesinlikle tüm ihtiyaçlarınızı karşılayacak. Sağladığı fırsatlar genellikle basit “ev” yönlendiricileri tarafından bilinmez veya oradadır, ancak çok kötü çalışırlar. Çok sayıda özel yönlendiriciye ek olarak, "Cisco", ev için özel bir işlem gerektirmeyen ve ortalama bir kullanıcının tüm ihtiyaçlarını tamamen karşılayan ve kararlılıklarını memnuniyetle karşılayan geleneksel cihazlar da üretmektedir.

Cisco yönlendirici, ev kullanımı için yeterli işlevselliğe sahiptir ve ayarlarda oldukça basittir.

Özü ve amacı

Cisco'nun kablosuz yönlendiricisi, genellikle herhangi bir sistem yöneticisi için vazgeçilmez bir yardımcıdır. Wi-Fi'yi basit bir daireye dağıtmak için tasarlanmış birkaç sıradan model dışında, genelleştirilmiş işlevlere sahip yönlendiricileri yoktur. Her model serisi, kendilerinden, bazen de gerçekten uzmanlık alanlarından sorumludur ve başka hiçbir yerde hiçbir fayda sağlamaz.

Ana fonksiyonunun yanında, wifi yönlendirici iki tane daha gerçekleştirir: bir anahtar ve bir yönlendirici. İlki yerel bir ağ oluşturmak için gereklidir. Örneğin, ofisinizde beş bilgisayarınız varsa, aralarında bilgi alışverişi yapmanız yeterlidir. Bunu flash medyayla veya İnternet ile yapmak en çok hızlı yol. Bu durumda anahtarlar değiştirilmek üzere gelir. Basit bir ifadeyle, kablolar yoluyla bir cihaza bağlı birkaç bilgisayar birbiriyle iletişim kurabilir. Bu genellikle iki şekilde gerçekleşir: ya her bilgisayar ağa bağlı herhangi bir başka bilgisayara gidebilir ya da hepsinin paylaşılan klasöre sınırlı erişimi olabilir.

Şekil 1. Yönlendirici kullanarak yapı.

Yönlendirici büyük ofislerde kullanılır. Kabloyu yirmiden birinci kata, hatta yoğun bir yoldan çekmek oldukça sorunlu ve çok pahalıdır. Bu gibi durumlarda, yönlendirici kullanın. Kablo kullanmadan anahtarlar yardımıyla oluşturulan iki yerel ağı bir araya getirirler. Böylece, güvenilir güvenlik protokolleri ile bütüncül bir hiyerarşik yapı oluşturmak mümkündür. Ve teşekkürler Wi-Fi yönlendiricileri Cisco bunun için sadece bir cihaz kullanabilir (Şekil 1).

En yaygın olanı Linksys yönlendiricileri hattıdır. Yukarıda açıklanan yerel ağlar ve İnternet'in basit dağıtımı dışında, hiçbir özel amaç için tasarlanmamıştır. Bunları ayarlamak da basittir ve yalnızca grafik bir arayüzle çalışabilen deneyimsiz bir kullanıcı için tasarlanmıştır. Kalan modeller çok cana yakın ve problemli değil.

Komut satırını kullanarak bir Cisco yönlendirici nasıl yapılandırılır?

Eski yönlendiricileri yapılandırmak veya eskileştirmek veya uzmanlaşmak gerekir. İlk önce doğru şekilde bağlamanız gerekir. Kit içindeki yönlendirici cisco bir konsol kablosu içerir. Mavimsi bir renge sahiptir. Bir yandan, Internet kablosuna benzer bir konektörle, yönlendiriciye Concole'un mavi renkle yazıldığı konektöre, diğer tarafta ise mavi sistem kutusunun (COM bağlantı noktası) arkasındaki bağlantı noktasına bağlanır.

Bu manipülasyonlardan sonra, bu yönlendiriciyi nasıl yapılandıracağınızı bilmek faydalı olacaktır. Bunun için indirmeniz gerekecek özel program. En çok onlardan bol miktarda var. farklı versiyonlar ve türler işletim sistemleri. Windows için en yaygın olanı Putty'dir. Program arayüzü İngilizce konuşur, ancak neredeyse hiç ihtiyacınız yoktur.

Adım adım talimatlar

Cisco yönlendiriciyi aşağıdaki gibi yapılandırın:

Yönlendiriciden gelen şifre Kablosuz Güvenlik bölümüne girilmelidir.

- Oturum sekmesine gidin, üstteki ikinci alanda Seri bağlantı türünü seçin. Enter'a iki kez tıkladıktan sonra. Bu bir komut istemi açacaktır.

- Enable komutunu girin. Tüm ayarları açan ve kilidi birçok özellikten kaldıran moda girmeye yardımcı olacaktır. Giriş ve şifre Cisco olacaktır. Değilse, şifreyi hiç girmemeyi deneyebilirsiniz.

- Erase startup-config komutunu yazdırın. Yönlendiricinin tüm eski ayarlarını sıfırlar. Her ayardan önce, hatta ilk ayardan önce bunu yapmak daha iyidir. Ondan sonra, Wifi yönlendirici cisco'yu Yeniden Yükle komutuyla yeniden başlatın. Otomatik ayar no'yu cevaplamak daha iyidir. Bundan sonra, ikinci paragrafı yeniden çalıştırın.

- Yapılandırma terminali ile ayarlar moduna girin. Bundan sonra, yönlendiricinizin yeni adı olacak Ana Bilgisayar Adı BelpheoRouter yazın ve şimdi konsolda bu şekilde adlandırılacaktır.

- Ayarlar moduna girmek için, sisteme kimsenin giremeyeceği bir şifre girin: Enable 0 123asd. Son satır ve şifreden sorumludur.

- Bundan sonra yönlendirici tarafından oluşturulan alan adını ayarlayabilirsiniz: Ip domain-name blabla.ru.

- Sıradaki tarih ve saat. Bunlar önemlidir, çünkü yanlış ayarlanmışlarsa, İnternet erişimini engellemek mümkündür. Komut seti 17:22:00 10/13/15 girilir. Bu, 13 Ekim 2015 tarihinde 5 saat 22 dakika ve 0 saniye örneğidir. Saat dilimi komutu, UST +12 kuşağında yaşıyorsanız, saat kilidi YST 12 komutu tarafından yanıtlanır.

- Bundan sonra yetkili kullanıcı oluşturmanız gerekir. Aaa yeni modelini ve Aaa kimlik doğrulama oturum açma varsayılanını birer birer yerel komutlar girin. Belpheo takma adı ve 1234567 şifresi olan kullanıcılar, Belpheo secret 0 1234567 kullanıcı adı komutuyla oluşturulur.

- Son olarak, gelecekte basit bir konfigürasyon yapabileceğiniz grafiksel bir arayüz etkinleştirmeniz gerekir: Arayüz Adı 0/0. Adın gerçek değeri yönlendiricinin modeline bağlıdır ve Arayüzleri göster komutu ile tanınır.

- Gelecekte kullanılacağı IP adresini ve IP adresi 192.168.0.1 255.255.255.0 komutunu içeren maskeyi ayarlayın. Son olarak, Kapatma yok komutu ile etkinleştirilmeli ve arayüz düzenleme modundan çıkılmalı.

- Son adım, tüm ayarları basit bir yeniden başlatmadan sıfırlanmayacak şekilde kaydetmektir. Bunun sorumlusu running-config startup-config'dir.

Hepsi bu. Şimdi, cisco router tamamen kullanıma hazırdır ve ağ arayüzünü etkinleştirdiğiniz için konsol modu üzerinden daha fazla yapılandırma gerektirmez.

Yönlendiriciyi grafik arayüz üzerinden yapılandırma

Şirketten bazı yönlendiriciler karmaşık konsol ayarlarına gerek duymadan derhal grafik arayüzlerine erişim sağlar. Genellikle bu Linksys hattından gelen basitleştirilmiş cihazlarda olur. Ellerin üzerinde sen varsa, kurulum süreci birkaç kez basitleştirildi.

İlk önce yönlendiriciyi bilgisayara bağlayın. Bundan sonra tarayıcınıza gidin ve adres çubuğuna 192.168.1.1 yazın.

Varsayılan giriş ve şifre, giriş yaptıktan hemen sonra değiştirilmesi gereken Yönetici'dir. Bu, Yönetim sekmesinde, Yönlendirici Parolası alanında yapılır. Hiçbir yerde yanılmadığınızdan emin olmak için aşağıdaki kutuya şifreyi tekrar girin.

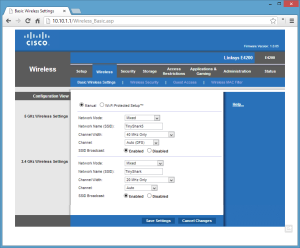

Bu sekmede, Yedekleme Yapılandırması düğmesine tıklayarak tüm ayarlarınızı bir dosyaya kaydedebilirsiniz. Kablosuz -\u003e Temel Kablosuz Kurulum yolu boyunca devam edin. Hemen ilk anahtarı Manuel olarak ayarlayın. Yukarıdan aşağıya sonra: Karışık, ağ adınız, Otomatik, Etkin. Ayarları kaydet butonuna tıklayın.

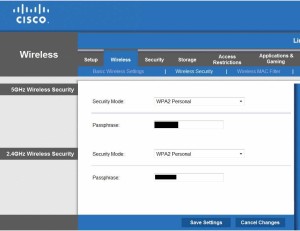

Bundan sonra, Güvenlik Modu'nu seçin. Orada WP2'yi işaretleyin ve kullanılması önerilen gizli anahtarı belirtin seri numarası yönlendirici.

Ondan sonra, yalnızca Setup - Internet Setup'ta bağlantınızın türünü seçmek kalır. Ayar için tüm diğer parametreler size İnternet teknik destek operatörü tarafından bildirilmelidir. Bu sekmede dili İngilizce'den diğerine değiştirebilirsiniz.

Artık Cisco yönlendiricinin tüm ayarları sizin için son derece saçmadır, bu nedenle, bu cihazı tamamen alabilir ve istikrarlı bir İnternetin keyfini çıkarabilirsiniz.

Diğer şeylerin yanı sıra, "büyüme için" bir yönlendiricidir.

Bilgisayarları anlamıyorum - olsun kolay wifi. Bu alanda çok az şey öğrenildi - kendi küçük yerel ağınızı oluşturabilirsiniz.

Ve bir profesyonel olduğunuzu düşünüyorsanız, tüm şirkete bilgi alışverişinde bulunun ve promosyona devam edin.

Önemli olan - tüm ihtiyaçlarınızı karşılayacak doğru modeli seçmek.

Ağın nasıl üçe bölüneceğini (,) öğrendikten sonra, yönlendiricinin kurulumu mantıklı bir şekilde devam eder. Yönlendiricinin temel konfigürasyonunu yapalım (ki çok sık yapmak zorunda kalacaksınız) ve IP adreslerini yönlendiricinin arayüzlerine atayalım.

192.168.0.0/24 ağını 3 alt ağ A, B ve C'ye (sırasıyla 100, 50, 2 ana bilgisayar) ayırdıktan sonra, aşağıdaki alt ağları aldığımızı varsayalım: A - 192.168.0.0/25, B - 192.168.0.128/26, C - 192.168.0.192/30.

İlk alt ağ A adresi, fastethernet 0/0 yönlendirici arayüzüne atanmalıdır.

İlk alt ağ B adresi, fastethernet 0/1 yönlendirici arayüzüne atanmalıdır.

İlk alt ağ C adresinin seri 0/0/0 yönlendirici arayüzüne atanması gerekir. Seri arabirim için kablonun bir ucunda (DCE), bir saat hızı atamanız (sinyali senkronize etmek için zamanı ayarlamanız) ve diğer (DTE) için bu gerekli değildir.

// Bu yüzden yorumları işaretleyeceğim.

Yönelticiyi kurma tamamlandı görevini indirin

PacketTracer emulator programının görevi ile dosyayı indirmeyi, açmayı ve uygulamaya bakmayı öneriyorum (konsol girişi için şifre cisco, ayrıcalıklı mod için sınıf).

PC1'in normal olarak PC2'ye ping yapabildiğini ancak PC3'e ping yapamadığını unutmayın. Bu, yapılandırılmamış yönlendirmeden kaynaklanmaktadır. Ve bir sonraki beşiğinde ayarladık;)

Yapılandırmayı kopyalayarak yönlendirici yapılandırma

- Otomatik için temel kurulum yönlendiricinin (yukarıdaki her şey) şu adımları izleyin:

- 1. Aşağıdaki metni panoya kopyalayın: tümünü girin, sağ tık seçin ve "Kopyala" yı seçin.

- 2. Gerekirse, yönlendiriciyi tüm ayarlardan silin ve yeniden yükleyin.

- 3. Genel konfigürasyon moduna girin ve "Terminal" menüsünü ve "Ana bilgisayara aktar" menüsündeki Hiper Terminali çağırın.

- 4. Show running-config komutunu kullanarak ayarları kontrol ettiğinizden emin olun.

- 5. Gerekirse, her arabirim modundan kapatma komutunu kullanarak arabirimleri etkinleştirin.

Cisco ekipmanına ilk kez rastladıysanız, nasıl kullanılacağını anlamak, ilk kullanıcınızı oluşturmak, cihazınızın adını belirlemek, saati ayarlamak, yeteneği yapılandırmak için kesinlikle gereklidir. uzaktan bağlantı ve benzeri

Bu makaleyi bir dizi benzer soruya adamaya karar verdim ve sonuç olarak adlandırmaya karar verdim " İlk kurulum Cisco yönlendiricileri. "Sadece ayarlara ayrıntılı bir şekilde girmeyeceğimizi, sadece konuyla ilgili gerekli fikre sahip olmak için birkaç seçeneğe gireceğimizi not etmek istiyorum.

Yani, sözlerin yeterli, hemen konuya gelelim.

Diyelim ki elimizde bir cisco yönlendirici var.

Gerçekleştireceğimiz görevler:

1) Arayüz ile tanışalım.

2) Erişim seviyelerinin ne olduğunu belirleyin.

3) Yapılandırma modunun ne olduğunu görelim.

4) Cihaz adı, etki alanı adı, zaman gibi parametreleri ayarlayın.

5) Aygıt portu yapılandırma moduna gidin ve bunlara ip adresleri atayın.

6) Ayrıcalıklı mod için bir şifre belirleyin ve yerel veritabanında bir kullanıcı oluşturun.

7) Uzaktan bağlantıyı telnet ile yapılandırın

8) ssh ile uzaktan bağlanma özelliğini ayarlayın

1. Konsol kablosu üzerinden cihaza bağlayın ve yaklaşık olarak aşağıdakileri görün:

Başlamak için RETURN düğmesine basın.

Konsolumuza girip Enter tuşuna basıyoruz:

Yönlendirici\u003e

Peki, nasıl çalıştığını görmeye çalışalım. "?" ve yaklaşık olarak aşağıdakilere bakın:

Yönlendirici\u003e?

Exec komutları:

ayrıcalıklı komutları kapat

ayrıcalıklı komutları açmayı etkinleştir

EXEC'ten çıkın

yardım Etkileşimli yardım sisteminin açıklaması

EXEC'ten çıkma

Sanırım ipucunu kullandığımızı ve bu aşamada mevcut olan tüm komutları gördüğümüzü zaten anladınız. Ayrıca şunu deneyelim:

Router\u003e etkinleştirilsin mi?

<0-15> Seviyeyi etkinleştir

görünüm Mevcut görünüme ayarla

Cisco bize komutu daha da yazmak için hangi seçeneklere sahip olduğumuzu söyler. Bu seçenek gerçekten çok kullanışlıdır ve en önemlisi, komut yazmanın her aşamasında mevcuttur.

Bunu yapmaya çalışalım:

Yönlendirici\u003e e?

çıkışı etkinleştir

Yani, "?" İşaretini koyabiliriz. kesinlikle her yerde ve cisco bize devam etmek için tüm olası yolları sunacak. Bu durumda, “e” sembolünün pahasına cisco'nun bu kriteri karşılayan ve ne tür komutları gösteren iki takım olduğunu söylediğini görüyoruz.

Tüm ekibi işe almanın gerekli olmadığını belirtmeliyim, yani. Cisco ile çıkmak için exit komutunu tamamen yazmanız gerekmez. "Ex" yazmanız yeterli olacaktır. "Tamamen değil" yazarken, sistemin bir seçeneğinin olmaması gerektiğini ve belirtilen kriterlere uyan bir komutu tanımlamanın mümkün olduğunu anlamanız gerekir.

2. Toplamda, sistemde 0 ila 15 arasında 16 olası erişim seviyesi vardır. Anlamak için sadece 3'e ihtiyacımız var.

Ayrıcalık seviyesi 0 - yönlendiriciye bağlandığımızda kendimizi bulduğumuz mod

Ayrıcalık seviyesi 1 - kullanıcı komutlarını içeren kullanıcı modu

Ayrıcalık seviyesi 15, tüm komutları içeren ayrıcalıklı bir moddur. Buna girmek için enable komutunu yazmanız gerekir ve sonra "Yönlendirici\u003e" yerine "Yönlendirici #" ifadesini görürüz. "#" İşareti aslında ayrıcalıklı modda olduğumuz anlamına gelir.

Öyleyse biz alırız

Yönlendirici\u003e - normal mod

Router\u003e etkinleştirmek - ayrıcalıklı moda geçiş komutunu yazıyoruz

Yönlendirici # - ayrıcalıklı mod

3. Paragraf 2'de ayrıcalıklı bir rejimdeydik. Şimdi, yönlendirici üzerinde herhangi bir ayar yapmak istiyorsak, yapılandırma moduna geçmemiz gerekecektir. Bunu yapmak için, configure terminal komutunu kullanın veya kısa süre için conf t yazabilirsiniz.

Yönlendirici # conf t

Yönlendirici (config) # - gerekli ayarları yapabileceğiniz yapılandırma modu

4. Şimdi birkaç ayar yapmayı deneyebilirsiniz. Cihaz adını, etki alanını ve saati yapılandırmaya doğrudan gerek olmadığını söylemeliyim. Ancak, okuduğunuz son makale bu değilse, bu parametrelerin ayarlanmasının hala çok yararlı olma olasılığı.

Cihaz adını yapılandırmak için hostname komutunu kullanın.

Yönlendirici (config) #hostname TEST

TEST (yapılandırma) # - TEST'ü mükemmel bir şekilde görebileceğimiz yeni bir cihaz adı

Etki alanı adını yapılandırmak için ip domain-name komutunu kullanın.

TEST (config) #ip alan adı test.ru - şimdi bizim etki alanı adı test.ru

Zamanı ayarlamak biraz daha zor. saat dilimini ve saatin kendisini ayarlamaktan oluşur. Saat dilimini ayarlamak için saat dilimi komutunu kullanın.

TEST (config) # saat dilimi MSK +4 - Moskova'dayım, bu yüzden saat dilimi +4

Saati ayarlamak için, yapılandırma modundan çıkmalı ve saat ayar komutunu kullanmalısınız, yani tam anlamıyla çevrilmişse “saati ayarlayın”.

TEST (config) #exit - yapılandırma modundan çık

Show komutunu kullanarak ayarlarımızı kontrol edebilirsiniz.

Test # saati göster

16: 03: 28.183 MSK Perşembe 21 Şubat 2013 - ayarlarımızın sonucu

Yapılandırmanın tamamını görüntülemek için show run komutunu da kullanabilirsiniz.

TEST # gösteri koşusu

Bu komutun sonucunun çıktısı oldukça hacimlidir ve onu göndermeyeceğim. Sadece sonucun yönlendiricideki tüm parametreler hakkında bilgi içerdiğini söyleyebilirim.

5. Yöneltici üzerindeki port ayarlarını düzenleyelim ve ip adresini ayarlayalım.

Bağlantı noktası ağ donanımı Cisco arayüz denir. Kullanılabilir arayüzlerin bir listesini görüntülemek için show interfaces komutunu kullanabilirsiniz. Bununla birlikte, çıktı oldukça hacimli olacaktır. Daha kompakt bir çıktı için, show ip int brief komutunu kullanabilirsiniz.

Test # ip int bri göster

Arabirim IP Adresi Tamam mı? Yöntem Durum Protokolü

Yerleşik Servis Motoru0 / 0 atanmamış YES NVRAM yönetimsel olarak aşağı

GigabitEthernet0 / 0 atanmamış YES NVRAM aşağı

GigabitEthernet0 / 1 atanmamış YES NVRAM aşağı

Şimdi mevcut fiziksel portların listesini görebiliriz. GigabitEthernet0 / 0 portunun 192.168.0.0 alt ağına 255.255.255.0 alt ağ maskesi ile ve GigabitEthernet0 / 1 portunun 255.255.255.0 alt ağ maskesi ile 192.168.1.0 alt ağına bağlı olduğu varsayılmaktadır. Buna göre, GigabitEthernet0 / 0'daki IP adresini 192.168.0.1 ve GigabitEthernet0 / 1'deki IP adresini 192.168.1.1 olarak belirlemeye karar verdik. Bütün bunlar, ilk ağın bilgisayarlarının, ikinci ağın bilgisayarlarına erişebilmesi için gereklidir ve bunun tersi de geçerlidir. Konfigürasyona devam edebiliriz.

TEST # conf t - yapılandırma moduna gidin

TEST (config) #interfacegigabitethernet0 / 0 - interface komutu yönlendiricimizde ihtiyacımız olan portun konfigürasyon moduna geçmemizi sağlar

TEST (config-if) #ip adresi 192.168.0.1 255.255.255.0 - 192.168.0.0 alt ağının ip adresini belirledik

TEST (config-if) #no kapatma - yönlendiricideki bağlantı noktasını etkinleştirme komutu

TEST (config-if) #exit - port ayarından çık

TEST (yapılandırma) #int gi0 / 1 - ikinci portun ayarlarına gidin. Port adı burada gösterildiği gibi kısaltılabilir.

TEST (config-if) #ip adresi 192.168.1.1 255.255.255.0 - 192.168.1.0 alt ağının ip adresini belirledik

TEST (config-if) #exit

Tüm ip adresleri yapılandırılır ve 192.168.0.0 ve 192.168.1.0 ağları arasındaki bağlantı kurulur.

Bir hata yapıp yanlış ip adresini girip girmediğimizi (192.168.0.2 olsun) veya maskenin yanlış gösterildiğini varsayalım ve ardından "no" komutunu kullanarak değişiklikleri geri alabilirsiniz. Örneğin:

TEST (config-if) #no ip adresi 192.168.0.2 255.255.255.0 - Bu komut arabirimdeki 192.168.0.2 ip adresini kaldıracaktır.

"Hayır" komutu sadece ip adres parametresi için geçerli değildir. Yönlendiricinin diğer parametrelerini iptal etmek için kullanılabilir.

6. Ayrıcalıklı moda nasıl gireceğimizi zaten biliyoruz ve bunu herhangi bir yetkilendirme olmadan yaptık. Daha fazla güvenlik için ayrıcalıklı mod için bir parola ayarlamanızı öneririm. Bu komut sırrı etkinleştirme komutu ile yapılabilir

TEST # conf t

TEST (config) #enable secret 0 cisco - Şimdi ayrıcalıklı mod için şifremiz cisco olacaktır. 0'ın, şifreyi metin olarak girdiğimiz anlamına geldiğini unutmayın. Şifreli formda bir şifremiz varsa, başka bir seçenek seçebiliriz. Sırrı etkinleştirerek olası seçenekleri görebilirsiniz?

TEST (config) #enable secret?

0 UNENCRYPTED şifrenin takip edeceğini belirtir

4 SHA256 ŞİFRELENMİŞ bir sırrın izleyeceğini belirtir

5 Bir MD5 ENCRYPTED sırrının izleyeceğini belirtir

SATIR UNENCRYPTED (cleartext) "enable" secret

seviye ayar yürütme seviye şifresi

Ayrıcalıklı mod için şifreyi belirledik. Sisteme, daha sonra uzaktan telnet veya ssh ile cihaza bağlanmak için kullanacağımız sistemde kendi kullanıcılarınızı yaratmanızı öneriyorum.

Bunun için aşağıdaki komutu veriyoruz:

TEST (config) # kullanıcı adı kullanıcı1 imtiyazı 15 gizli şifre1

Uygulamanın bir sonucu olarak, sistem kullanıcı adı, şifre şifresi1 ve erişim seviyesi 15 (ayrıcalıklı mod) adında bir kullanıcı yaratacaktır.

7. Alt ağlarımız var, yerel veri tabanında bir kullanıcı var. Artık cihazla olan bağlantıyı telnet ile yapılandırabilirsiniz. Bunu yapmak için, vty (sanal terminal hattı) ayar satırına gitmemiz gerekecektir. Yapılandırmaya gidelim ve her şey netleşecek.

TEST # conf t - yapılandırma moduna gidin

TEST (config) #line vty 0 4 - terminal hatlarının ayarına git. üzerinde farklı cihazlar Farklı sayıda terminal hattı olabilir. Bizim durumumuzda 5 var, yani. 0'dan 4'e kadar olan takımda yansıtılır. Terminal hatlarının sayısı, yönlendiriciye olası eşzamanlı bağlantıların sayısını gösterir. Biri bağlandığında, ilk serbest atış hattına atanır.

TEST (yapılandırma satırı) #transport giriş telnet - Cihazımıza uzaktan telnet ile bağlanmanın mümkün olduğunu söylüyoruz.

TEST (yapılandırma satırı) #login yerel - bu komut yerel kullanıcı veritabanını kullanarak vty ile giriş yapabileceğinizi söylüyor. Buna göre, madde 6'da oluşturulan kullanıcı olarak giriş yapabileceğiz.

Artık cihaza telnet üzerinden, önceden oluşturulan 192.168.0.0 veya 192.168.1.0 alt ağlarından herhangi bir bilgisayardan uzaktan bağlanabilirsiniz.

8. Telnet kullanmak oldukça uygun, ancak güvenli değil çünkü kullanıcı adı ve şifreyi ağ üzerinden açık metin olarak iletir. yani Birisi gerekli paketleri yakalarsa şifreyi görebilir. Bu nedenle, ssh protokolünü kullanarak bir bağlantı kurmanızı öneririm. Bunun için bir takım şartları yerine getirmek gerekir. Ana bilgisayar adı parametreleri (bkz. Madde 4), etki alanı adı (bkz. Madde 4), bu parametrelerin temelinde şifreleme gerçekleştiğinden ve ayrıca aşağıdaki komutu kullanarak bir çift şifreleme anahtarı oluşturmanız gerekir:

TEST (config) #crypto anahtarı, 1024 numaralı rsa modülünü oluşturur. - Anahtarlarımızın 1024 bit şifrelemesi.

Şimdi vty hatlarımızda ssh bağlantısına izin vermemiz gerekiyor.

TEST (config) #line vty 0 4 - terminal hatlarının ayarına git

TEST (yapılandırma satırı) #transport giriş telnet ssh - Cihazımıza telnet veya ssh ile bağlanabileceğimizi söylüyoruz. Aslında, sadece ssh belirtebilirsiniz, ancak daha sonra telnet üzerinden bağlanamazsınız.

TEST (config-line) giriş yerel - yönlendiriciye yerel kullanıcı veritabanını kullanmasını söylüyoruz. Bu komutu 7. maddeden zaten vermişseniz, gerekli değildir.

Tümü. Artık cihazımıza uzaktan ve en önemlisi ssh ile güvenli bir şekilde bağlanabilirsiniz.

Sonunda, yaptığımız tüm ayarları write komutuyla kaydetmenizi öneririm. Böylece, cihaz yeniden başlatıldıktan sonra, tüm parametreler kaydedilir. Eğer kaydetmezseniz, cihazı yeniden başlattıktan sonra cihazda hiçbir şey değişmemiş gibi temiz "temiz" olacaktır.

TEST # yaz

Yapı yapılandırması ...

Alt satır: yönlendiricimizin temel yapılandırması sona erdi. Şimdi Cisco yönlendiricileri ve onlarla nasıl çalışılacağı hakkında çok az şey biliyoruz. Umarım bu yazı sizin için yararlı olmuştur.

Yakında görüşürüz ve yeni yayınlar;)

Düzenleme Tarihi: 17 Aralık 2013 SalıAyrılmayın - sonuçta, rehberimizi okuduktan sonra, sistem yöneticilerinin çoğunun ne yapamayacağını öğreneceksiniz!

Bu alanda çalışan her mühendis modern bilgisayar ağları kurmanın temellerini bilir. Bu süreçte yönlendiriciler ana rollerden birini işgal eder. Bu nedenle, temel yapılandırma hakkında bir materyal yayınlamaya karar verdik. cisco yönlendirici.

Cihazın fiziksel kurulumu

Ağ topolojisine karar verdikten ve tüm kabloları yerleştirdikten sonra yönlendiriciyi kurmanın zamanı gelmiştir. Örneğimizde, yeni yönlendiriciyi gerekli tüm modüller ile karmaşıklaştırmayacağız.

Ambalajından çıkarın ve görsel olarak inceleyin:

Arkada çalışacağımız tüm arayüzler var.

İlk önce LAN kablolarını bağlayalım. Bir anahtar kullanırsak, tüm iş istasyonları ona bağlanacaktır. Anahtarı sadece doğrudan yönlendiriciye bağlamak zorunda kalacağız. Kabloya dikkat etmeli. Bağlantı durumunda yönlendirici anahtarı, çapraz kablo kullanmak zorundayız.

Küçük bir ağdan bahsediyorsak, kural olarak, az sayıda bağlantı noktası (4'ten 8'e kadar) için anahtarlama kartı takmış yönlendiriciler kullanılır. Bu durumda, iş istasyonları doğrudan yönlendiriciye bağlanır.

Şimdi ISS'den gelen kabloyu bağlamamız gerekiyor. Bu bağlantıda ne tür bir kablo kullanıldığını bilmeniz ve uygun konektöre bağlamanız gerekir. Koaksiyel, seri veya standart 8 çekirdekli kablolar olabilir. Arkasında, "WAN" veya "Seri" olarak işaretlenmiş bir arayüz arayın.

Yönelticiyi yalnızca yapılandırma için bilgisayara bağlamak ve uygun kabloyu kullanarak güç vermek için kalır. Şimdi cihazımıza mevcut herhangi bir yöntemi kullanarak - bir terminal, ssh bağlantısı kullanarak bağlanıyoruz. Ve hemen ayara gidin.

Eski yapılandırmayı sil

Doğrudan kuruluma başlamadan önce, ayrıcalıklı bir çalışma moduna geçmeliyiz. Bu komutu girerek yapılır:

Yönlendirici # etkin

Hemen "#" işaretindeki sembolün yönlendiricinin belirtilen adı olduğunu hatırlayın. Girmediyseniz, varsayılan değer "Yönlendirici" dir. Daha sonra talimatlarımızda onu değiştireceğiz.

Varsayılan olarak, cisco cihazlarında önceden yapılandırılmış bir yapılandırma vardır. Buna ihtiyacımız yok - çünkü yönlendiriciyi sıfırdan kuracak ve ayarlayacağız. Bu nedenle, onu kaldırmak için mantıklı. Bu, aşağıdaki komutla yapılır:

Yönlendirici # başlangıç yapılandırmasını sil

Değişikliklerin geçerli olması için cihazı yeniden başlatmalıyız:

Yönlendirici # yeniden yükle

Yönlendirici önyükleme yaptıktan ve yapılandırılan yapılandırmayı bulamadıktan sonra, sihirbazı kullanarak yapılandırmanızı ister. Bu durumda, aşağıdaki mesajı göreceksiniz:

İlk yapılandırma iletişim kutusuna girmek ister misiniz? : hayır

Manuel bir konfigürasyon yapacağız, bu nedenle "hayır" yazarak reddediyoruz. Şimdi genel yapılandırma moduna geçelim:

Yönlendirici # terminali yapılandır

Ve bir sonraki ayara geçin.

Cihaz için bir isim belirleyin

Şimdi yönlendiricinin adını nasıl değiştireceğimizi göreceğiz. Bu, ağdaki her bir cihazı benzersiz şekilde tanımlamak için gereklidir. Komutu yazıyoruz:

Yönlendirici (config) #hostname Yönlendirici-astar

Şimdi sistem istemimiz şöyle görünecek - "Router-primer #".

Şifre ayarı

Güvenliği sağlamak için cihaza erişmek için bir parola atamalıyız. Ve şifreleri şifreli biçimde depolayacak şekilde konfigürasyonu gerçekleştirin. Cisco cihazlarında erişim düzeyinin 0 - 15 arasında kabul edildiğini hatırlatırız. Sonuncusu en fazla olandır.

Root kullanıcısını alalım, ona bir şifre atayalım ve maksimum yetki seviyesini verelim.

Router-example (config) # kullanıcı adı kök ayrıcalığı 15 gizli parol

Yönlendirici-primer (config) #service şifreleme

Örnek olarak, böyle bir şifre atadık - parol. Daha karmaşık seçenekler kullanmalısınız. Daha ciddi güvenlik ayarları önlemek için yardımcı olacaktır.

DNS servis aktivasyonu

Ağ aygıtları sayısal adresleri kullanarak çalışır. Bir insan daha rahat bir yazıdır. Bunun için DNS servisi - cihaz adlarının sayısal değerlerini alfabetik olarak çevirmek için kullanılır.

Yönlendiricimizdeki DNS servisini açıyoruz:

Router-primer (config) #ip etki alanı araması

Şimdi ağ DNS'inde kullanılan sunucunun adresini belirtmemiz gerekiyor:

Yönlendirici-örnek (config) #ip name-server 100.1.1.1

Lütfen, sunucuya erişiminiz yoksa, yönlendiricinin ana bilgisayarların harfleriyle çalışamayacağını unutmayın. Bu nedenle, kritik düğümlerin manuel olarak atanması önerilir. Bunun için adlarını ve ip adreslerini kaydetmeniz gerekir.

Yönlendirici (config) #ip host host-primer 100.1.1.100

Bilinen ana bilgisayarları görüntülemek için aşağıdaki komutu kullanın:

Router (config) #show ana bilgisayarları

Tarih ve saatin ayarlanması

Yönlendirici cisco'nun temel yapılandırması için iyi bir ton, tarih, saat ve saat dilimini belirler. Nasıl yapılacağını öğrenelim.

Saati ayarlamak için standart 24 saatlik sistemi kullanın. HH.MM.SS biçiminde girin

Saat dilimine gelince, aşağıdaki şekilde yapılandırılmıştır:

Yönlendirici (config) #clock zaman dilimi UTC 3

Bu komut, saat dilimini Rusya'nın orta bölgesine karşılık gelen 3 GMT'ye ayarlayacaktır.

Zaman senkronizasyonunu yapılandırın

Ağınızda bir zaman sunucusu varsa, ağ düğümlerini saatleri senkronize edecek şekilde yapılandırabilirsiniz. Bunun için NTP protokolü. Ayrıca dünya saati sunucularını da kullanabilir. Çalışması için sadece ilgili sunucuyu açıkça belirtmeniz gerekir

Yönlendirici örneği (config) #ntp sunucusu 100.1.1.99

CDP protokolü

CDP protokolü yalnızca Cisco cihazlarında geliştirilir ve kullanılır. Görevi, yönlendiricimize veya anahtara bağlı kablonun diğer tarafında bulunan cihazlar hakkında veri toplamaktır. CDP protokolünü kullanarak, ağ yapısı hakkında gerekli tüm bilgileri toplayabilirsiniz. Görevi bir ağı tasarlamak ve izlemek olan mühendisler için, CDP çalışırken kullanılan ana araçtır. Protokol tek bir basit komutla etkinleştirilir:

Router-example (config) #cdp çalışması

Yerel bir ağ üzerinden yönlendiriciye erişimi yapılandırma

Yönlendirici kurmak için en sık, onlarla bağlantı kurmak yerel bir ağdan geçer. Cihazımızı şu şekilde yapılandıralım:

Terminal hatlarının konfigürasyon moduna girin:

Yönlendirici örneği (config) #line vty 0 4

Girişte şifre girme ihtiyacını ayarlayın:

Yönlendirici-primer (config-line) #login

Bir şifre ayarlayın:

Yönlendirici-primer (config-line) #password

Etkin olmayan bir durumda ise, oturumun otomatik olarak kapanacağı zaman aralığını belirleriz:

Yönlendirici-primer (config-line) # oturum-zaman aşımı 10 çıkışı

Hat konfigürasyon modundan çıkın:

Yönlendirici-primer (config-line) #exit

DHCP kurulumu

Yönelticinin IP adreslerinin otomatik dağıtım sunucusunu kullanması durumunda, DHCP hizmetini yapılandırmamız gerekir. Ağı, kullanılabilir adres havuzunu ve DNS sunucusunu ayarlayacağız:

Router-example (config) #ip dhcp havuzu LAN

Alt ağı ayarla:

Yönlendirici örneği (dhcp-config) #network 10.1.1.0 255.0.0.0

Varsayılan yönlendirici adresi:

Yönlendirici örneği (dhcp-config) # default-router 10.1.1.100

DNS sunucusu adresi

Yönlendirici örneği (dhcp-config) # dns-server 10.1.1.101

Makaleye video

Sonuç

Yönlendirici cisco'nuzu ayarlayarak, talimatlarımızı takip ederek, cihazı daha fazla çalışmaya hazırlayacaksınız. Ardından, görevlere devam etmeniz ve mevcut ağa bağlı olarak sonraki yapılandırmayı yapmanız gerekir.

İle çalışırken ağ cihazları çalışmak zorunda kalacaksın. Ürünle birlikte gelen teknik belgeleri okuyarak bulabilirsiniz.

Her şey bizden toplanıyorsa, neden diğer siteler hakkında bilgi aramalı?

Son zamanlarda, şirketimin şubeleri için Cisco yönlendiricileri (çoğunlukla 800–1800 serisi) sık sık sıfırdan yapılandırılmak zorunda kalıyor, böylece bir ve aynı takımı bir araya getirmemek için bir düzine kez çeşitli ayarlar için küçük bir şablon oluşturduk. Hemen Cisco'dan sertifika almadığımı söyleyeceğim, bu yönlendiricilerle ilgili herhangi bir kitap okumadım, bilimsel yöntem, cisco.com'da sigara kullanma kılavuzları ve diğer konfigürasyonların bazı parçalarının ödünç alınması ile tüm deneyimimi kazandım ...

Bu yüzden, yönlendiriciyi paketinden çıkarın, en son bellenimi yükleyin (SSH için en az Gelişmiş Güvenlik gerekir),

#erase startup-config

önceden yapılandırılmış çöp ve aşırı yükten kurtulmak için.

SSH ile yetkilendirmeyi ve erişimi yapılandırın

Şifre şifrelemesini etkinleştir

servis şifresi-şifreleme

! yeni AAA modelini ve yerel kullanıcı tabanını kullanın

aaa yeni model

aaa kimlik doğrulama giriş varsayılan yerel

! Kullanıcıya maksimum hak sahibiyiz

kullanıcı adı admin ayrıcalık 15 gizli ŞİFRE

Yönelticinin adını verin

hostname<...>

ip etki alanı adı router.domain

! SSH için bir anahtar üretiyoruz

şifreleme anahtarı 10sa rsa modülü oluşturmak

! SSH ayarı

ip ssh zaman aşımı 60

ip ssh kimlik doğrulama denemeleri 2

ip ssh sürüm 2

! ve uzak konsolda etkinleştirin

hat vty 0 4

telnet ssh aktarım girişi

ayrıcalık seviyesi 15

Yönlendirme ayarlama

Hızlandırılmış paket anahtarlamayı etkinleştir

ip cef

Zaman ayarı

Saat dilimi GMT + 2

saat dilimi Ukrayna 2

saat yaz saati Ukrayna en son tekrarlanan Sun Mar 2:00 son Sun Oct 2:00

! NTP sistem saati güncellemesi

ntp güncelleme takvimi

! Nt sunucusunu ip ile ayarlamak daha iyidir, çünkü DNS sunucusu aşırı yüklendiğinde DNS sunucusu kullanılamıyorsa, adlara göre ayarlar kesilir ...

ntp sunucusu NTP.SERVER.1.IP

ntp sunucusu NTP.SERVER.2.IP

Yapılandırmaları Arşivleme

Bir yapılandırmadaki tüm değişikliklerin arşivlenmesini, günlüklerdeki şifrelerin gizlenmesini içerir.

arşiv

log config

günlüğe kaydetme etkin

hidekeys

Config değişikliklerinin geçmişi komut ile görüntülenebilir

arşiv günlüğü yapılandırmasını göster

DNS kurulumu

Ad çözümlemesini etkinleştir

ip etki alanı araması

! dahili DNS sunucusunu aç

ip dns sunucusu

! DNS sağlayıcıyı kaydettik

ip adı sunucusu XXX.XXX.XXX.XXX

! Sadece biraz da herkes ekleyelim diye DNS sunucuları

ip adı sunucusu 4.2.2.2

ip adı sunucusu 208.67.222.222

ip adı sunucusu 208.67.220.220

LAN ayarı

Genellikle yönlendirici üzerindeki dahili bir anahtarın bağlantı noktaları Vlan1'de birleştirilir.

arayüz vlan1

açıklama === LAN ===

ip adresi 192.168.???.1

Müşterilere iletilen paketlerin arabirim sayımını etkinleştiriyoruz - kimin trafiği yediğini görmek daha uygun

ip muhasebe çıktı paketleri

İstatistikleri gör takım olabilir

ip hesaplamasını göster

! temizlemek

net muhasebe

DHCP sunucusu kurma

Bazı adresleri havuzdan hariç tut

ip dhcp hariç - adres 192.168.???.1.1 192.168.???.99

! ve adres havuzunu yapılandırın

ip dhcp havuzu lan

ağ 192.168.??.0.0 255.255.255.0

varsayılan yönlendirici 192.168.???.1

dns-server 192.168.???.1

İnternet ve Güvenlik Duvarı Kurulumu

Gelen trafik filtresini yapılandır (varsayılan olarak her şey yasaktır)

ip erişim listesi uzatıldı FIREWALL

herhangi bir eşdeğer 22 tcp'ye izin ver

Arasındaki trafik denetimini aç yerel alan ağı ve internet

ip INSPECT_OUT dns adını inceleyin

ip INSPECT_OUT icmp adını inceleyin

ip adı INSPECT_OUT ntp inceleyin

ip ad INSPECT_OUT tcp yönlendirici trafik incelemek

ip adı INSPECT_OUT udp yönlendirici trafik incelemek

ip INSPECT_OUT icmp yönlendirici-trafik adını incelemek

İnternette bir liman kurduk ve üzerine bir miktar koruma koyduk

arayüz FastEthernet0 / 0

açıklama === İnternet ===

ip adresi ???. ???. ???. ??? 255.255.255.

ip sanal yeniden birleştirme

ip tek noktaya yayın ters yolunu doğrula

ip yönlendirmesi yok

IP'ye yönlendirilmiş yayın yok

ip proxy arp yok

cdp etkin değil

ip INSPECT_OUT dışarı incelemek

ip erişim grubu FIREWALL in

Ve son olarak, varsayılan ağ geçidi

ip yolu 0.0.0.0 0.0.0.0 ???. ???. ???. ???

NAT Kurulumu

İnternet arayüzünde

arayüz FastEthernet0 / 0

ip nat dışında

Yerel arayüzde

arayüz vlan1

ip nat içinde

NAT erişimi olan bir IP listesi oluşturun

ip erişim listesi genişletilmiş NAT

ip host 192.168'e izin ver. herhangi

Harici arayüzde NAT'ı etkinleştir

kaynak listesi içinde IP nat NAT arayüzü FastEthernet0 / 0 aşırı yük

Popüler protokollerin incelemesini ekleyin

ip adı INSPECT_OUT http incelemek

ip adı INSPECT_OUT https incelemek

ip INSPECT_OUT ftp adını inceleyin

Gereksiz hizmetleri devre dışı bırakın

Servis yok tcp-small-serverlar

hizmet udp-small-server yok

servis parmağı yok

hizmet yapılandırması yok

servis tablası yok

ip parmağı yok

ip kaynak yolu yok

ip http sunucusu yok

ip http güvenli sunucu yok

ip bootp sunucusu yok

UPD. Alışkanlığın tavsiyesi üzerine çok fazla kaldırıldı

UPD2. Gereksiz servislere devre dışı bırakma eklendi

UPD3. Değişen güvenlik duvarı ayarı (teşekkürler