Добірка безкоштовних програм для злому WIFI. Програми для злому Wi-Fi Завантажити програму підбору паролів вайфай

Обивателю важко уявити своє життя без телефону та комп'ютера, але найважливіше в цих пристроях – це можливість зв'язку з Інтернетом. Знайти роботу, місце на карті, потрібну інформацію, заплатити за обід у кафе і багато іншого можна здійснити за допомогою глобальної мережі. Ось чому її відсутність одразу стає проблемою.

Якщо інтернет зник не з технічних причин, а, наприклад, після завершення трафіку чи поломки роутера, вихід часто один: скористатися Wi-Fi сусіда. Але в 95% випадків усі доступні мережі запаролені, тому підкажемо, як зламати чужий вай-фай.

Існує багато варіантів шифрування даних, а також у роутерів різних виробників власні ступені захисту. Для того, щоб вдалося зламати пароль від wi-fi, розглянемо кілька способів вирішення цього завдання. Найбільш поширеними серед недосвідчених користувачів є метод підбору чи застосування програм злому. Але існують інші види отримання сусідського інтернету, найбільш результативним є дешифрування і перехоплення пакетів даних.

Перші два способи зламати пароль – прості, але малоефективні. "Підігнати" шифр вручну практично неможливо. Підбором коду також користуються програми, які допомагають зламати мережі. Питання, як зламати чужий «вай-фай» із паролем розглянемо докладніше.

Перші два способи зламати пароль – прості, але малоефективні. "Підігнати" шифр вручну практично неможливо. Підбором коду також користуються програми, які допомагають зламати мережі. Питання, як зламати чужий «вай-фай» із паролем розглянемо докладніше.

Зламати wi-fi пароль шляхом його підбору (брутфорс)

Зламати пароль від чужої мережі wi-fi шляхом підбору можна вручну або використовувати програми. Повний перебір чи метод «грубою сили» отримав назву «брутфорс» від англійської brute force.

Для першого способу немає необхідності щось завантажувати, а просто відкрити видимі мережі та методично перебирати популярні паролі. Це нехитрий варіант отримати доступ, але він займає найбільше часу та сил. Щоб полегшити завдання, для охочих зламати захищений «вай-фай» сусіда та приєднатися до світової мережі, підготовлено топ найчастіших кодів. Їх використання та відповість на запитання, як підключитися до чужого wi-fi, не знаючи пароля. Коди поділяються на дві великі групи: користувальницькі та заводські. Список популярних паролів:

- 12345678;

- 01234567;

- 76543210;

- вісім одиниць, нулів, п'ятірок тощо;

- дата народження, якщо вона відома;

- слово Password;

- qw1234er;

- qwertyui.

У випадку, коли видно, що ім'я мережі не змінено на користувальницьке, а застосовується назва роутера - Tp-Link, Tenda, Asus, DIR-320, Fastlink - є вірогідність встановлення заводського пароля. Неможливо навести весь список роутерів та їх ключів у цій статті, але, дізнавшись назву «вай-фай», знайти коди до нього цілком реально.

Головний плюс способу підбору паролів у тому, що навіть без інтернету методом "брутфорсу" можна вгадати пароль і підключитися до "вай-фай" на телефоні або ноутбуці.

Тепер розглянемо, як зламувати паролі від Wi-Fi, використовуючи програми. Вони діють за алгоритмом, як і при ручному підборі, тільки роблять це набагато швидше, тому що мають величезну базу різних кодів. Популярними є такі програми для злому пароля «вай-фай»:

- Aircrack-ng.

- AirSlax.

- WI-FI Sidejecking.

Працюють вони просто, все що потрібно, це запустити одну з програм, вибрати мережу, призначену для злому, далі - функцію підбору і чекати, поки не з'явиться доступ до інтернету. Ці програми допоможуть не залишитися без глобальної мережі у будь-який час, якщо, звичайно, пароль знаходиться в базі даних програми. Щоб не розраховувати на повний успіх, у запасі для успішного злому паролів використовуються інші методи, наприклад перехоплення пакетів з даними.

Працюють вони просто, все що потрібно, це запустити одну з програм, вибрати мережу, призначену для злому, далі - функцію підбору і чекати, поки не з'явиться доступ до інтернету. Ці програми допоможуть не залишитися без глобальної мережі у будь-який час, якщо, звичайно, пароль знаходиться в базі даних програми. Щоб не розраховувати на повний успіх, у запасі для успішного злому паролів використовуються інші методи, наприклад перехоплення пакетів з даними.

Злом за допомогою зміни mac-адреси та перехоплення пакетів

Програми, що працюють за принципом перехоплення, діють ефективніше, ніж генератори паролів. Найчастіше їх використовують для злому "вай-фай" на ПК або ноутбуці, оскільки принцип функцій досить складний. Передача даних через Wi-Fi відбувається певними партіями: пакетами. У кожному з них, крім загальної інформації, зберігаються відомості про авторизацію. Програма-перехоплювач відстежує однакові ділянки пакета, дешифрує, виділяє пароль.

Програми для злому

Цей тип утиліт допомагає швидко зламати будь-який «вай-фай», головне, знати, якою утилітою скористатися. Для кожної платформи операційної системи існує певний набір додатків. Найчастіше цікавляться зломом зі смартфона чи планшета. Адже не завжди важливо підключитись до сусідського wi-fi. Така необхідність часто застає, наприклад, у місті, тому пропонується список утиліт для кожної існуючої платформи: Windows, IOS та Android. Їх наявність на гаджеті гарантуватиме впровадження у wi-fi та отримання будь-яких за складністю паролів.

Для Windows

Пропонуємо стовідсотковий спосіб зламати чужий «вай-фай», але він досить складний, тому для новачків найкраще знайти мережу зі слабким паролем та скористатися програмою підбору, для просунутих пропонується така інструкція.

Пропонуємо стовідсотковий спосіб зламати чужий «вай-фай», але він досить складний, тому для новачків найкраще знайти мережу зі слабким паролем та скористатися програмою підбору, для просунутих пропонується така інструкція.

Для початку необхідно завантажити і встановити на ноутбуці або комп'ютері з системою Windows, якщо вони мають модуль для підключення до «вай-фай», додаток для злому Commview for wi-fi і другу утиліту – Aircrack. Необхідно оновити драйвери мережевих карток на ПК за допомогою програми Driver Booster5.

Після утиліта «попросить» перевірити адаптер, потрібно вибрати пункт «Я хочу протестувати…».

Далі потрібно вказати ім'я модему (його можна знайти у диспетчері пристроїв) у розділі мережевих адаптерів. Потім вказується частота мовлення роутера. Сучасний стандарт зазвичай використовує 802.11n, але все змінюється і тому краще відкрити налаштування модему, знайти цю інформацію там. Тепер вибрати виробника роутера та зробити наступний крок – налаштувати саму утиліту. Для цього необхідно вибрати пункт Log file, у другій графі - "Автозбереження", потім з'являться ще два підменю. У першому виставити середній розмір Log файлу в одиницю і в другому - "Середній розмір каталогу" поставити 500. Після виконаних маніпуляцій знайти у верхній частині програми меню "Установки" та "Використання пам'яті", де є пункт "Макс. число пакетів у буфері», його необхідно встановити в 20 000, нижній повзунок посунути праворуч до упору.

Це було головним моментом, тепер користувач на півдорозі до підключення wi-fi, не знаючи пароля. Необхідно вийти з програми та запустити її знову. У вікні знайти кнопку «Захоплення», відкриється ще одне вікно, де потрібно запустити сканування. У лівій частині з'явиться список існуючих мереж у радіусі дії роутера «зломщика». Тепер залишається вибрати, який із "вай-фай" сусідів стане "жертвою", натиснути кнопку "Захоплення" ще раз і почекати, поки трафік заповниться до позначки 10 000 ivs.

Після цього запустити другу утиліту Aircrack, в архіві знайти та клацнути по ярлику AirCrack-ng GUI, вибрати меню Filenames, де знаходяться вже збережені ключі ivs. Нижче поставити в полі крапку біля WEP, параметр Key Size вибирається самостійно. Потрібно спробувати обидва значення: 64 та 128. Клікнути USE PTW attack, натиснути Launch та вказати номер від одиниці до чотирьох.

Тепер пароль буде підбиратися самостійно, в результаті видається рандомна (випадкова) кількість символів, розділених двокрапкою. Прибравши розділовий знак, «зломщик» отримує код від «вай-фай». Після цього слід підключитися до бажаної мережі та ввести отриманий пароль.

Програми для Android

Зламати з телефону «вай-фай» за допомогою програми теж не становить особливої складності. Зробити це навіть легше, ніж зламати "вай-фай", наприклад, на ноутбуці. Для цього знадобиться завантажити з Play Market програму WIBR. Варто зазначити, що для установки будуть потрібні ранні версії ОС «Андроїд»: до 4.0.3. Тому краще подивитися Android на власному телефоні, переконатися, що він слушний.

Після встановлення та запуску програми вибрати довжину пароля та використовувану розкладку мови – RU/EN. Програма почне вибирати паролі. Однак ця програма незручна: після генерації кожного коду йому доводиться знову підключатися до мережі. Тому зламування «вай-фай» на «Андроїді» цією утилітою займає багато часу. Встановлення програми також можливе для планшетів.

Якщо чекати ніколи, тоді краще скористатися іншою утилітою, з якою простіше дізнатися, який пароль на чужому "вай-фай". Програма WiHack mobile використовує метод перехоплення даних, тому йому потрібно менше часу, ніж програмам, що генерують паролі самостійно. Все, що потрібно, це знову ж таки завантажити програму, поки програма «відловить» і надасть пароль. Також вона автоматично підключиться до мережі. Виходить, при використанні цієї програми натискається одна кнопка, щоб зламати роутер.

Програми для iPhone

Для користувачів пристроїв на IOS також є програма, що дає можливість зламати захист "вай-фай". Утиліта називається Aircrack, використовує метод перехоплення. Її необхідно завантажити, запустити та вибрати у списку підключення для злому. Потім потрібно деякий час, щоб дізнатися шифр, приєднається до інтернету. Все відбувається автоматично.

Юридичні наслідки злому чужого «вай-фаю»

Слід зрозуміло, що підключення до чужої мережі не залишиться безкарним. Крадіжка WI-FI вважається злочином, що прописано у статтях 272, 273, 274 КК Російської Федерації.

Якщо використання інтернету, що належить іншому абоненту, завдало моральної шкоди або спричинило втрату або публікацію даних, покарання не уникнути. Підключення до чужого «вай-фай» протягом тривалого часу зазнає матеріальних втрат, це вже стосується не кіберзлочинів, а розкрадання і загрожує штрафом до 250 тисяч рублів.

Відносно нещодавно були ухвалені поправки, які передбачають кримінальне покарання за використання сторонніх інтернет-ресурсів та позбавляють волі на строк до п'яти років.

Ризики використання чужого Wi-Fi

Якщо користувач ПК зумів підібрати пароль до чужого інтернету, слід бути обережним. У житлових секторах при створенні підключення застосовується домашня мережа, це дає повний доступ і зв'язок між гаджетами всередині неї. Тому якщо хтось виявить підключення, зможе легко зайти на пристрій «зломщика» і завдати шкоди файлам: фото, відео і т.д.

Так само можна отримати більш важливу інформацію, наприклад, паролі від соцмереж або електронних гаманців, якщо ними користувалися з пристрою. Але найімовірніше, після виявлення, «злодюжку» просто «забанять» за MAC-адресою. Шанс скористатися таким стане неможливим.

Способи захисту Wi-Fi мережі від злому

Захистити свій інтернет від охочих зламати його можна, якщо встановити надійний пароль. Нагадаємо, більшість програм для злому використовує методи перебору, тому код із цифрами та літерами довжиною понад 10 символів вважається надійним. Ключі типу 11111аааааа до уваги не беруться.

Захистити свій інтернет від охочих зламати його можна, якщо встановити надійний пароль. Нагадаємо, більшість програм для злому використовує методи перебору, тому код із цифрами та літерами довжиною понад 10 символів вважається надійним. Ключі типу 11111аааааа до уваги не беруться.

При створенні точки доступу кращі нові типи шифрування даних, оскільки старі WEP і TKIP дешифруються якраз за допомогою перехоплення пакетів. Використовувати нові технології WEP2 або інші в залежності від типу роутера. Якщо модем старий і немає можливості застосування іншого шифрування даних, необхідно встановити надійний пароль і поставити максимальну кількість користувачів. Якщо відомо, що вдома Wi-Fi застосовують лише ноутбук та два телефони, значить, ставиться кількість користувачів «три». Більше до мережного каналу ніхто не підключиться.

Висновки

Що стосується злому паролів від "вай-фай", зробити це реально з будь-якого пристрою на будь-якій платформі. Але в цьому випадку наражається на ризик не тільки господар мережі, а й сам «зломщик». Якщо злочинця спіймають, це загрожує як мінімум скандалом із сусідами, а також штрафом чи судимістю. Тому перш ніж користуватися порадами зламу, краще подумати, ретельно зваживши всі за і проти.

Ця інструкція має на меті ознайомити власників бездротових мереж з ефективними методиками злому Вай-фай, щоб вони могли забезпечити захист та безпеку особистої домашньої мережі. Не рекомендується застосовувати наступні інструкції для користування чужим Wi-Fi, хоча вони і дозволяють це зробити «інкогніто».

Тобто, справжній IP зломщика визначити рядовим користувачам вайфай-мереж не є можливим, а значить і особистість хакера залишається невідомою. Реальний Ай-пі «халявника» може дізнатися лише людина, яка має законодавчу владу, скориставшись якою вона може отримати доступ до інформації від провайдера). Таким чином, використовувати чи ні наведене нижче керівництво: «Як зламати WiFi?», — в корисливих цілях, лежить цілком і повністю на совісті самого користувача.

Основні методики злому Wi-Fi

Розробки в галузі захисту інформаційних мереж просуваються «семимільними кроками», але технології злому завжди перебувають на пару кроків перед ними.

Враховуючи повсюдне поширення бездротових мереж, сьогодні серед власників переносних ПК та мобільних гаджетів особливо актуальним є питання: «Як зламати чужий вай фай?». На щастя, методик для його вирішення безліч, тому кожна людина має можливість підібрати для себе найкращий.

Потрібні незначні зусилля для оволодіння ними і потім з особи такого користувача вже не сходитиме єхидна посмішка, адже він завжди (де є вай-фай) може безкоштовно залишатися на зв'язку і качати з інтернету на халяву все, що йому заманеться.

Особливо зацікавлені у подібних навичках злому студенти. Адже на заощаджені гроші, доцільніше порадувати організм парою молочних коктейлів, що росте, ніж віддавати стипендію за послуги провайдера.

Якщо є у людини комп'ютер із WiFi-модулем, то халявний вихід у мережу можна забезпечити, не витративши багато часу.

Найпростішим способом підключення є виявлення незахищеної мережі:

- Через «Панель управління» увійти до вкладки «Мережа та Інтернет»;

- Перейти до «Центру мережевих підключень»;

- Далі відкрити закладку «Підключення до мережі»;

- З'явиться список мереж, з яких слід вибрати не захищений паролем та підключитися до нього.

Якщо виникають труднощі з виявленням незапароленої мережі, то рекомендується встановити програму «Free Zone». Вона виконає підключення сама. Крім того, що утиліта автоматично здатна швидко знаходити та підключатися до незахищених вай-фаїв, в ній знаходиться немаленька база зі збереженими паролями до бездротових мереж, яку регулярно поповнюють користувачі програми. Таким чином, чим більше людей його використовують, тим більша ймовірність з'єднатися з однією з бездротових мереж у радіусі знаходження зломщика.

Якщо такий простий метод виявився безсилим, можна скористатися методом підбору.

Часто власники роутерів ставлять прості для запам'ятовування коди доступу, наприклад, що складаються з семи-восьми однакових цифр або символів, або просто вводять «12345678» або «QWERTY», ось, наприклад, найпопулярніші паролі wifi в Росії та світі. Очевидно, що такі паролі можна легко підібрати навіть вручну, а спец.додатки справляються з ними за лічені хвилини.

Часто власники роутерів ставлять прості для запам'ятовування коди доступу, наприклад, що складаються з семи-восьми однакових цифр або символів, або просто вводять «12345678» або «QWERTY», ось, наприклад, найпопулярніші паролі wifi в Росії та світі. Очевидно, що такі паролі можна легко підібрати навіть вручну, а спец.додатки справляються з ними за лічені хвилини.

Також багатьом користувачам сподобався метод – «Фішінг». Спосіб базується на маніпуляціях зломщика, які змушують господаря вайфай-мережі самому видати ім'я та пароль.

Хакерами широко використовується метод «Перехоплення», при якому надсилається запит на підключення з роутером зі смартфона або лептопа. Роутер з мобільним гаджетом зломщика обмінюється даними (процес «Хендшейк»), у яких міститься зашифрований пароль.

Для дешифрування отриманого коду застосовують спеціальні додатки чи послуги.

Брутфорс-Програми для автоматичного підбору пароля

Brute force– це технологія підбору кодів доступу програмою в автоматичному режимі.

Досвідчені користувачі пишуть такі програми самі. Вони прицільно зламують цільову мережу, поштовик, ресурс тощо. Також багато хакерів застосовують уже готові утиліти. Наприклад, Proxy Grabber автоматично виводить інформацію про підключення до серверів.

Зломщик отримує файл з усіма даними, який потім застосовується у додатку брутфорс. Ще в додаток вбудовується бібліотека з комбінаціями імен та паролів (бібліотеки поширені на форумах хакерів і постійно доповнюються). Утиліта автоматично змінює проксі, тому web-сервер неспроможна ідентифікувати атаку, отже, і зломщика.

Brute force одночасно аналізує близько однієї чи двох сотень потоків. Чим вище це число, тим швидше здійсниться злом вай фай. Однак кількість лімітується потужністю ПК. На малопотужних комп'ютерах доводиться одночасно запускати не більше 100 перевірок комбінацій, відповідно при таких значеннях процедура може затягнутися на тривалий час (іноді потрібно кілька діб).

Найпопулярніші додатки для брутто:

- Appnimi Password Unlocker.

Розгадуємо пароль за допомогою PIN-коду пристрою

Щоб розгадати пароль до вай-фай мережі захищеної WPA/WPA2, потрібно:

- ПК з вайфай-адаптером (майже всі ноутбуки та нетбуки вже мають вбудовані модулі);

- ЮСБ-флеш накопичувач не менше 2 Gb;

- Утиліта « » під Windows.

Основні операції рекомендується виконувати в середовищі Лінукс, хоча і за допомогою Windows доступно виконати задумане, але в Лінуксі все виконується значно простіше. Необхідно зробити форматування ЮСБ-флеш накопичувача та зберегти на ньому пакет "WiFi Slax".

Вайфай-Слакс запускається безпосередньо із зовнішнього носія, достатньо розгорнути вміст каталогу boot і клацнути по Wifislax Boot Installer. Далі вказати параметр s і клацнути "Введення". Потім запустити ПК із створеної флешки та виконати такі послідовні кроки:

- Вказати завантаження з ядром SMP та wifislax з KDE з коригуваннями;

- Зачекати;

- Після завершення завантаження, рекомендується змінити МАС лептопа, виконавши в консолі "ifconfig wlan0 down";

- Тепер відкрити програму «Macchanger»;

- Натиснути «Змінити МАС»;

- Вийти з утиліти та в консолі виконати «ifconfig wlan0 up;

- відкрити утиліту «minidwep-gtk»;

- Натиснути «Сканувати»;

- Зачекати;

- Якщо серед знайдених точок будуть з підтримкою технології WPS, їх зламати простіше і найшвидше.

- Початківцям хакерам, рекомендується зламувати крапки з активними WPS і лише після набуття досвіду переходити до складних завдань. Виділивши точку клацнути «Reaver»;

- Натисніть «ok»;

- Зачекати;

- Утиліта покаже пароль;

- Якщо атака виявилася невдалою через блокування WPS, то в записаному на ЮСБ-носій пакеті є засоби для його обходу;

- Якщо точок з WPS не виявлено, то розгадати пароль дуже просто, коли до мережі вже підключено хоча б один ПК або мобільний гаджет. Дочекавшись, коли хтось (жертва) приєднається до вай-фаю. Слід його вибрати та клацнути «Атака»;

- Вбудований у лептоп бездротовий модуль згенерує перешкоди і станеться відключення "жертви" від вай-фаю;

- Звичайно, жертва передбачувано виконає спробу знову підключитися, а при цьому відбудеться «Хендшейк» девайса жертви з роутером з обміном даними, які легко перехоплюються. Захоплена інформація зберігається як файлів;

- Далі слід записати файли на згадку про лептоп і перезапуститися;

- Запустити Віндовс у лептопі;

- У скопійованих файлах є код доступу до вай-фаю. Щоб його подивитися потрібно встановити утиліту "Elcomsoft Wireless Security Auditor";

- Клацнути імпорт даних – TCPDUMP;

- Після цього одним пальцем клацнути по Ctrl і не відпускаючи її клацнути на кнопку з англійською літерою I;

- Вказати скопійовані файли;

- Натиснути «Запустити…»;

- Зачекати;

- Готово.

Примітка: WPS – це вразливість технології шифрування. З'єднання здійснюється за допомогою PIN-коду. Наприклад, ПІН може містити вісім символів, тобто, перебравши вже близько ста мільйонів варіантів ПІН-коду, зламування вайфай-мережі буде успішно виконано. Недолік технології в тому, що дозволяється поділити PIN на кілька частин. В результаті потрібно здійснити аналіз частин максимум із чотирьох символів, а це на кілька порядків скорочує кількість варіантів (до 10 тисяч).

Використовуємо фішинг

Багатьом користувачам сподобався метод – «Фішінг». Спосіб базується на маніпуляціях зломщика, які змушують господаря вайфай-мережі самому видати ім'я та пароль.

В основному "гачок" закидається через повідомлення е-мейл або соціальну мережу, але у випадку з вай-фаєм "жертва" почне підозрювати недобре. Тому хакер будує хитрощі по іншому, наприклад, організує дублікат мережі з ідентичним найменуванням (ім'я вай-фая жертви і створеної зломщиком збігаються). В результаті під час з'єднання невдалого користувача з фальшивим Wi-Fi він вказує пароль. Господар липової мережі легко зчитує введений код доступу і відключає її. Далі у звичайному режимі підключається до вай-фаю, адже пароль йому вже відомий.

Методика легка для реалізації, проте, хакери відрізняються лінивістю і ще більше полегшили собі злом, розробивши спеціальний додаток "Wifiphisher".

Необхідно виконати такі кроки:

- Поставити програму "Вайфайфішер" в ПК (вона вільно доступна в інтернеті);

- здійснити відключення користувачів від вай-фаю;

- Зачекати, поки програма переведе роутер жертви в режим точки доступу і зробить дубль мережі з таким же ім'ям;

- Далі утиліта здійснити деякі додаткові автоналаштування;

- Потім програма виведе на ПК або девайс жертви липове вікно, яке попросить провести оновлення ПЗ;

- Жертва, щоб оновити програмне забезпечення вкаже пароль;

- Так як господарем липового меню є хакер, пароль, введений жертвою, відобразиться на моніторі його ПК;

- Справу зроблено.

Створено багато зручних програм з великими базами логінів та паролів вайфай-мереж по всьому світу. Ці утиліти збирають коди доступу до Wi-Fi, що вводяться користувачами, і постійно оновлюють їх.

Створено багато зручних програм з великими базами логінів та паролів вайфай-мереж по всьому світу. Ці утиліти збирають коди доступу до Wi-Fi, що вводяться користувачами, і постійно оновлюють їх.

Утиліти прості та оснащені інтуїтивно зрозумілими меню. Часто від користувача потрібно лише активувати пошук Wi-Fi та вибрати доступну мережу.

Найбільш популярні такі програми:

До не дуже популярних, але не менш ефективних, відносяться програми Wi-Fi map і Swift WiFi. Вони наочно показують користувачеві точки вай-фай на карті та автоматично підключаються до найближчої точки.

Деякі користувачі покладають великі надії на забезпечення безпеки своєї мережі фільтрацією за МАС-адресою, проте, на практиці, навіть хакер-початківець, обходить такий захист швидше, ніж господар роутера входить у web-конфігуратор приладу з правами адміністратора.

На процедуру зміни МАС бездротового адаптера в Лінуксі потрібно лише кілька секунд, наприклад, командою «ifconfig wlan0 down». Також утиліта «Macchanger» дозволяє в автоматичному режимі привласнювати випадкові МАС, в результаті навіть технічно просунутий власник мережі буде спантеличений. А якщо жертва використовує білий список, то визначити лояльну адресу допомагає програма «Airodump-ng». Утиліта відображає дозволені МАС у графі STATION.

Примітка:Також виявити валідний МАС можна Брутфорсом, про якого вже було сказано на початку цієї статті.

Підібрати МАС здатне і додаток mdk3 у режимі брутфорсу. Головною перевагою утиліти є можливість виявлення МАС навіть за відсутності з'єднаних з бездротовим маршрутизатором девайсів. Наприклад, можна застосувати команду: mdk3 wlan0 f -t 20:25:64:16:58:8C -m 00:12:34.

Захищаємо свою WiFi мережу від злому

Чим більше сходів захисту ви передбачите, тим довше і складніше буде процедура злому вашої мережі, а хакер-новічок може взагалі відмовитися від витівки. Тому рекомендується використовувати всі рекомендації, не пропустивши жодної.

Ставимо пароль для входу до web-конфігуратора маршрутизатора

- У веб-інтерфейсі роутера відкрити закладку "System Tools".

- Далі увійти до підрозділу «Password» та задати надійний код доступу. Обов'язково по завершенні клацнути "Зберегти".

- Встановити код доступу до мережі вайфай.

- Увійти в закладку "Wireless" і потім перейти в підрозділ "Wireless Security". Встановити вид шифрування WPA/WPA2 і проявивши фантазію задати складний пароль.

- Зберегти введені параметри та перезапустити маршрутизатор.

- Сховати найменування вай-фая

- Знову відкрити закладку "Wireless". Прибрати відмітку з графи Enable SSID Broadcast.

- Натиснути «Зберегти».

Визначити МАС девайсів, яким буде дозволено з'єднуватися з вай-фаєм (наприклад, подивитися адресу смартфона можна в розділі «Про телефон»). Далі відкрити підрозділ Wireless MAC Filtering в закладці Wireless.

- Клацнути «Enable» та активувати графу «Allow the stations specified by any enabled entries in the list to access».

- Далі клацнути "Add New ...".

- Вказати МАС із дозволеним статусом.

- Натисніть «Зберегти».

- Вимкнути QSS (WPS).

- Відкрити закладку WPS (у деяких інтерфейсах моделей роутерів вона носить найменування QSS). Натиснути кнопку «Disable WPS».

- Перезапустити маршрутизатор.

Найпростіший спосіб – це встановити з магазину програм безкоштовний додаток «Kali Linux» на смартфон або планшет і запустити його.

Найпростіший спосіб – це встановити з магазину програм безкоштовний додаток «Kali Linux» на смартфон або планшет і запустити його.

Використання програми не викликає проблем, оскільки більшість процесів у ній автоматизовано. У разі неможливості інсталяції вищенаведеної утиліти, рекомендується в маркеті знайти та встановити «Linux Deploy», меню якого також не відрізняється складнощами.

Незважаючи на простоту інсталяції цих засобів, вони являють собою просунуті інструменти зломщика, з яким розбереться навіть хакер-новічок.

Просунуті користувачі часто для злому застосовують WiFinspect. Вона дозволяє вивести докладну інформацію щодо режимів функціонування виявлених мереж. Програма також вільно розповсюджується, але для роботи деяких її функцій потрібно root.

За наявності Рут-повноважень можна використовувати потужний інструмент «Wifi Analyzer». Він успішно справляється не лише з вай-фай мережами на частоті 2,4 GHz, а й 5 GHz.

Власники телефонів від «Еппл» успішно можуть зламати сусідський вай-фай, встановивши «Airslax» або «Aircrack-ng».

Чим небезпечне використання сусідського wifi?

Деякі відкриті сусідські мережі, які не зашифровані та не мають захисту від перехоплення, є небезпечними для використання.

Оскільки кожен зловмисник, що підключився до такого вай-фаю, здатний перехопити та просканувати трафік будь-яких клієнтів.

Якщо мережа зашифрована і захищена, то небезпека знижується, але такий вай-фай, щоб використовувати, доведеться зламувати, а це карається за статтями 272 і 273 УГ РФ.

Очевидно, щоб покарати хакера, знадобиться його знайти, наприклад, виявивши його IP. Для цього жертві потрібно зробити відповідний запит до компанії провайдера. Комунікаційні компанії, які надають послуги зв'язку для доступу до інтернету, можуть видати інформацію лише співробітникам МВБ або людям із держструктур із ще більшою владою. Звичайним особам отримати дані безпосередньо неможливо.

Після виявлення особи зломщика його притягнуть до відповідальності за ст. 272 («Неправомірний доступ до комп'ютерної інформації») лише при доведеному факті видалення, шифрування, зміни чи копіювання даних жертви.

Покарання за зламування мереж

Покарання по 273-й піде у разі написання додатків, які мають на меті прати (шифрувати-блокувати, змінювати, копіювати) інформацію або при використанні та розповсюдженні подібних утиліт.

Якщо виходом у глобальну мережу хакер користувався довго і жертва зазнала збитків більше 250 000 руб. при оплаті завантаженого зломщиком трафіку, то зловмисник буде покараний ст. 165 (Заподіяння майнових збитків власнику…).

Розроблено багато утиліт для злому вайфай-мереж. Використання деяких із них здасться надто простим, але це не знижує їхню ефективність. Програми випускаються для всіх існуючих платформ, далі розглянемо найпопулярніші з них.

Під Windows

Для найпопулярнішої платформи у світі випущено найбільшу кількість додатків-зломщиків.

Wificrack— Працює майже повністю автоматично. Використовується методика підбору.

Кроки:

- Запустити "WifiCrack.exe";

- Відзначити мережу;

- Клікнути "Далі";

- Активувати базу з паролями та клацнути «Start»;

- Зачекати;

- Тепер каталог програми містить файл "Good.txt", в якому відображено пароль та логін.

Kali Linux — Кроки:

- Інсталювати Калі Лінукс у віртуальну машину Vmware;

- Запустити програму та вибрати Live;

- Зачекати;

- Ввести "iwconfig";

- Найменування інтерфейсу, що відобразилося, записати на лист папірця;

- Виконати "airmon-ng start wlan0";

- Потім "airodump-ng mon0";

- Клікнути "ctrl + c";

- Ввести "wash -i mon0 -C";

- Вказати вайфай з WPS;

- Ввести "reaver -i mon0 -b (найменування, яке написали раніше на папірці) -a -vv";

- Зачекати;

- На моніторі з'явиться логін та код.

Під Android

Буває не зовсім зручно використовувати для злому лептоп. Значно непомітніше застосування компактного андроїд-гаджета.

WPS Connect — Кроки:

- Встановивши запустити програму та тапнути за значком обведеним червоним на скріншоті нижче;

- Тапнути по мережі жертви;

- Натиснути «Показати пароль», з'явиться код доступу.

WIFI WPS WPA TESTER — Кроки:

- Тапнути «Оновити»;

- Відобразиться список мереж (поруч із якими зображено зелений замочок, можна зламати);

- Поєднатися з обраним вай-фаєм;

- На дисплеї з'явиться код доступу.

WifiKill— Якщо підключених до вай-фаю пристроїв занадто багато і вичерпано ліміт для з'єднання, ця програма допоможе звільнити вакантне місце. Кроки:

WifiKill— Якщо підключених до вай-фаю пристроїв занадто багато і вичерпано ліміт для з'єднання, ця програма допоможе звільнити вакантне місце. Кроки:

- Тапнути «Оновити»;

- Клацнути "Grant";

- Зачекати;

- З'явиться список з'єднаних з вай-фаєм клієнтів;

- Виділити клієнта та тапнути «grab»;

- Далі клацнути «kill»;

- Зараз можна спокійно працювати у мережі.

Під iPhone

Власники девайсів від "Еппл" часто використовують "Aircrack-ng", що перехоплює інформацію і швидко зламує коди.

Власники Айфонів часто використовують iWep Lite, яке потрібно просто включити і потім вказати вай-фай, що зламується. Утиліта здійснить аналіз в автоматичному режимі та покаже код доступу.

Опис Відгуки (0) Скріншоти

- Спочатку програма проводить аудит різноманітних видів шифруваннящодо вразливих для злому місць;

- Перевірка на стійкість обладнання до злому, що відбудеться після того, як клієнт захоче завантажити програму для злому wi-fi, призведе до певного результату. При сприятливому наслідку вам дана можливість перехопити і декодувати пакети для отримання доступу.

Здійснювати підключення до будь-якої мережі в радіусі досяжності- Хіба це не мрія кожного користувача девайсів? Однак, щоб здійснювати вдале підключення та використовувати трафік, варто спочатку дізнатися пароль для проходження вдалої верифікації. І якщо у вас немає прямого способу дізнатися ключ підключення до мережі, варто завантажити програму для злому вай-фаю на свій комп'ютер, що дозволить безпроблемно підключатися до будь-якої активної точки доступу.

Алгоритм злому wi-fi

Сама утиліта Aircrack-ng, що призначена якраз для злому бездротових мереж, є пакетом і складається з цілої збірки утиліт, що служать не лише меті знаходження та перехоплення трафіку мереж, але й забезпечують пряме підключення до мережі власними каналами. Стадії обробки, за якими слідує пряме використання мережі абсолютно безкоштовно, представлені нижче:

Особливістю програми є повна відсутність інтерфейсу, що по суті є недоліком і гідністю одночасно. Все керування здійснюється через контекстні меню, а результат вам стане відомий за фактом підключення до мережі. Варто зазначити, що сам додаток був досить непогано зібраний: він має власні словники та унікальну методику підбору паролів, що часто дає позитивні результати.

У наш час бездротові мережі використовуються практично всюди. Це швидко, зручно, надійно, не вимагає розміщувати безліч кабелів по будинку та дає свободу пересування під час використання пристрою. Технологія Wi-Fi розроблялася як безпечна мережа, до якої можуть отримати доступ лише ті учасники, які мають пароль. Але згодом люди знаходили вразливості у самому протоколі та в його реалізаціях, через що мережі ставали небезпечними.

Відповідно випускалися нові версії протоколу, що закривають старі проблеми. Так, спочатку з'явився алгоритм шифрування WEP, потім WPA та WPA2. Останній є найнадійнішим на даний момент. За час існування цього типу бездротового зв'язку було створено безліч інструментів для тестування безпеки Wi-Fi та злому. Якщо ви хочете бути впевненими, що ваша мережа у безпеці, вам краще знати, чим можуть користуватися зловмисники для атаки на неї. У цій статті ми зібрали найпопулярніші програми для злому Wi-Fi.

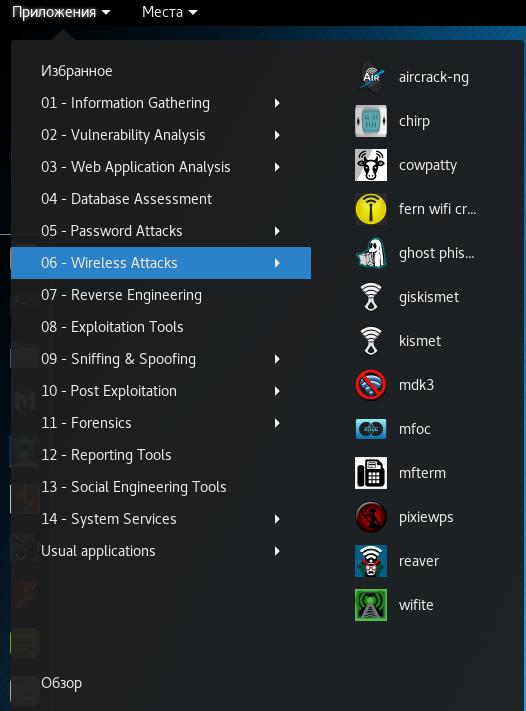

1. Aircrack

Перший у нашому списку – Aircrack або Aircrack-ng. Це найкраща програма для злому WiFi, та найпопулярніший інструмент для тестування безпеки бездротових мереж. По суті це набір інструментів, які можуть практично все, але працюють тільки з командного рядка. Кожен інструмент із набору виконує чітко одну свою функцію. Ось основні з них: пошук доступних мереж та перегляд докладної інформації про них (airodump), захоплення мережевих пакетів та їх фільтрація (airodump), налаштування мережного інтерфейсу для роботи в режимі монітора (airmon), відправлення пакетів у мережу (aireplay), перебір паролів за допомогою алгоритмів чи словника (aircrack), розшифровка трафіку (airdecap).

Принцип дії досить простий: спочатку зловмисник повинен переключити картку в режим монітора, потім знайти мережу і почати збирати з неї пакети або інші дані. Як тільки він отримає те, що йому потрібне, перейде до перебору пароля. У випадку з WEP буде достатньо лише великої кількості пакетів і пароль знайдено з ймовірністю 100%. Для WPA потрібно перехопити рукостискання, яке передається в момент, коли ви підключаєтеся до Мережі. А далі його можна перебирати за словником. Чим простіший пароль, тим швидше він буде обчислений. Програма кросплатформова і може працювати у Windows та Linux.

2. AirSnort

AirSnort – це ще одна популярна утиліта для отримання пароля від Wi-Fi-мережі. Тільки працює вона лише з WEP-мережами. Пароль перебирається з допомогою спеціальних алгоритмів. Програма моніторить усі дані, що передаються в мережі, і, коли перехопить достатню кількість пакетів, розшифровує з них пароль. Доступна для Linux та Windows, а також дуже проста у використанні. Востаннє програма оновлювалася три роки тому, але вона все ще актуальна та працює.

3. Kismet

Kismet – програма іншого типу. Це аналізатор бездротових мереж Wi-Fi 802.11a/b/g/n та система виявлення вторгнень. Дуже часто цей інструмент використовується для вирішення проблем із мережами Wi-Fi. Kismet працює з усіма Wi-Fi-картами, які підтримують режим монітора. Працює у Windows, Linux, MacOS та BSD. Програма дозволяє перехоплювати пакети різних протоколів: a/b/g/n, а також виявляти приховані мережі. Якщо до комп'ютера підключено GPS, програма може зберігати місце, де було знайдено мережу, на карту.

4. Fern Wi-Fi Wireless Cracker

Ще один непоганий інструмент, який допоможе покращити безпеку бездротових мереж. Він дозволяє переглядати пакети, що передаються в реальному часі, а також виявляти пристрої, підключені до мережі. Програма була розроблена для виявлення недоліків у протоколах мереж та їх усунення. Працює на Linux, Windows та MacOS.

Програма може відновлювати ключі WEP/WPA так само, як це робить Aircrack, а також ключі WPS шляхом перебору. Може використовуватись для тестування мереж Ethernet. Для злому ключів WPA/WPA2 використовується перебір за словником, а WEP доступні такі алгоритми: Chop-Chop, Caffe-Latte, Hirte, ARP Request Replay. Інструмент активно розробляється та постійно отримує нові функції.

5. CoWPAtty

CoWPAtty – програма для злому Wi Fi на ПК методом перебору паролів WPA/WPA2 з використанням райдужних таблиць. Це варіант атаки за словником, який працює трохи швидше за звичайний перебір. Утиліта не вміє перехоплювати рукостискання. Їй треба передати вже перехоплені пакети. Працює все в інтерфейсі командного рядка. Якщо пароль є у списку, програма його знайде. Але швидкість роботи програми дуже залежить від складності паролів та їх кількості.

Для позначення імені SSID використовується SHA1, а це означає, що для різних точок доступу доведеться створювати нову таблицю. У нових версіях розробники спробували збільшити швидкість за допомогою використання файлу хешів, який містить 172000 записів і більше 1000 найпопулярніших SSID.

6. Airjack

Airjack виконує функції, схожі на aireplay. Це утиліта для надсилання пакетів у бездротову мережу. Вона може використовуватися для виконання атак відмови в обслуговуванні та MITM атак. Це може бути корисним при створенні фейкової точки доступу, коли вам потрібно заглушити основну.

7. WepAttack

Ще один простий інструмент для зламування паролів для мереж WEP. Як і попередні подібні інструменти у списку, він дозволяє відновлювати пароль із певної кількості перехоплених пакетів. Але для роботи програми потрібна картка за допомогою режиму монітора.

8. Wifiphisher

Робота цього інструменту дуже відрізняється від того, що ми бачили раніше. Якщо всі описані вище інструменти націлені на технічні вразливості протоколу, тут використовується соціальний інжиніринг. Утиліта отримує пароль від WPA/WPA2-мережі методом фішингу. Вона відключає користувача від мережі і підключає до своєї. А потім видає у браузері повідомлення, що користувач має ввести пароль від Wi-Fi для встановлення оновлень. Потім пароль передається зломщику, а користувач продовжує користуватися інтернетом, не підозрюючи, що сталося.

9. Reaver

Reaver - це програма для зламування пароля WiFi, яка дозволяє отримувати шифр від мереж WPS шляхом прямого перебору. Робота утиліти полягає в тому, що PIN WPS можна спробувати необмежену кількість разів. Оновлювався останній раз 4 роки тому і більшість роутерів вже отримали захист від уразливості, але не всі.

10. Wifite

Wifite - інструмент, схожий на Reaver, теж написаний на Python і призначений для зламування мереж WPS. Діє аналогічним методом перебору, але новий і має кілька додаткових функцій. Працює лише в Linux.

11. WepDecrypt

WepDecrypt – інструмент для злому WEP-мереж, написаний на Сі. Підтримуються кілька методів злому ключів, починаючи від атаки за словником і закінчуючи алгоритмами аналізу. Для роботи програми необхідні деякі системні бібліотеки.

12. Pyrit

Pyrit – чудовий інструмент для виконання атак перебору за словником на протоколи WPA/WPA2. Написаний на Python і може працювати на FreeBSD, Linux, Windows та MacOS. Утиліта підтримує паралельні обчислення за допомогою відеокарти, використовуючи Cuda або OpenCL, отже, може бути дуже ефективною. Але це все ще атака за словником, а значить, чим складніший пароль, тим він безпечніший.

13. Infernal Twin

Evil twin (злий двійник) – це інструмент для створення фейкової точки доступу Wi-Fi. Користувач підключається до підробленої мережі та передає їй свої дані. Вона може використовуватися для крадіжки паролів, перехоплення трафіку, фішингу та багато іншого.

14. Pixiewps

Pixiewps - це новий інструмент для підбору PIN"ів до WPS, написаний на Сі. Підтримується перебір PIN офлайн, без підключення до мережі, пошук вразливих мереж та використання атаки Pixie Dust. Для роботи потрібна модифікована версія Wifite або Reaver.

Тут перераховані найпопулярніші та найкращі програми для злому Wi-Fi. Якщо вам незрозумілі деякі терміни («рукостискання», «режим монітора» і т.д.), прочитайте « » - багато стане ясним.

Переведення в режим монітора

Якщо ж виникла потреба встановити програму для аудиту Wi-Fi на інший дистрибутив, наприклад, на Linux Mint або Ubuntu, то інструкції з встановлення для деяких з них ви знайдете на сайті Kali.Tools.

Злом Wi-Fi у Windows

Для можливості зламування Wi-Fi у Windows необхідна бездротова карта, яка підтримує режим монітора, а також драйвер повинен мати підтримку цього режиму. Для драйверів Wi-Fi адаптерів у Windows ця підтримка відсутня. Тому у Windows неможливо захопити рукостискання.

Є кілька винятків - комерційні продукти з високою вартістю, які включають драйвери бездротових карт з підтримкою режиму монітора. Як і в Linux, підтримується лише деяке залізо.

Хоча практично всі програми для аудиту Wi-Fi мереж зроблені під Linux і тільки там чудово працюють, деякі з них є кросплатформовими. Наприклад, для перебору з використанням графічних карток на Windows можна використовувати Hashcat, яка чудово працює в цій операційній системі.

Загалом, звичайно, для тестування бездротових мереж рекомендується використовувати Linux, особливо такі спеціалізовані дистрибутиви, як Kali Linux та BlackArch.

Злом Wi-Fi у Kali Linux

Усі перелічені програми працюють у Linux. Як було зазначено, деякі працюють лише у Linux. Особливо зручно користуватися дистрибутивами для тестування на проникнення, оскільки ці програми вже встановлені і оновлюються в міру виходу нових версій разом з іншими пакетами.

Найпопулярнішою подібною системою є.

Для неї найбільше підготовлено документацію, у тому числі російською мовою є книга «».

Програми для швидкого злому Wi-Fi

На деяких ресурсах повідомляється про програми для «швидкого» або «миттєвого» зламування пароля Wi-Fi. Зазвичай це файли .exe для Windows. Вони використовуються для виманювання грошей у довірливих користувачів або поширення вірусів.

Злом Wi-Fi вимагає часу та знань. Програми, застосовувані для аудиту, засновані на знаннях багатьох дослідників безпеки бездротових мереж, що вимагає відкритого обміну інформацією, тому більшість таких програм є вільними, тобто. вони безкоштовні і вони відкриті вихідний код.

Швидкий злам будь-якої Wi-Fi мережі (або пристроїв певного виробника) неможливий у принципі. Особливо в Windows, де для драйверів не передбачено режим монітора. Аудит бездротових мереж потребує певного заліза, а також відповідного програмного забезпечення - зазвичай кілька програм, оскільки захист Wi-Fi є надійним, і злом бездротових мереж здійснюється в кілька етапів.

Як використовувати програми для злому Wi-Fi

Загальну інформацію про типи та напрямки атак, а також приклади запуску інструментів можна знайти за наступними посиланнями:

- Стаття «

- Інструменти Kali Linux

- Книжка «».