PPTP VPN – რა არის ეს? PPTP კავშირი: რა არის ეს

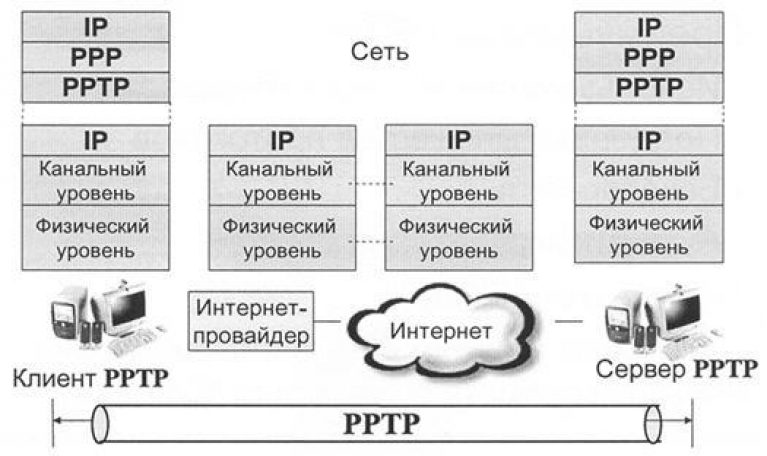

PPTP(Point-to-Point Tunneling Protocol) არის წერტილი-to-point გვირაბის პროტოკოლი, რომელიც საშუალებას აძლევს კომპიუტერს დაამყაროს უსაფრთხო კავშირი სერვერთან სპეციალური გვირაბის შექმნით სტანდარტულ, დაუცველ ქსელში. PPTP აერთიანებს (ანკაფსულებს) PPP ჩარჩოებს IP პაკეტებში გადასაცემად გლობალურ IP ქსელში, როგორიცაა ინტერნეტი. PPTP ასევე შეიძლება გამოყენებულ იქნას ორ ლოკალურ ქსელს შორის გვირაბის შესაქმნელად.

პროტოკოლის სპეციფიკაცია გამოქვეყნდა როგორც "ინფორმაცია" RFC 2637 1999 წელს. ის არ არის რატიფიცირებული IETF-ის მიერ. პროტოკოლი ითვლება ნაკლებად უსაფრთხოდ ვიდრე IPSec IPsec-Tools Racoon.

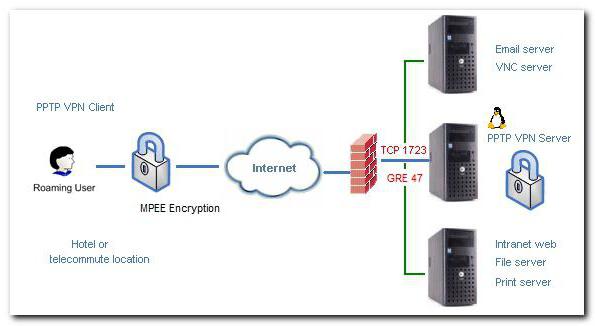

PPTP მუშაობს საწყისი PPP სესიის დამყარებით მეორე მხრიდან დამატებითი GRE პროტოკოლის უკან 47 პორტზე. სხვა კავშირი TCP პორტთან 1723 გამოიყენება GRE კავშირების დასაწყებად და სამართავად. PPTP მარტივი გადამისამართება ჰემის ეკრანის უკან, ღვინოების ფრაგმენტები მოითხოვს ორი სასაზღვრო სესიის ერთსაათიან დაწესებას.

PPTP ტრაფიკი შეიძლება დაშიფრული იყოს MPPE-ის გამოყენებით. კლიენტის ავთენტიფიკაციისთვის შეიძლება გამოყენებულ იქნას სხვადასხვა მექანიზმები, რომელთაგან ყველაზე უსაფრთხოა MS-CHAPv2 და EAP-TLS. PPTP პროტოკოლის შემოღება არ შეიძლება სასიამოვნოდ, გარეგნულად ინფორმაციის დაცვამინიმუმ, დამატებითი ნაბიჯების განხორციელების გარეშე საკომუნიკაციო არხების ინფორმაციული უსაფრთხოების უზრუნველსაყოფად, ან ინფორმაციის უსაფრთხოების დამატებითი ზომების დაწესების გარეშე (მაგალითად, დამატებითი მონაცემთა დაშიფვრა). რომ. PPTP არ უნდა ინახებოდეს ფარულად ხელმისაწვდომ ქსელებში (ინტერნეტი, კერძო (სახლის) ქსელები) კონფიდენციალურობისა და კომერციული უსაფრთხოების უზრუნველსაყოფად (და განსაკუთრებით მთავრობის უსაფრთხოების შესანარჩუნებლად).

PPTP - მხარდაჭერა ჩაშენებულია Windows-ში.

იყავი კეთილი, გამოიჩინე პატივისცემა, PPTP VPN სერვისი Vikorist იყენებს TCP 1721/TCP და IP GRE პროტოკოლს (ნომერი 47) თავისი რობოტებისთვის. ასეთი პაკეტები პასუხისმგებელნი არიან თქვენი Firewall/NAT-ის (და ანალოგიურად თქვენი პროვაიდერის Firewall/NAT) გავლით, და თუ ისინი მიაღწევენ ჩვენს NAT სერვერს, მაშინ ისინი პასუხისმგებელნი არიან სწორად დამუშავებაზე. VPN კავშირიშესვლა (როგორც წესი, თქვენ უნდა გამოიყენოთ PPTP NAT დამხმარე მოდული).

PPTP-ის განხორციელება

Cisco იყო პირველი, ვინც დანერგა PPTP და მოგვიანებით ეს ტექნოლოგია Microsoft-ისგან ლიცენზირებული იყო. PPTP-მა მიაღწია პოპულარობას იმის გამო, რომ ეს არის Microsoft Corporation-ის მიერ დაწინაურებული პირველი გვირაბების პროტოკოლი. ყველა ვერსია Microsoft Windows Windows 95 OSR2-დან დაწყებული, ჩართეთ PPTP კლიენტი თქვენს საწყობში, რაც იწვევს ორ ერთსაათიან გამავალ კავშირს. და Microsoft Windows-ისთვის დისტანციური წვდომის სერვისი მოიცავს PPTP სერვერს.

ბოლო დრომდე, Linux დისტრიბუციები აგრძელებდნენ PPTP მხარდაჭერას MPPE პროტოკოლის პატენტის აღსრულების გზით. პირველად, MPPE მხარდაჭერა გამოჩნდა Linux 2.6.13-ში. ოფიციალური PPTP მხარდაჭერა გამოვიდა Linux-ის ბირთვის ვერსიით 2.6.14. არანაკლებ ის ფაქტი, რომ MPPE დაინსტალირებულია PPTP-ში, რეალურად არ უზრუნველყოფს PPTP პროტოკოლის უსაფრთხოებას. FreeBSD ოპერაციული სისტემა მხარს უჭერს PPTP პროტოკოლს, ასევე PPTP სერვერს, MPD პორტს (/usr/ports/net/mpd) და netgraph ქვესისტემას. როგორც PPTP კლიენტს, FreeBSD სისტემას შეიძლება ჰქონდეს pptpclient პორტი (/usr/ports/net/pptpclient) ან mpd პორტი, რომელიც კლიენტის რეჟიმშია. Mac OS X მიეწოდება PPTP კლიენტს. Cisco და Efficient Networks ყიდიან PPTP კლიენტის განხორციელებებს Mac OS-ის ძველი ვერსიებისთვის. Palm PDA-ები, რომლებიც მხარს უჭერენ Wi-Fi-ს, მხარს უჭერენ Mergic PPTP კლიენტს.

|

|

გზამკვლევი ყველაზე გავრცელებული პრობლემების შესახებ: VPN-ის გაშვება NAT firewalls-ის მეშვეობით

ტელეკომუნიკაციების პოპულარობა აგრძელებს ზრდას, რომელთანაც კვების დაცვა არ კარგავს აქტუალობას. ამიტომ მცირე და დიდი კომპანიები იყენებენ ვირტუალურ კერძო ქსელებს (VPN). საბედნიეროდ, ინფორმაციის განყოფილებებიკომპანიებს გაცნობებთ, რომ ამ ხაზებთან დაკავშირებულია უამრავი უკაბელო ქსელი და ფართო კანის ადამიანებსცოცხალი დონის შერჩეული მარშრუტიზატორებიდან. IT განყოფილებებს შეუძლიათ ბევრად გაუადვილონ ცხოვრება სახლის მომხმარებლებისთვის NAT-მეგობრული VPN კარიბჭეების და VPN კლიენტების გამოყენებით, არ მოითხოვენ ცვლილებების შეტანას სახლის მარშრუტიზატორების კონფიგურაციამდე VPN გვირაბის დასაყენებლად.

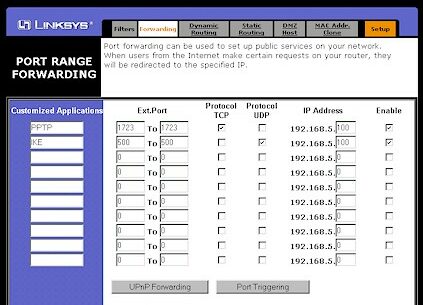

თუ ასე არ გაგიმართლათ, მაინც შეგიძლიათ სიტუაციის გამოსწორება. პირველ რიგში, დარწმუნდით, რომ თქვენი როუტერი მხარს უჭერს PPTP ან IPSEC გავლის ფუნქციებს PPTP/IPsec "გავლა."მსგავსი ფუნქცია ყველგან გვხვდება როუტერებში Linksys, ასე რომ თქვენ შეგიძლიათ იცოდეთ ეს მოდელები. on Პატარა 1ნაჩვენებია ეკრანის ბოლოში ფილტრები Linksys BEFSR41, რომელიც შეიცავს პარამეტრებს PPTP ან IPsec-ის ცალ-ცალკე ჩართვისთვის.

Პატარა 1. ჯვარედინი VPN Linksys BEFSR41.

ყველაფერი რაც თქვენ უნდა გააკეთოთ არის VPN პროტოკოლის ჩართვა და როუტერის გადატვირთვა. თუ ყველაფერი კარგად წავა, თქვენი VPN დაუყოვნებლივ ითხოვს მას.

სამწუხაროდ, ყველა მარშრუტიზატორს არ აქვს VPN გადაცემის ჩართვის ფუნქცია; თუმცა ეს პარამეტრები ხელმისაწვდომია, ეს არ ნიშნავს რომ ყველაფერი დასრულებულია.

Არ მუშაობს? შემდეგ თქვენ უნდა სცადოთ ჩართოთ პორტები თქვენი როუტერის ფეიერვოლში VPN კავშირის მხარდასაჭერად. თქვენ უნდა ჩართოთ პორტები (ეს პროტოკოლი) მხოლოდ კომპიუტერის IP მისამართისთვის, რომელზეც VPN კლიენტი იმუშავებს. გთხოვთ გაითვალისწინოთ, რომ პორტის გადამისამართების ფუნქცია ერთდროულად მუშაობს მხოლოდ ერთ კომპიუტერზე. თუ თქვენ გჭირდებათ მრავალი VPN კლიენტის მხარდაჭერა, რომლებიც საჭიროებენ ერთსაათიან მუშაობას ერთდროულად, თქვენმა როუტერმა თავდაპირველად უნდა უზრუნველყოს VPN პროტოკოლის მხარდაჭერა.

თუ თქვენ ხართ მაიკროსოფტის პროტოკოლის გამარჯვებული PPTP, მაშინ აუცილებელია პორტის გადამისამართების კონფიგურაცია TCP 1723 PPTP ტრაფიკის გასავლელად. on Პატარა 2კითხვის ეკრანი გადამისამართება Linksys BEFSR41 როუტერი, პორტი დაყენებულია კლიენტზე გადამისამართებისთვის IP მისამართით 192.168.5.100 .

Პატარა 2. პორტის გადამისამართება VPN Linksys BEFSR41.

PPTP ასევე უზრუნველყოფს პროტოკოლის მხარდაჭერას IP 47(Generic Routing Encapsulation) VPN ტრაფიკის გასავლელად. გთხოვთ გაითვალისწინოთ, რომ საჭიროა მხარდაჭერა ოქმიპორტი კი არა. ამ პროტოკოლის მხარდაჭერა შეიძლება ჩაშენებული იყოს NAT „ძრავში“, როგორც ეს ხდება ამჟამინდელი მარშრუტიზატორების უმეტესობის შემთხვევაში.

გახსენით firewall, გააგრძელეთ

VPN-ის მხარდასაჭერად დაფუძნებული IPsec VPN-ებმა უნდა გახსნას პორტი UDP 500მოლაპარაკების გასაღებისთვის ISAKMP, ოქმი IP 50მოძრაობისთვის ავტორიზაციის სათაური(იმარჯვებს არა ერთხელ) და პროტოკოლი IP 51თავად მონაცემების გადაცემა. მე განვსაზღვრავ ერთ პორტს, რომელიც გადამისამართებულია აქ UDP 500, რომელზეც ჩვენ ასევე დავაპროგრამეთ Პატარა 2იმავე კლიენტის მანქანაში ადგილობრივი ზომები; 50 და 51 პროტოკოლების მხარდაჭერა შეიძლება დაინსტალირებული იყოს თქვენს როუტერზე.

ყველა როუტერი არ არის ერთნაირი! ეს ქმედებები მხარს უჭერს ერთზე მეტ VPN გვირაბს და ერთ კლიენტს. სხვები მხარს უჭერენ რამდენიმე გვირაბს, ან მხოლოდ ერთ კლიენტს თითო გვირაბში. სამწუხაროდ, მომწოდებლების უმეტესობა ნათლად არ მიუთითებს მათ დოკუმენტაციაში, თუ როგორ შეუძლიათ მხარი დაუჭირონ VPN შეღწევას თავიანთ პროდუქტებში და ეს სერვისი ტექნიკური მხარდაჭერახშირად არ გააჩნია სათანადო კვალიფიკაცია მოწინავე კვებისათვის. უმეტეს შემთხვევაში, თქვენ მოგიწევთ გააპროტესტოთ როუტერი თქვენს კიდეზე და გამორთოთ ისე, რომ არ გკითხოთ.

Არ მუშაობს?

პრაქტიკულად შეუძლებელია ნებისმიერი როუტერისთვის IPsec-ზე დაფუძნებული VPN-ის მხარდაჭერა შამანური ცეკვის გარეშე ტამბურით. მარჯვნივ არის ის, რომ მწარმოებლებს მოსწონთ ამ მიზნით ძლიერი მექანიზმების დანერგვა. თუმცა, „მოწინავე“ ტექნოლოგიების სამყაროში, IPsec მხარდაჭერა უახლოვდება იდეალს და თქვენს კომპანიას შეუძლია შეცვალოს ძველი პროდუქტები, რომლებიც შეიქმნა სხვა ქვეყნებში შესაბამისი NAT მხარდაჭერის გარეშე, ან რომლებიც ექვემდებარება წვდომას დამატებით პორტებზე firewall-ზე.

თუ ინგლისური იცით, გირჩევთ გაეცნოთ Tin Bird-ის კომპანიონებს IPsecі PPTPრა არის მზა კონფიგურაციები პროდუქციის ფართო სპექტრისთვის. თქვენ ასევე შეგიძლიათ გადახედოთ ჩვენს ინგლისურ განყოფილებას VPN ბმულები და ხელსაწყოები, სადაც მოცემულია დამატებითი ინფორმაცია.

, და როგორ შეიძლება მისგან თავის დაღწევა? დღეს ეს ფულის მოყვარულთაგან ცოტამ იცის.

უფრო მეტიც, აქტივისტებს, რომლებიც მას ვიკორისტებენ, ზოგჯერ ეჭვი არ ეპარებათ, რომ ის აქტიური კრისტუვაჩია.

და ისინი უბრალოდ იგებენ ამ ოცნების შესახებ შემთხვევით, ისე, რომ არ ცდილობენ გაიგონ, რა არის ეს და რატომ არის ასე საინტერესო.

PPTP თეორიის შესავალი

კავშირის ან PPTP კავშირის სახელი მსგავსია იმ პროტოკოლის სახელთან, რომლის საფუძველზეც მოხდა ასეთი კავშირი. გაშიფვრის მიღმა, ეს ინგლისური აბრევიატურა ჟღერს წერტილიდან წერტილამდე გვირაბის პროტოკოლს. რასაც ეს ნამდვილად ნიშნავს არის წერტილიდან წერტილამდე გვირაბის პროტოკოლი.

ამ განყოფილების წერტილები მიუთითებს აბონენტების წყვილებზე, რომლებიც დაკავშირებულია პაკეტებში დაშიფრული მონაცემების გადაცემის გზით და გადაცემული არასაიმედო ბარიერების გამოყენებით TCP/IP პრინციპების საფუძველზე. ზოგისთვის ეს ყველაზე მნიშვნელოვანია, მაგრამ ეს მხოლოდ აისბერგის მწვერვალია.

თუ გადახედავთ PPTP კავშირის ანგარიშს, ნახავთ, რომ ის საშუალებას გაძლევთ გადაიყვანოთ PPP ჩარჩოები ზარის ტიპის IP პაკეტებად. და სუნი თავად გადადის საკომუნიკაციო არხით, მაგალითად, ინტერნეტით ან სხვა სადენიანი ქსელით, ასევე ისრის გარეშე ხაზები.

მნიშვნელოვანია, რომ PPTP უნდა ეწოდოს იდეალურს და ზოგიერთ შემთხვევაში ეს მეთოდი მუშაობს IPSec ტიპის სხვა მოდელებთან, თუმცა აქვს უსაფრთხოების უფრო დაბალი დონე. თუმცა მისთვის არ აქვს მნიშვნელობა, ყველგან გამარჯვებული იყოს და ფართოდ ემსახუროს. ძნელი წარმოსადგენია ასეთი რამ და ახლა ვნახოთ რატომ.

Პატარა 1 – PPTP კავშირის სქემატური ილუსტრაცია

რას უზრუნველყოფს PPTP კავშირი?

უსაფრთხოების ხარვეზების მიუხედავად, PPTP კავშირი იძლევა მონაცემთა ძირითადი უსაფრთხოების საშუალებას და ამ პროტოკოლს აქვს აპლიკაციების ფართო სპექტრი. Zokrema, რომლის წარმატებით გამოყენება შესაძლებელია დისტანციური ზარების შესაქმნელად მნიშვნელოვანი დანაზოგით.

ნათელია, რომ ეს პროტოკოლი არ საჭიროებს პირდაპირ კომუნიკაციას ორ აბონენტს შორის. ის ვიბრირებს ინტერნეტში დაცული ხაზის მიღმა, რომელსაც გვირაბს უწოდებენ. გვირაბის მიხედვით, ის შუამავლის როლს ასრულებს.

ამავდროულად, PPTP წარმატებით ჩერდება კლიენტ-სერვერის კავშირების ფორმირებისას. და აქ კავშირი განსხვავებულია. აბონენტი, რომელიც არის კლიენტი, აკავშირებს თავის ტერმინალს - სამუშაო მოწყობილობას - იმავე უსაფრთხო არხის მიღმა არსებულ სერვერს.

PPTP კავშირის ძირითადი წესები

თუ პირველად გაგზავნით რობოტს PPTP კავშირებით, მოგიწევთ მისი დალაგება და რამდენიმე მნიშვნელოვანი გონების წვდომა. გვირაბის დეტალების ახსნა მარტივია:

- TCP პორტი #1723;

- IP GRE პორტის ნომერი.

ამ შემთხვევაში, იმისათვის, რომ კორექტირების მონაცემები სწორად იმუშაოს, დაინსტალირებული firewall-ის (ან firewall-ის) პარამეტრებმა არ უნდა შეაფერხოს IP პაკეტების ნაკადი. მათი მიმართულება და მიღება შეიძლება იყოს შესანიშნავი. თუმცა, ვინაიდან ეს წესები გამოყენებული იქნება კავშირის ლოკალურად დაყენებისას, ფაქტი არ არის, რომ PPTP სწორად იმუშავებს.

მნიშვნელოვანია: ამისთვის სწორი მუშაობაპროტოკოლის თანახმად, პროვაიდერი პასუხისმგებელია გვირაბიანი მონაცემების გადაჭარბების სრული თავისუფლების უზრუნველსაყოფად.

კავშირის პროცესის დეტალები

ეს წერტილები, სავარაუდოდ, დაუკავშირდება დამატებით PPP სესიას, რომელიც ჩამოყალიბებულია GRE პროტოკოლის პლატფორმაზე. ეს აბრევიატურა ნიშნავს Generic Routing Encapsulation. მისი მართვისა და ინიციალიზაციისთვის, კავშირი TCP პორტთან არ არის იდენტური.

ინფორმაცია IPX პაკეტის სახით, რომელიც გადაიცემა წერტილიდან წერტილამდე, ეწოდება ზედმეტი გადაცემას და ავსებს კონტროლს. თითოეული პაკეტი მიდის ხაზის მეორე ბოლოში სპეციალური დანამატიახალში ბევრი მონაცემია ჩასადგმელი, რის შემდეგაც სუნი იშლება შემდგომ დამუშავებაზე. შემდგომი დამუშავება ხორციელდება სისტემის საკუთარი საშუალებებით, მითითებული პროტოკოლის შესაბამისად.

ვარტო აღნიშნავს, რომ მონაცემების განადგურება მხოლოდ მოპოვების პროცესშია შესაძლებელი. წინააღმდეგ შემთხვევაში უზრუნველყოფილი იქნება გვირაბის გვირაბის დაცვა - მშრალი დერეფანი. ამიტომ მნიშვნელოვანია ლოგინისა და პაროლის კარგად გააზრებული კომბინაციის გამოყენება, რომელიც უზრუნველყოფს უსაფრთხოებას მონაცემთა გაგზავნა/წაშლის პროცესში და არა ხელახლა გაგზავნის პროცესში.

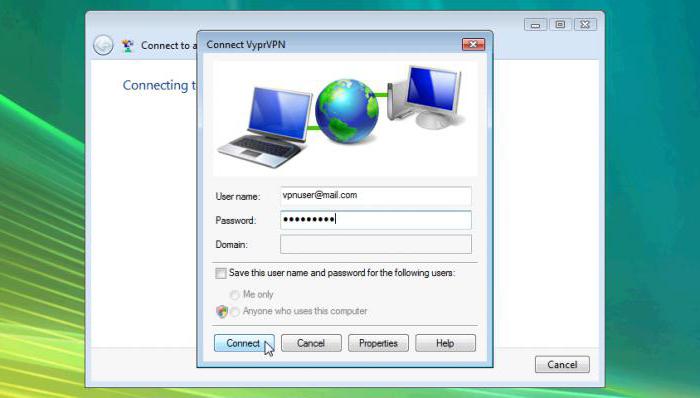

PPTP პარამეტრების დაყენების მაგალითი OS MS WINDOWS 7-ში

PPTP კავშირის ყველა სირთულის გასაგებად, სცადეთ თავად დააყენოთ ასეთი კავშირი. მოდით შევხედოთ, თუ როგორ მუშაობს ეს პროცესი სისტემაში, ერთი შეხედვით, პოპულარულ ვერსიაში. ფულის შოვნა ადვილია ჩვენი რეკომენდაციების დაცვით.

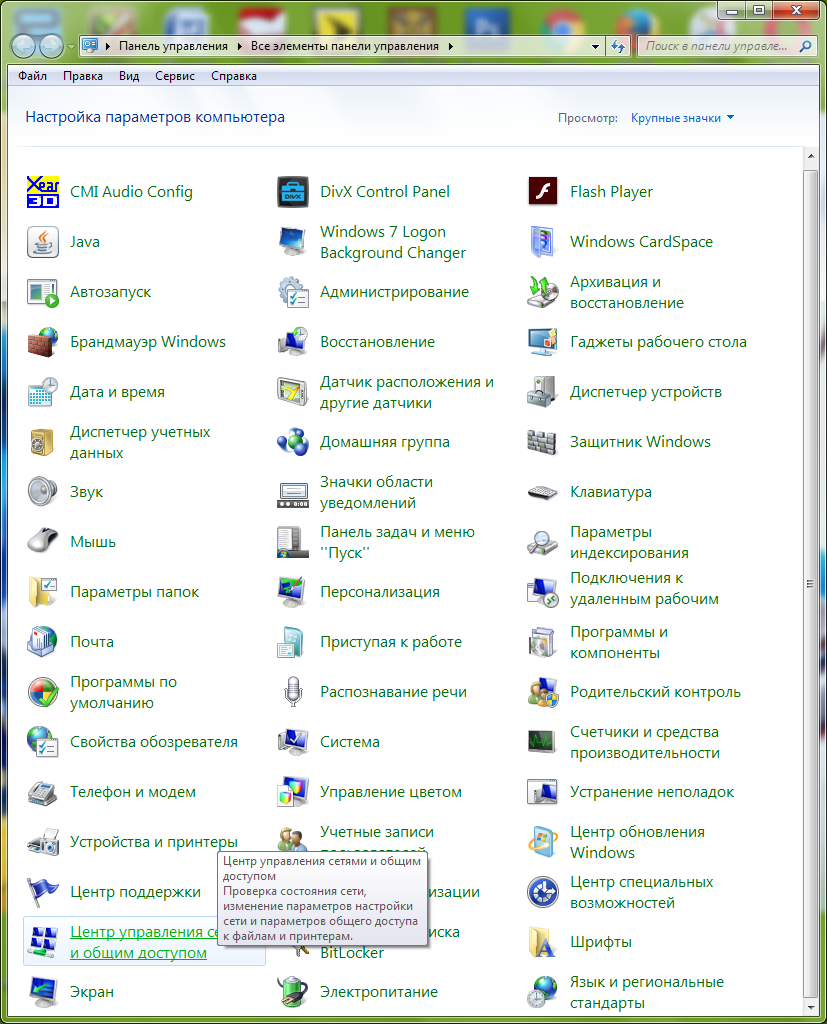

თქვენ დაუყოვნებლივ უნდა დაიწყოთ იგი Მართვის პანელი. ამის გაკეთების უმარტივესი გზაა Start მენიუდან. მას მოუწევს კატეგორიის შერჩევა გაზომვის კონტროლის ცენტრი.

იქ შეგიძლიათ ჭამა და ლანცეტების მრავალი აღწერა არსებობს. ამჯერად შეგიძლიათ აირჩიოთ კონტექსტური მენიუდან დაწკაპუნებული შუალედურ კავშირამდე, იგივე წერტილი. თქვენ შეგიძლიათ იპოვოთ ის შეტყობინებების ზონაში, რომელიც მდებარეობს ეკრანის ბოლოში მარჯვენა მხარეს.

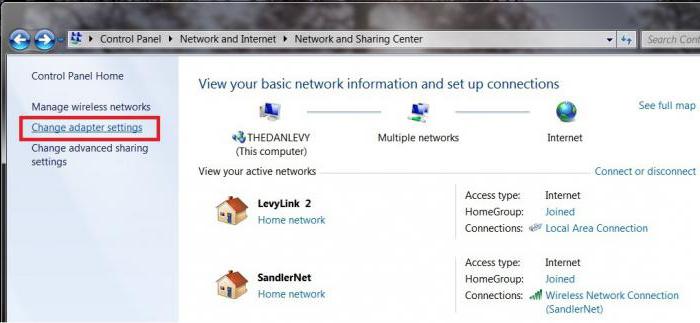

საკონტროლო ცენტრის გაშვების შემდეგ, თქვენ შეძლებთ ცვლილებების შეტანას ხელისუფლებაში კიდეების ადაპტერი. ამისათვის თქვენ უნდა აირჩიოთ ბრძანება ფანჯრის მარცხენა მხარეს ფენერის ადაპტერის პარამეტრების შეცვლა. შემდეგ შეგიძლიათ დააწკაპუნოთ Power ელემენტზე კონტექსტური მენიუდან აშკარად ლოკალური კავშირი.

შემდეგი, დიალოგს დასჭირდება მონაცემების დაყენება TCP/IPv4 პროტოკოლზე, პროვაიდერთან კავშირის გათიშვით. ამ შემთხვევაში, პროვაიდერების უმეტესობა საშუალებას გაძლევთ ავტომატურად დააინსტალიროთ მისამართები სამუშაო სადგურებზე DNS და IP სერვერებისთვის. მონაცემების შეყვანის შემდეგ, თქვენ უნდა შეინახოთ იგი.

პარამეტრებში ცვლილებების შეტანის შემდეგ, თქვენ უნდა გაააქტიუროთ კავშირები. ამ შემთხვევაში, საკონტროლო ცენტრის მთავარ ფანჯარაში თქვენ უნდა ნახოთ ადრე დაკავშირებული პარამეტრები და დააჭიროთ ახალ მენიუს მარჯვენა ღილაკიმიშა. შემდეგი, აირჩიეთ Shut Down ელემენტი.

რა თქმა უნდა, ბევრს სმენია ისეთი ტერმინის შესახებ, როგორიცაა "PPTP კავშირი". რა არის, მოქმედებები შორს არ ჩანს. თუმცა, როგორ აღვწეროთ ამ პროტოკოლის საფუძველზე კავშირის დამყარების პრინციპები მარტივი სიტყვებით, საერთოდ არ აქვს მნიშვნელობა მათ გაგებას.

PPTP გამოწერა: რა არის ეს?

ამ ტიპის კავშირები დაფუძნებული იქნება ერთიან პროტოკოლზე, რომელიც მოკლედ წააგავს ინგლისური წერტილიდან წერტილამდე გვირაბის პროტოკოლს, რომელიც შეიძლება ითარგმნოს როგორც „წერტილამდე გვირაბის პროტოკოლი“. სხვა სიტყვებით რომ ვთქვათ, ეს არის კავშირი ორ აბონენტს შორის მონაცემთა პაკეტების დაშიფრული გზით გადაცემის გზით TCP/IP-ზე დაფუძნებული დაუცველი ქსელის მეშვეობით.

PPTP კავშირის ტიპი საშუალებას გაძლევთ გადაიყვანოთ PPP ჩარჩოები სტანდარტულ IP პაკეტებად, რომლებიც გადაცემულია, მაგალითად, ინტერნეტით. და მიუხედავად იმისა, რომ, როგორც მნიშვნელოვანია, PPTP პროტოკოლი, თანაბარი უსაფრთხოებისთვის, ეწირება IPSec პლატფორმის ბევრ სხვა ვარიანტს, დღეს მას შეუძლია მიაღწიოს დიდ სიგანეს და, ფაქტობრივად, მომხმარებელს შეუძლია გამოიყენოს VPN-ის ერთ-ერთი განსხვავებული ტიპი. კავშირები b (ისრის კავშირი).

PPTP კავშირი: რატომ გჭირდებათ ეს მოდული?

ამ პროტოკოლის ფარგლები ძალიან დიდია. უპირველეს ყოვლისა, ამ ტიპის კავშირი ორ კორისტუვაჩს შორის საშუალებას გაძლევთ არა მხოლოდ მოიპაროთ ინფორმაცია, რომელიც გადაცემულიადა უმჯობესია დაზოგოთ შორეულ ზარებზე.

გარდა ამისა, ეს პროტოკოლი ხშირად შეუცვლელია, როდესაც ორ ლოკალურ ფენას შორის კომუნიკაცია დაცულია ინტერნეტში პაკეტების გადაცემის გზით უსაფრთხო ხაზის (გვირაბის) მეშვეობით მათ შორის პირდაპირი კავშირის გარეშე. ისე, რომ ორ ლოკალურ საზღვარს შორის შუა კონტაქტი არ იყოს და გვირაბი შუამავლის როლს ასრულებს.

მეორეს მხრივ, PPTP-ზე დაფუძნებული გვირაბი შეიძლება დაბლოკოს კლიენტ-სერვერის კავშირის შექმნისას, თუ კლიენტის ტერმინალი სერვერს უერთდება უსაფრთხო არხის მეშვეობით.

PPTP-ის დანერგვა სხვადასხვა ოპერაციულ სისტემაში

ახლა ცოტა გადავუხვიოთ და გადავხედოთ PPTP კავშირს მეორე მხრიდან. ისე, იმ მომენტიდან, როდესაც პროტოკოლი შეიმუშავა კორპორაცია Microsoft-მა, ცოტამ თუ გაიგო იგი. და პირველად, მისი სრულფასოვანი ვერსია განხორციელდა Cisco-ს მიერ.

არც ტიმია ნაკლები და არც მაიკროსოფტის ყალბები ადგა. დაწყებული ვინდოუსის ვერსიები 95 OSR2, PPTP-ზე დაფუძნებული კავშირის შექმნის შესაძლებლობა მომავალში გამოჩნდა პროგრამული პროდუქტებიუფრო მეტიც, PPTP სერვერის დასაყენებლად საჭირო მეთოდების გამოყენებით. შემდეგი, ჩვენ გადავხედავთ Windows 7-ის PPTP კავშირს, მით უმეტეს, რომ თავად ეს სისტემა აღარ არის ყველაზე პოპულარული კომპიუტერის მომხმარებელთა უმეტესობაში.

უ Linux სისტემებიბოლო დრომდე ამ ტექნოლოგიის შემდგომი პოპულარიზაცია არ ყოფილა. ის გამოჩნდა მხოლოდ მოდიფიკაციაში 2.6.13, მაგრამ ოფიციალურად გამოცხადდა ბირთვის ვერსიაში 2.6.14.

FreeBSD და Mac OS X სისტემები წინასწარ არის დაინსტალირებული PPTP კლიენტებთან. Palm PDA, რომელიც მხარს უჭერს Dartless Wi-Fi კავშირიკლიენტი მერჯიკის საკუთრებაში.

სიმინდის ყურები სწორი კავშირისთვის

Vikoristannya გვირაბი მაქსიმალურად სპეციფიკურია. PPTP კავშირი კონფიგურირებულია კავშირის გადასაცემად TCP პორტში 1723 და პირდაპირ IP GRE პროტოკოლის ნომერზე 47.

მნიშვნელოვანია, რომ კონფიგურაცია იყოს ასეთი და დაინსტალირებული Windows firewall უნდა იყოს ისეთი, რომ IP პაკეტებს შეეძლოთ თავისუფლად და ჩარევის გარეშე. მნიშვნელოვანია არა მხოლოდ მანქანები, არამედ ადგილობრივი საზღვრები. გვირაბიანი მონაცემების ასეთი უფასო გადაცემა დაცული უნდა იყოს პროვაიდერის დონეზე.

როდესაც NAT კავშირი ხდება მონაცემთა გადაცემის შუალედურ ეტაპზე, ამ სეგმენტისთვის VPN დამუშავება შეიძლება იყოს კონფიგურირებული.

მუშაობისა და კავშირის ძირითადი პრინციპები

ჩვენ გადავხედეთ PPTP კავშირს. რა არის ეს, ასეთი მდიდარი, ალბათ, ეს უკვე ცოტათი ნათელია. მეტი სიცხადე იქნება უზრუნველყოფილი პროტოკოლის ფუნქციონირებისა და მის საფუძველზე კომუნიკაციის ძირითადი პრინციპების განხილვის შემდეგ, ასევე განყოფილება, სადაც ნაჩვენები იქნება PPTP GRE კავშირის ლიმიტების დადგენის პროცესი.

ასევე, კავშირი ორ პუნქტს შორის მყარდება საწყისი PPP სესიის საფუძველზე GRE პროტოკოლის (ენკაფსულაციის) საფუძველზე. სხვა კავშირი პირდაპირ TCP პორტზე პასუხისმგებელია GRE კავშირზე და ინიცირებაზე.

გადაცემის IPX პაკეტი თავად შედგება მონაცემებისგან, რომელსაც ზოგჯერ ზედმეტს და დამატებითს უწოდებენ სხვა ინფორმაცია. რა ხდება, როდესაც აიღებთ პაკეტს ხაზის მეორე ბოლოდან? PPTP კავშირისთვის შესაფერისი პროგრამა შექმნილია იმისთვის, რომ შეიცავდეს ინფორმაციას მთელ IPX პაკეტში და გაგზავნოს დასამუშავებლად დამატებითი გზებით, რომლებიც შეესაბამება სისტემის დენის პროტოკოლს.

გარდა ამისა, ერთ-ერთი მნიშვნელოვანი საწყობის გვირაბის გადაცემა და ძირითადი ინფორმაციის მიღება მოითხოვს გონებრივ წვდომას დამატებითი „შესვლა-პაროლი“ კომბინაციის საშუალებით. რა თქმა უნდა, შესაძლებელია ლოგინისა და პაროლების გატეხვა აღდგენის ეტაპზე, მაგრამ არა უსაფრთხოების დერეფნის (გვირაბის) მეშვეობით ინფორმაციის გადაცემის დროს.

ზასობი ზახისტუ სპოლუკ

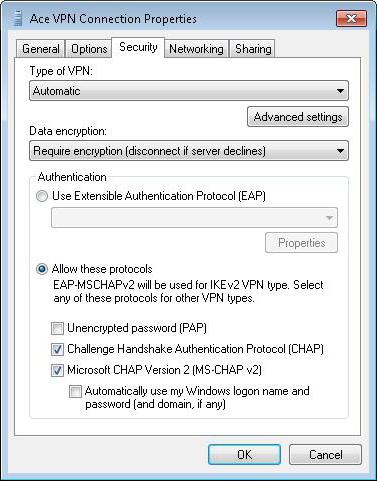

როგორც უკვე აღვნიშნეთ, არ არსებობს გვირაბი PPTP პროტოკოლის უსაფრთხოებასთან აბსოლუტურად ყველა ასპექტში. თუმცა, თუ ფიქრობთ, რომ დაინსტალირებულია ისეთი ფუნქციები, როგორიცაა EAP-TLS, MSCHAP-v2 ან MPEE, შეგიძლიათ ისაუბროთ დაცვის მაღალი დონის მიღწევაზე.

ალტერნატიულად, უსაფრთხოების დონის ასამაღლებლად შეიძლება დაყენდეს სატელეფონო ზარები, რომლებშიც გამგზავნი ან მიმღები მხარე ადასტურებს ინფორმაციის დაკავშირებას და გადაცემას პროგრამული გზით.

Windows 7-ში PPTP ხელით დაყენება: ადაპტერის პარამეტრები

დააყენეთ PPTP კავშირი რაც არ უნდა იყოს Windows სისტემაადვილი დასასრული. როგორც უკვე ითქვა, ჩვენ ვიღებთ SIM ბარათს კონდახად.

ახლა თქვენ უნდა გადახვიდეთ "გაზომვების მართვის ცენტრში" პირადი წვდომა" ფულის გამომუშავება შეგიძლიათ ან "საკონტროლო პანელიდან". მენიუდან შეგიძლიათ დააწკაპუნოთ მაუსის მარჯვენა ღილაკით ინტერნეტის ან ინტერნეტ კავშირის ხატულაზე.

მენიუში მარცხნივ არის ქსელის ადაპტერის პარამეტრებში ცვლილებების სერია, რაც თქვენ უნდა გააკეთოთ, რის შემდეგაც შეგიძლიათ დააწკაპუნოთ მაუსის მარჯვენა ღილაკით კავშირზე ლოკალური ქსელის საშუალებით. კონტექსტი და არა მენიუდა ვიბრაცია ავტორიტეტების რიგს.

ახალ ეპოქას აქვს ახალი ძალაუფლება TCP/IPv4 პროტოკოლზე. პარამეტრების ფანჯარაში შეიყვანეთ პროვაიდერის მიერ დაკავშირების საათის განმავლობაში მოცემული პარამეტრები (უმეტეს პარამეტრებში IP და DNS სერვერების მისამართი ავტომატურად იკითხება).

გთხოვთ, შეინახოთ ცვლილებები ლოკალური ქსელით დაკავშირებამდე, თქვენ უნდა შეამოწმოთ აქტიური ხართ თუ არა ნარაზი. ამისათვის დააწკაპუნეთ მარჯვენა ღილაკით. თუ ზედა სტრიქონი ამბობს "ვიმკნუტი", ეს ნიშნავს, რომ კავშირი აქტიურია. წინააღმდეგ შემთხვევაში ჩვენ მასში შევალთ.

VPN პარამეტრების შექმნა და კორექტირება

ამ ეტაპზე მოგიწევთ VPN კავშირის შექმნა. ამ მიზნით, ფანჯრის მარჯვენა მხარეს "Keruvannaya Center" განყოფილებაში არის რიგი ახალი კავშირის შესაქმნელად.

რის შემდეგაც ირჩევთ კავშირს სამუშაო ადგილზე, შემდეგ კი მუდმივ კავშირს ინტერნეტთან.

შემდეგი, თქვენ დააყენებთ თქვენს ინტერნეტ კავშირს და შემდეგ ფანჯარაში მიუთითებთ VPN ოპერატორის ინტერნეტ მისამართს და შეიყვანეთ დამატებითი სახელი (აუცილებლად დააყენეთ მონიშვნა ბოლოში "არ დაუკავშირდე დაუყოვნებლივ").

ამის შემდეგ, შეიყვანეთ თქვენი შესვლა და პაროლი, რაც მიუთითებს, რომ თქვენ წარადგინეთ ხელშეკრულება მომსახურების მიწოდებაზე და დააჭირეთ ღილაკს "შექმნა".

აირჩიეთ ხელმისაწვდომი კავშირების სია და ახალ ფანჯარაში დააჭირეთ დენის ღილაკს. შემდგომი სამუშაო უნდა გაკეთდეს ძალიან ფრთხილად. უსაფრთხოების ჩანართზე აუცილებელია შემდეგი პარამეტრების დაყენება:

- VPN ტიპი: ავტომატური;

- მონაცემთა დაშიფვრა: neobov'yazkove;

- პროტოკოლის ნებართვები: CHAP და CHAP ვერსია 2.

მას შემდეგ რაც დაადასტურებთ ცვლილებას, გადადით კავშირის დაყენების ეკრანზე და დააჭირეთ დაკავშირების ღილაკს. დაყენების სწორად დასრულების შემდეგ, დარწმუნდით, რომ გაქვთ ინტერნეტი.

გსურთ გამოიყენოთ მესამე მხარის კომუნალური პროგრამები?

დამატებითი PPTP სერვერების ან კლიენტების კლიენტების ინსტალაცია განსხვავებულად რეაგირებს, მაგრამ მათი უმეტესობა თანხმდება, რომ ჩაშენებული Windows მოდულის დაყენება და ინსტალაცია სიმარტივის თვალსაზრისით ბევრად უკეთესია.

თქვენ, რა თქმა უნდა, შეგიძლიათ დააინსტალიროთ ის pfSense პაკეტზე, რომელიც არის შუამავალი ეკრანის როუტერი და მის „მზა“ Multilink PPP Daemon კლიენტს არ აქვს პრობლემა PPTP-ზე დაფუძნებული Windows სერვერების გამოყენებასთან დაკავშირებით გეგმაში. შესაბამისი ქვეგანყოფილება. კლიენტსა და სერვერს შორის ავტორიზაციის პროტოკოლი. სახლის ტერმინალებზე მსგავსი პრობლემები არ დაფიქსირებულა. მორგებული პროგრამა, ისევე როგორც სხვა, ბევრად უფრო რთული და სპეციალური ცოდნის გარეშეა, სწორი პარამეტრებიმაგრამ შეუძლებელია უცხოელის IP მისამართის მუდმივი "გაჟონვის" გამოსწორება.

შეგიძლიათ სცადოთ კლიენტის ან სერვერის სხვა საშუალებები, რომლებიც გამოიყენება PPTP კავშირის დასამყარებლად, რათა უზრუნველყოთ, რომ სისტემა უსაფრთხოდ არის დაკავშირებული. არასაჭირო პროგრამებირა მოხდება, თუ რაიმე Windows OS-ში პრობლემები არ არის? უფრო მეტიც, ზოგიერთი პროგრამა არა მხოლოდ ადვილად რეგულირდება, არამედ მათ შეუძლიათ კონფლიქტი გამოიწვიოს პროგრამულ და ფიზიკურ დონეზე. ამიტომ ჯობია გააზიაროთ ეს, რაც არის.

პისლიამოვის შეცვლა

ღერძი, კონტროლი და ყველაფერი, რაც დაკავშირებულია PPTP პროტოკოლთან, ასევე მის საფუძველზე გვირაბის კავშირის შექმნა, კორექტირება და დაკავშირება. Shchodo yogo vikoristannya, ჩვეულებრივი კორისტუვაჩისთვის ვიპრავდანა არ არსებობს. არსებობს მხოლოდ ლეგიტიმური ეჭვი, რომ ვინმეს შეიძლება დასჭირდეს საკომუნიკაციო არხის მოპარვა. თუ მაინც გჭირდებათ თქვენი IP-ის მოპარვა, უმჯობესია გამოიყენოთ ანონიმური პროქსი სერვერები ინტერნეტში ან ანონიმიზატორები.

კომერციული საწარმოების ლოკალურ ქსელებსა და სხვა სტრუქტურებს შორის ურთიერთქმედების უზრუნველსაყოფად, PPTP კავშირის დაყენება შეიძლება იყოს უმარტივესი გამოსავალი. და თუ არ გსურთ უზრუნველყოთ, რომ ასეთი კავშირი სრულიად უსაფრთხოა, დაიცავით ჯანსაღი გულის ნაწილი იმაში, რასაც მიიღებთ.

VPN გვირაბები არის კავშირის „dot-to-dot“ ტიპის გაფართოება, რომელიც დაფუძნებულია სტანდარტულ ინტერნეტ კავშირზე MikroTik მარშრუტიზატორებით. ეს, არსებითად, არის „არხი არხის შუაში“ - ხილული ხაზი მთავარის შუაში.

MikroTik-ზე გვირაბის VPN კავშირის დაყენების აუცილებლობა ჩნდება, როდესაც:

- აუცილებელია დაჭერა წვდომა კორპორატიულ ქსელში რუსეთის ფედერაციის მუშაკებისთვისვინც მუშაობს სახლში, ან ვინც სამსახურშია დაკავებული, მათ შორის მობილური მოწყობილობებით.

- აუცილებელია დაჭერა ინტერნეტის წვდომა პროვაიდერის აბონენტებისთვის(კლიენტის წვდომის ამ ტიპის განხორციელება სულ უფრო პოპულარული ხდება).

- აუცილებელი დააკავშირეთ საწარმოს ორი ფილიალიჩვენ არხს კავშირს მოვიპარავთ მინიმალური ხარჯებით.

გადაუდებელი მონიტორინგის გარდა, სადაც მონაცემები გადაცემულია ღიად და დაშიფრულად, VPN იყენებს უსაფრთხო საკომუნიკაციო არხს. ეს დამოკიდებულია კავშირისთვის არჩეული გვირაბის პროტოკოლის ტიპზე.ამდენად, ყველაზე ნაკლებად დაუცველია PPtP პროტოკოლი და მის „ტოპ“ ავტორიზაციის ალგორითმი mschap2 აქვს უსაფრთხოების რამდენიმე პრობლემა და ადვილად იშლება. ყველაზე მნიშვნელოვანი, რაც გასათვალისწინებელია არის IPsec პროტოკოლის ნაკრები.

საბოლოო სურათის მიუხედავად, როდესაც დაშიფვრა და ავთენტიფიკაცია ჩართულია, ის მაინც არ მუშაობს. MikroTik მოდელების უმეტესობას არ აქვს ტექნიკის დაშიფვრის მხარდაჭერა და უსაფრთხო კავშირთან დაკავშირებული ყველა პროცესის დამუშავება ხორციელდება იმავე დონეზე, როგორც CPU.ვინაიდან კავშირის უსაფრთხოება არ არის თქვენთვის კრიტიკული წერტილი და როუტერის პროდუქტიულობა, რომელიც გამარჯვებულია, მცირე მნიშვნელობა აქვს, მაშინ დაშიფვრის ჩართვა შეიძლება ვიკორიზირებული იყოს პროცესორის დეგრადაციისთვის.

Vibir პროტოკოლი VPN-სთვის MikroTik-ზე

MikroTik-ის საშუალებით VPN კავშირის დასაყენებლად, ყველაზე ხშირად გამოიყენება შემდეგი პროტოკოლები:

მოდით გადავხედოთ დღევანდელ სტატისტიკას VPN კავშირიდახმარებისთვის ორი მათგანი, რადგან ისინი ყველაზე ხშირად მუშაობენ პროვაიდერის მუშაობაში და სისტემის ადმინისტრატორი: PPtP და PPPoE. ამის გაგრძელება - მომავალ სტატიებში.

VPN PPtP-ით MikroTik-ზე

PPtP არის ყველაზე მოწინავე VPN პროტოკოლი. ეს არის კავშირი TCP პროტოკოლთან, რომელიც გამოიყენება მონაცემთა გადაცემისთვის, ხოლო GRE - პაკეტების ენკაფსულაციისთვის. ყველაზე ხშირად ის სტაგნაციაა დისტანციური წვდომა koristuvachiv კორპორატიულ merzhi-ზე პრინციპში, შეგიძლიათ vykoristuvatsya მდიდარი VPN შეკვეთისთვის, რათა უზრუნველყოთ, რომ უსაფრთხოდ ხართ.

ბოდიშს გიხდით. გვირაბის მოსაწყობად საჭიროა:

შექმნა MikroTik როუტერზე, რომლის მეშვეობითაც მომხმარებლები უკავშირდებიან კორპორატიულ ქსელს, PPtP სერვერს,

შექმენით მომხმარებლის პროფილები შესვლებით/პაროლებით სერვერის მხარეს იდენტიფიკაციისთვის,

შექმენით წესები როუტერის Firewall-ის გამორთვის, რათა კავშირებმა უპრობლემოდ გაიაროს firewall-ში.

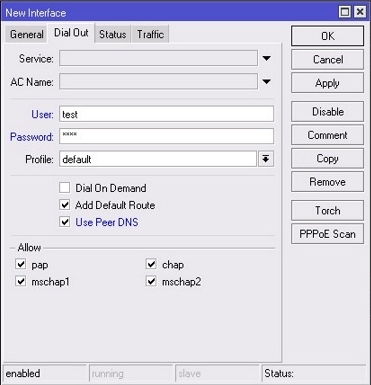

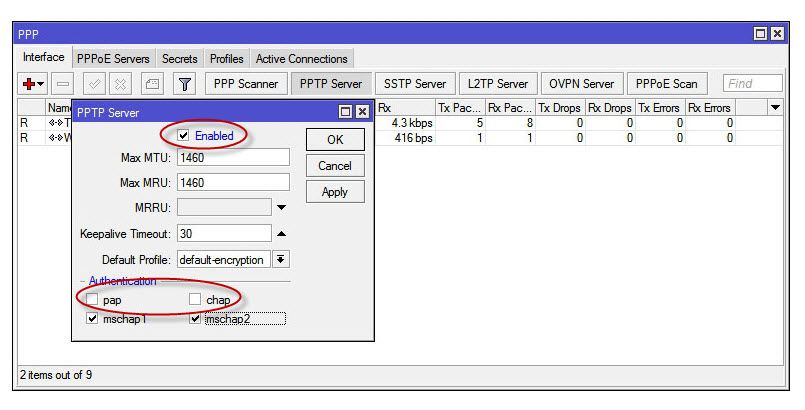

PPTP სერვერის ჩართვა.

რატომ გადადით მენიუს განყოფილებაში PPP, გადადით ჩანართზე ინტერფეისიჩვენ ვიცით ჩანართების ცვლაში PPTP სერვერიშემდეგ ჩაწერეთ ჩართე ჩართული პუნქტში.

ჩვენ მოვხსნით უჯრებს ყველაზე ნაკლებად უსაფრთხო იდენტიფიკაციის ალგორითმებისთვის - pap და chap.

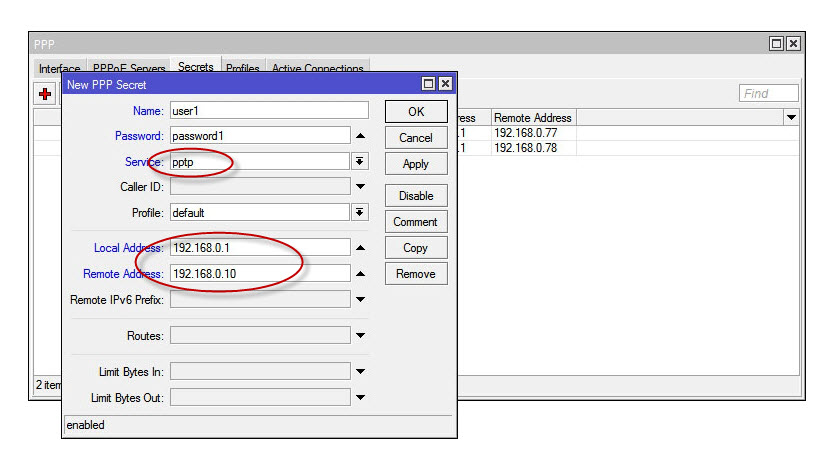

ჩვენ ვქმნით კორისტუვაჩივს.

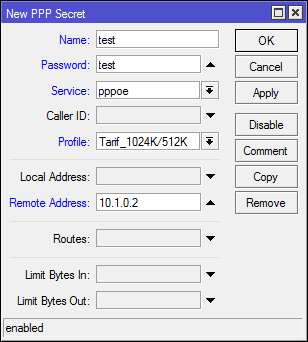

ცალკე PPPმენიუში გადასვლასაიდუმლოებებიდახმარების ღილაკებისთვის "+ ჩვენ ვამატებთ ახალ კორისტუვაჩს.

მინდვრებით სახელიі პაროლიაუცილებელია დაარეგისტრიროთ მომხმარებლის სახელი და პაროლი, რომელსაც იყენებთ გვირაბთან დასაკავშირებლად.

მინდორში სერვისიველში აირჩიეთ ჩვენი პროტოკოლის ტიპი - pppt ლოკალური მისამართიჩაწერეთ MikroTik როუტერის IP მისამართი, რომელიც მოქმედებს როგორც VPN სერვერი, ხოლო Remote Address ველში - კლიენტის IP მისამართი.

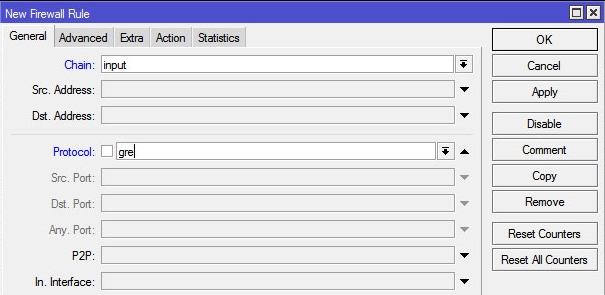

ჩვენ ვადგენთ წესებს Firewall.

ჩვენ უნდა გავხსნათ პორტი 1723 ტრაფიკისთვის TCP პროტოკოლის გამოყენებით MikroTik VPN გვირაბისთვის და ასევე გავააქტიუროთ GRE პროტოკოლი. ვისთვის მივდივართ განყოფილებაში? IP,შემდეგ - ზე Firewallშემდეგ გადადით ჩანართზე ფილტრის წესები, სადაც "+" ღილაკი ამატებს ახალ წესს. მინდორში ჯაჭვიცალსახად შეყვანის ტრაფიკი -შეყვანა, მინდორში Ოქმიპროტოკოლის შერჩევა tcpდა მინდორში დსტ. პორტი- სურვილისამებრ პორტისთვის VPN გვირაბი 1723 .

![]()

მოდით პირდაპირ ჩანართზე გადავიდეთ მოქმედებადა არჩევადი მიღება- დაშვება (ტრაფიკი).

ეს არის GRE-ის წესი. დეპოზიტზე გენერალიშეყვანა იწერება ისე, როგორც ადრე და ველში Ოქმივაგროვებთ gre.

დეპოზიტზე მოქმედებაროგორც წინა წესში ვირჩევთᲗანახმა ვარ.

არ დაგავიწყდეთ ამ წესების დამატება ხანძარსაწინააღმდეგო სიაში, განათავსეთ ისინი დამცავი წესების წინ, წინააღმდეგ შემთხვევაში სუნი არ შეწუხდება. RouterOS Mikrotik-ით შეგიძლიათ გადაათრიოთ და ჩამოაგდოთ წესები Firewall-ის ფანჯარაში.

ესე იგი, PPtP სერვერი VPN-ისთვის MikroTik-ზე მუშაობს და მუშაობს.

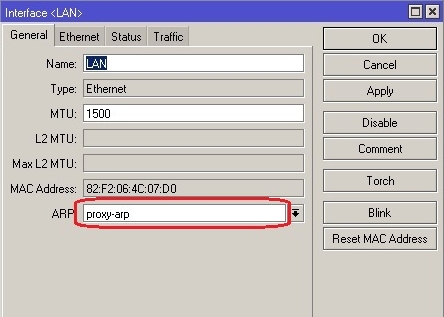

მცირე განმარტება.

ზოგიერთ შემთხვევაში, თუ დაკავშირებულია აუცილებელია როუტერის უკან ლოკალური ქსელის დაყენება, თქვენ უნდა ჩართოთ proxy-arp კონფიგურირებულ ლოკალურ ქსელში. როდესაც მივდივართ ინტერფეისის განყოფილებაში, ვპოულობთ ინტერფეისს, რომელიც წარმოადგენს ადგილობრივ ზომებს ჩანართზე გენერალიმინდორში ARPვაგროვებთ პროქსი-არპ.

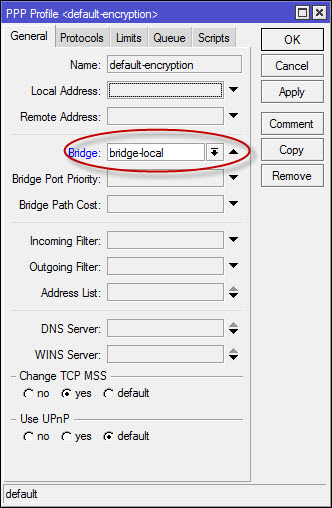

თუ თქვენ დააინსტალირეთ VPN ორ MikroTik მარშრუტიზატორს შორის და უნდა დაუშვათ სამაუწყებლო გადაცემა, შეგიძლიათ სცადოთ დისტანციური როუტერის ახალი კავშირის პროფილის (PPP - პროფილები) დამატება სათავე ხიდზე:

UPD კომენტარით:თუ თქვენ ასევე გჭირდებათ უარყოთ წვდომა გაზიარებულ საქაღალდეებზე ლოკალური ქსელის კომპიუტერებზე, თქვენ ასევე უნდა გახსნათ პორტი 445 SMB პროტოკოლის ტრაფიკისთვის, რაც მიუთითებს Windows Shared-ზე. (Forward წესი firewall-ში).

კლიენტის დაყენება .

VPN კლიენტის მხარეს, კონფიგურაცია მოითხოვს მხოლოდ იმას, რომ VPN-ის უკან კავშირის შესაქმნელად მიუთითოთ VPN (PPtP) სერვერის IP მისამართი, კლიენტის შესვლა და პაროლი.

VPN PPPoE-ს საშუალებით MikroTik-ზე

PPPOE პროტოკოლის მიღმა VPN დარჩენილი საათის სიგანე პროვაიდერებს აიძულებს უზრუნველყონ ფართო სერვისები, მათ შორის. ისრის გარეშე წვდომაინტერნეტში. პროტოკოლი იძლევა მონაცემების შეკუმშვის, დაშიფვრის შესაძლებლობას და ასევე ხასიათდება:

ხელმისაწვდომობა და რეგულირების სიმარტივე.

MikroTik მარშრუტიზატორების უმეტესობის მხარდაჭერა.

სტაბილურობა.

მასშტაბურობა.

დაშიფრული ტრაფიკის წინააღმდეგობა ARP გაყალბებისადმი (ფარიკაობის შეტევა, რომელიც თავს ესხმის ARP პროტოკოლს).

ნაკლები რესურსის ინტენსივობა და ნაკლები მოთხოვნა სერვერზე და არა PPtP.

კიდევ ერთი უპირატესობა არის დინამიური IP მისამართების გამოყენების შესაძლებლობა: არ არის საჭირო VPN გვირაბის ბოლო კვანძებისთვის განსხვავებული IP მინიჭება. კლიენტის მხარეს კავშირები შეიძლება განხორციელდეს რთული დაყენების გარეშე, მხოლოდ შესვლისა და პაროლით.

PPPoE MikroTik VPN სერვერის დაყენება

ჩვენ ვაყენებთ სერვერის პროფილებს.

შეიძლება დაგჭირდეთ რამდენიმე PPPoE სერვერის პროფილი, თუ თქვენი პროვაიდერი ავრცელებს ინტერნეტს რამდენიმე სატარიფო პაკეტისთვის. როგორც ჩანს, კანის პროფილში სითხის სხვადასხვა დონის რეგულირება შესაძლებელია.

გაყოფამდე წავიდეთ PPP, გახსენით ელემენტიპროფილებიდახმარების ღილაკებისთვის "+ ჩვენ ვქმნით ახალი პროფილი. მოდით მივცეთ მკაფიო სახელი, ჩაწერეთ სერვერის ლოკალური მისამართი (როუტერი), რაც ნიშნავს ვარიანტსშეცვალეთ TCP MSS(MSS პერსონალიზაცია) ისე, რომ ყველა საიტი ნორმალურად გაიხსნას.

საუბრის დაწყებამდე, ზოგიერთ შემთხვევაში, თუ პრობლემები გაქვთ გარკვეული საიტების სერთიფიკატებთან, მიუხედავად იმისა, რომ პინგები გადის მათში, შეგიძლიათ სხვაგვარად იმუშაოთ. MSS-ის კონფიგურაცია ჩართულია და ტერმინალის მეშვეობით როუტერზე იწერება შემდეგი წესი:

"ip firewall mangle add chain=forward პროტოკოლი=tcp tcp-flags=syn tcp-mss=1453-65535 action=change-mss new-mss=1360 disabled=არა". უმეტეს შემთხვევაში ეს პრობლემაა.

შემდგომ დეპოზიტზეპროტოკოლებიყველაფერი შედის პროდუქტიულობის გასაზრდელად. თუ კავშირის უსაფრთხოება თქვენთვის მნიშვნელოვანია და როუტერის პროდუქტიულობა ამის საშუალებას იძლევა, მაშინ ვარიანტიგამოიყენეთ დაშიფვრა(ვიკორის შიფრი) ნუ დაწერთ ტვიტერს.

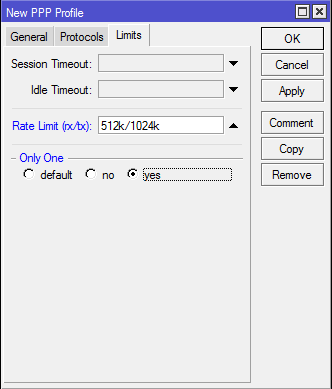

დეპოზიტზე ლიმიტებისაჭიროების შემთხვევაში ვაწესებთ ფასდაკლებას ფასზე. გაცვლითი კურსის პირველი ციფრი არის ტრაფიკი, რომელიც შედის სერვერზე (აბონენტის შესვლა), მეგობარი ჩვენია გამავალი ტრაფიკი(შედით აბონენტში).

მოდი დავდოთ დიახწერტილში Მხოლოდ ერთიეს ნიშნავს, რომ ორი ან მეტი აბონენტი ერთიდაიგივე შესვლის/პაროლის კომპლექტის მქონე ვერ შეძლებს PPPoE სერვერთან დაკავშირებას, მხოლოდ ერთი.

ახლა, საჭიროების შემთხვევაში, ჩვენ შეგვიძლია შევქმნათ სხვა პროფილები მარტივი ასლების გამოყენებით (ღილაკიკოპირებაწინა ეკრანის სურათზე) და ჩვენ ვცვლით სახელს და კურსს.

ჩვენ ვქმნით კლიენტების ღრუბლოვან ჩანაწერებს .

ისინიც დაშორდნენ PPPმენიუს ცნობილი ელემენტისაიდუმლოებები. "+" ღილაკის გვერდით, ჩვენ ვქმნით ახალ კლიენტს, რომელიც დაგვიკავშირდება VPN გვირაბის უკან.

შეავსეთ სახელის და პაროლის ველები (შესვლა და პაროლი, რომელიც თქვენ გვერდით შეიყვანეთ დასაკავშირებლად).

მინდორში სერვისივაგროვებთ pppoe, ვ პროფილი- ცალკე პროფილი, რომელიც მოიცავს სატარიფო პაკეტს, რომელსაც აბონენტს აქვს უფლება. იგი ენიჭება მომხმარებლის IP მისამართს, რომელსაც სერვერი გადასცემს აბონენტს დაკავშირებისას.

კორისტუვაჩის დეკალის შეერთებისას ის იქმნება კანის კიდეზე ობლიკოვის ჩანაწერიშეცვალეთ თქვენი მომხმარებლის სახელი/პაროლი და IP მისამართი.

ჩვენ ვუკავშირდებით PPPoE სერვერს MikroTik ინტერფეისს.

ახლა ჩვენ უნდა ვუთხრათ როუტერს, რომელ ინტერფეისზეა პასუხისმგებელი VPN PPPoE კლიენტებისგან შემომავალი კავშირების „მოსმენაზე“. ამ მიზნით PPP განყოფილებაში აირჩიეთ PPPoE Servers პუნქტი. აქ ჩვენ ვცვლით:

ინტერფეისის ველი - აირჩიეთ ინტერფეისი, რომელსაც კლიენტები უკავშირდება,

- Keepalive Timeout – 30 წამი (კლიენტის კავშირის გასუფთავებიდან ერთი საათი კავშირის გათიშვამდე)

- ნაგულისხმევი პროფილი - პროფილი, რომელიც ენიჭება აბონენტებს რეგისტრაციისთვის,

- ჩვენ ვამოწმებთ ველს One Session Per Host-ში, რაც საშუალებას გაძლევთ დააკავშიროთ მხოლოდ ერთი გვირაბი კლიენტის როუტერიდან ან კომპიუტერიდან.

- ავთენტიფიკაციის განყოფილებაში ჩანიშნული ველები ამოღებულია/აცილებულია თქვენი შეხედულებისამებრ.

NAT კონფიგურირებულია კლიენტის ინტერნეტში წვდომისთვის.

ჩვენ დავაინსტალირეთ PPPoE სერვერი და ახლა ავტორიზებულ მომხმარებლებს შეუძლიათ დაკავშირება. თუ ჩვენ გვჭირდება კლიენტები, რომლებიც დაკავშირებულია VPN გვირაბის საშუალებით და აქვთ შეზღუდული წვდომა ინტერნეტზე, მათ უნდა დააყენონ NAT (მასკარადირება), ან ხელახლა შექმნან ადგილობრივი სასაზღვრო მისამართები.

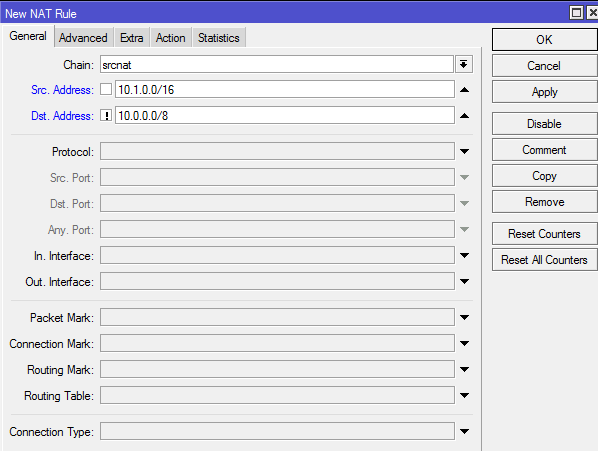

ცალკე IPაირჩიე ნივთი Firewallშემდეგ "+" ღილაკის გამოყენების შემდეგ ემატება ახალი წესი.

მინდორში ჯაჭვიშეიძლება დადგეს srcnatეს ნიშნავს, რომ როუტერი დაბლოკავს ამ წესს, სანამ მოძრაობა არ იქნება მიმართული "ხაზის შუაში".

მინდორში სრკ. მისამართი(გასვლის მისამართი) შეიყვანეთ მისამართების დიაპაზონი 10.1.0.0/16 . ეს ნიშნავს, რომ ეს არის კლიენტი 10.1 მისამართით. (0.0-255.255) აღმოჩნდება ბარიერი NAT-ის მეშვეობით, ანუ ჩვენ აქ ყველა პოტენციურ აბონენტს ვაჭარბებთ.

მინდორში დსტ. მისამართი(დანიშნულების ადგილის მისამართები) სურვილისამებრ!10.0.0.0/8 - მისამართების დიაპაზონი, რაც ნიშნავს ავტორიტეტულ მისამართთა სივრცეს კერძო საზღვრებისთვის, სეტყვას ვიცნობწინ. ეს ეუბნება როუტერს დაადანაშაულოს - თუ ლოკალური ქსელიდან რაიმე იგზავნება ჩვენს ქსელში მისამართზე, მაშინ NAT არ დაიბლოკება, კავშირი განხორციელდება პირდაპირ.

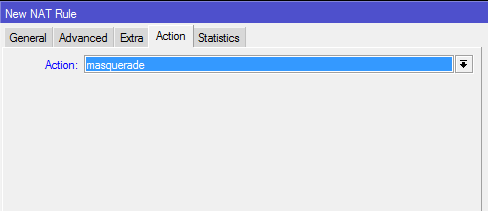

და დეპოზიტზე მოქმედებაშესაძლებელია ეფექტურად დარეგისტრირება მასკარადისთვის - მოწყობილობის ლოკალური მისამართის შეცვლა როუტერის გარე მისამართით.

PPPoE VPN კლიენტის დაყენება

თუ VPN გვირაბის ამ მხარეს შეგიძლიათ კომპიუტერიდან ან ლეპტოპიდან დაკავშირება, თქვენ უბრალოდ უნდა შექმნათ მაღალსიჩქარიანი კავშირი PPPoE-ს მეშვეობით მართვის ცენტრში და დისტანციური წვდომისთვის (Win 7, Win 8-ისთვის). თუ სხვა მოწყობილობაც არის Mikrotik როუტერი, მაშინ ჩვენ შეგვიძლია დავაკავშიროთ ის რაც შეიძლება მალე.

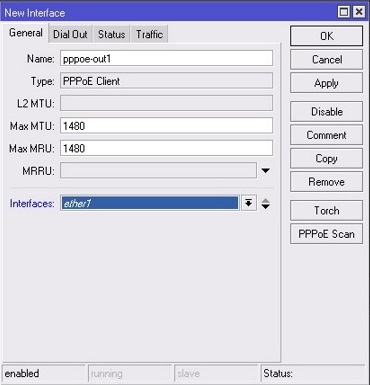

PPPoE ინტერფეისი ხელმისაწვდომია.

დეპოზიტზე ინტერფეისიაირჩიეთ PPPoE კლიენტი და გამოიყენეთ დამატებითი „+“ ღილაკი ახალი ინტერფეისის დასამატებლად.

აქ მინდორთან ახლოს ინტერფეისიჩვენ ვირჩევთ Mikrotik როუტერის ინტერფეისს, რომელზეც ვაწყობთ VPN გვირაბს.

კავშირის დაყენება დადგენილია.

შეამოწმეთ ყუთი გამოიყენეთ Peer DNS- მისამართების მიწოდების მიზნით DNS სერვერებიწაგვიყვანეს VPN სერვერები(პროვაიდერის ტიპი), ვიდრე ხელით დარეგისტრირდეთ.

ავტორიზაციის პარამეტრები (საკონტროლო ველები pap, chap, mschap1, mschap2) შეიძლება კონფიგურირებული იყოს სერვერიდან.