Що за код перевірки apple. Наскільки це безпечно? Оновлення перевірених номерів телефонів

З метою здирства у користувачів грошей для розблокування Apple пристроїв. Все це відбувається через неуважність користувачів, вони встановлюють прості пароліна свої акаунти та користуються спільними акаунти для отримання нібито безкоштовних програм.

Незважаючи на те, що до вашого облікового запису не прив'язана карта VISA, MasterCard це ще не означає, що вам нічого втрачати. З iOS 7 стала доступною функція Знайти мій iPhone, яка допомагає користувачеві визначити, де знаходиться iOS-пристрій на карті, і в разі втрати iPhone, iPad заблокувати його або видалити з нього всі дані. Все це здійснюється через веб-інтерфейс сервісу icloud.com через звичайний браузер, за допомогою якого кілька кліків можна заблокувати будь-який пристрій прив'язаний до вашого iCloud акаунту. Подальше розблокування цього пристрою можливе лише при введенні вашого пароля і якщо пароль був забутий/загублений або змінений зловмисником, то тільки при надсиланні чека про покупку в службу підтримки Apple. Інакше ваш iPhone, iPad перетворюється на цеглу. Простіше кажучи, якщо ви втратите пошту на яку зареєстрований ваш iPhone або акаунт Apple ID, то зловмисник спокійно поміняє там усі паролі та заблокує пристрій. А на своєму телефоні ви побачите таке повідомлення:

І навіть якщо ви заплатите зловмисникам, вони нічого вам не надішлють.

Для того щоб убезпечити свій обліковий запис Apple ID від крадіжки, потрібно дотримуватися елементарних правил безпеки. Не використовувати прості паролі типу: 123456, qwerty. Паролі слід розбавляти символами, наприклад “!”№;%:?*()_+” тощо. Встановлюйте відповіді на секретні питання у особистому кабінеті.

Також з недавнього часу Apple з'явилася можливість включення двофакторної аутентифікації. Двохрівнева автентифікація є найнадійнішим способом уберегти Apple ID від крадіжки. Для здійснення будь-яких змін в особистому кабінеті Apple ID вам необхідно буде ввести унікальний код, який надсилається на ваш особистий номер мобільного телефону, заздалегідь прив'язаний до облікового запису. Таким чином, ніхто не змінить пароль або електронну поштуна вашому обліковому записі не маючи ваш мобільний телефон.

І оскільки відбувається включення двофакторної аутентифікації Apple ID

Для початку вам необхідно увійти в управління Apple IDза посиланням https://appleid.apple.com/

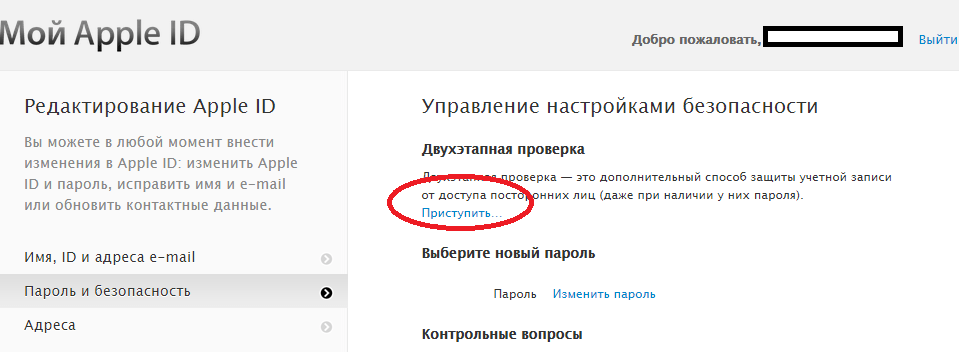

Потім пройдіть у вкладку пароль та безпеку.Якщо раніше ви не встановлювали секретні питання, то ви відразу потрапите в налаштування, якщо ж у вас вже встановлені секретні питання, дайте відповідь на них. І у розділі двоетапна перевірка натисніть приступити.

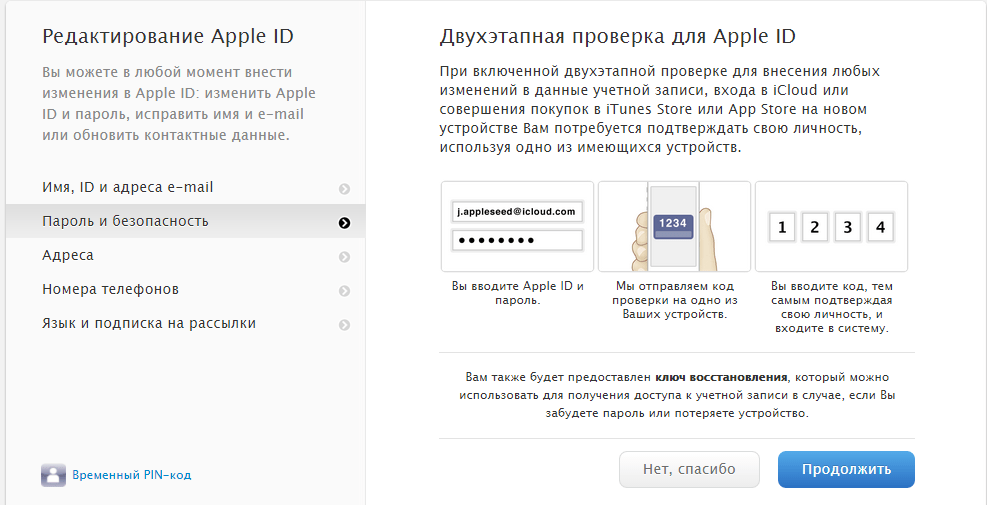

Ознайомившись із інформацією на всіх етапах, натискайте продовжити.

На наступному етапі додайте свій мобільний телефон

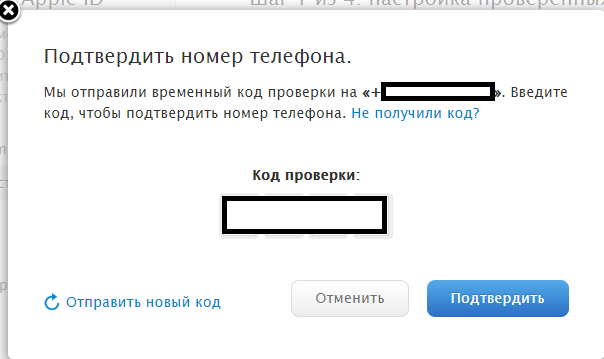

Після додавання номера телефону на нього буде надіслано код, який повинен прийти протягом 1 хвилини.

Коли підтвердите свій номер телефону, ви опинитеся на наступному кроці. Тут ви побачите раніше зареєстровані в Apple ID пристрої. Підтвердіть їх, у пристроях має бути включена функція “Знайти мій…” і вони мають бути підключені до Інтернету.

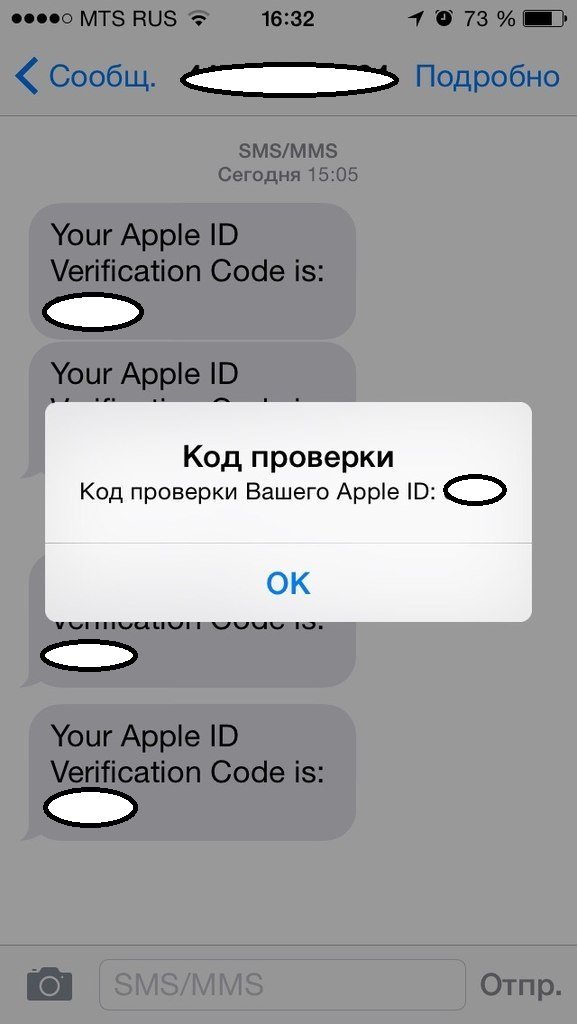

На екрані пристрою з'явиться код

Далі з'явиться ключ відновлення, який потрібно роздрукувати і покласти в затишне місце, наприклад в коробку з під пристрою. За допомогою цього ключа ви зможете відновити ваш обліковий запис якщо втратите сім-карту. На наступному кроці підтвердіть, що ви отримали код введіть його. Підтвердіть інформацію про те, що ви ознайомилися з умовами, і налаштування закінчилося.

Тепер при вході в керування Apple ID або iCloud, вам потрібно буде вводити код, який приходитиме на ваш пристрій у вигляді СМС або у вигляді спливаючого вікна на iOS як це було в попередньому зображенні.

Паролі не зламує лише лінивий. Недавній масовий витік облікових записів з Yahoo тільки підтверджує той факт, що одного лише пароля - і зовсім неважливо, якою він буде довжини та складності, - вже недостатньо для надійного захисту. Двофакторна автентифікація – це те, що обіцяє дати такий захист, додаючи додатковий рівень безпеки.

Теоретично все виглядає непогано, та й практично, загалом, працює. Двофакторна автентифікація справді ускладнює злом облікового запису. Тепер зловмисник недостатньо виманити, вкрасти або зламати основний пароль. Для входу в обліковий записнеобхідно ввести ще й одноразовий код, який… А ось яким саме чином виходить цей одноразовий код – і є найцікавіше.

Ти неодноразово стикався з двофакторною автентифікацією, навіть якщо ніколи не чув про неї. Коли вводив одноразовий код, який тобі надсилали через СМС? Це воно, окремий випадокдвофакторної автентифікації. Допомагає? Чесно кажучи, не дуже: зловмисники вже навчилися оминати і цей вид захисту.

Сьогодні ми розглянемо всі види двофакторної аутентифікації, що застосовується для захисту облікових записів Google Account, Apple ID та Microsoft Account на платформах Android, iOS та Windows 10 Mobile.

Apple

Вперше двофакторна автентифікація з'явилася в пристроях Appleв 2013 році. У ті часи переконати користувачів у необхідності додаткового захистубуло непросто. У Apple не стали і намагатися: двофакторна автентифікація (що отримала назву двоетапної перевірки, або Two-Step Verification) використовувалася тільки для захисту від прямої фінансової шкоди. Наприклад, одноразовий код був потрібний при покупці з нового пристрою, зміні пароля та для спілкування зі службою підтримки на теми, пов'язані з обліковим записом Apple ID.

Добром це все не скінчилося. У серпні 2014 року стався масовий витік фотографій знаменитостей. Хакери зуміли отримати доступ до облікових записів жертв та завантажили фото з iCloud. Вибухнув скандал, внаслідок якого Apple у спішному порядку розширила підтримку двоетапної перевірки на доступ до резервним копіямта фотографіям в iCloud. У цей час у компанії продовжувалися роботи з методом двухфакторной аутентифікації нового покоління.

Двоетапна перевірка

Для доставки кодів двоетапна перевірка використовує механізм Find My Phone, що спочатку призначений для доставки push-повідомлень і команд блокування у разі втрати або крадіжки телефону. Код виводиться поверх екрана блокування, відповідно, якщо зловмисник дістане довірений пристрій, він зможе отримати одноразовий код і скористатися ним, навіть не знаючи пароля пристрою. Такий механізм доставки – відверто слабка ланка.

Також код можна отримати у вигляді SMS або голосового дзвінка на зареєстрований телефонний номер. Такий спосіб анітрохи не безпечніший. SIM-карту можна витягти з непогано захищеного iPhone і вставити в будь-який інший пристрій, після чого прийняти код. Нарешті, SIM-карту можна клонувати або взяти у стільникового оператораза підробленою довіреністю - цей вид шахрайства зараз набув просто епідемічного характеру.

Якщо ж у тебе немає доступу до довіреного iPhone, ні до довіреного телефонного номера, то для доступу до облікового запису потрібно використовувати спеціальний 14-значний ключ (який, до речі, рекомендується роздрукувати і зберігати в безпечному місці, а в поїздках - тримати при собі ). Якщо ж ти втратиш і його, то мало не здається: доступ до облікового запису може бути закритий назавжди.

Наскільки це безпечно?

Якщо чесно не дуже. Двоетапна перевірка реалізована дуже погано і заслужено отримала репутацію найгіршої системи двофакторної аутентифікації з усіх гравців «великої трійки». Якщо немає іншого вибору, то двоетапна перевірка - це все ж таки краще, ніж нічого. Але вибір є: з виходом iOS 9 Apple представила абсолютно нову систему захисту, якій дали нехитру назву «двофакторна автентифікація».

У чому саме слабкість цієї системи? По-перше, одноразові коди, доставлені через механізм Find My Phone, відображаються прямо на екрані блокування. По-друге, автентифікація на основі телефонних номерів є небезпечною: СМС можуть бути перехоплені як на рівні провайдера, так і заміною або клонуванням SIM-картки. Якщо ж є фізичний доступ до SIM-карти, її можна просто встановити в інший пристрій і отримати код на цілком законних підставах.

Також май на увазі, що злочинці навчилися отримувати SIM-картки замість «втрачених» за підробленими довіреностями. Якщо твій пароль вкрали, то вже дізнатися твій номер телефону – нікчемна справа. Підробляється довіреність, виходить нова SIM-картка - власне, для доступу до твого облікового запису більше нічого не потрібно.

Як зламати автентифікацію Apple

Зламати цей варіант двофакторної автентифікації досить легко. Є кілька варіантів:

- рахувати одноразовий код з довіреного пристрою - розблокувати не обов'язково;

- переставити SIM-карту на інший апарат, отримати СМС;

- клонувати SIM-картку, отримати код на неї;

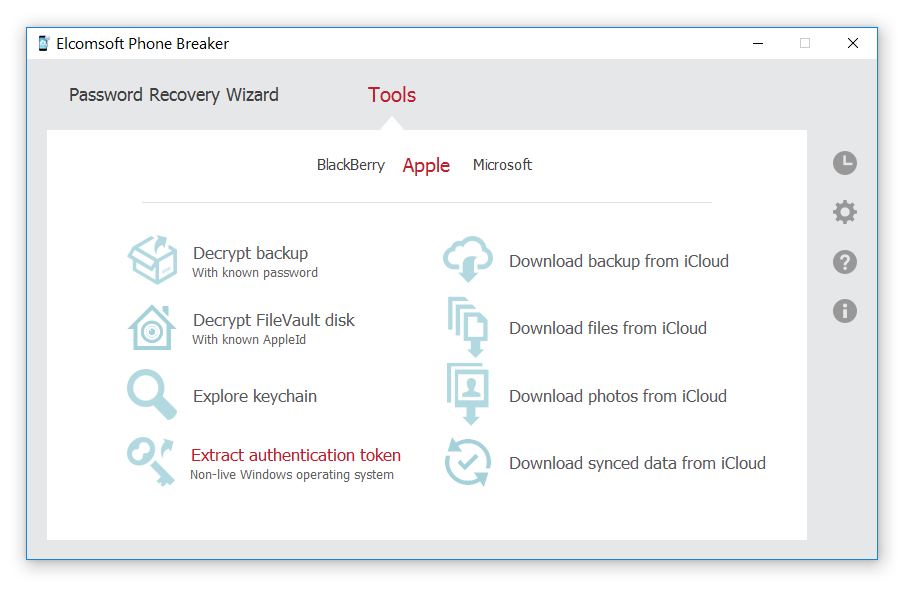

- скористатися бінарним маркером автентифікації, скопійованим з комп'ютера користувача.

Як захиститись

Захист за допомогою двоетапної перевірки несерйозний. Не використовуй її взагалі. Замість неї увімкни справжню двофакторну автентифікацію.

Двофакторна автентифікація

Друга спроба Apple носить офіційну назву "двофакторна автентифікація". Замість змінити попередню схему двоетапної перевірки, дві системи існують паралельно (втім, у межах одного облікового запису може використовуватися лише одне із двох схем).

Двофакторна автентифікація з'явилася як складова частина iOS 9 і версії macOS, що вийшла одночасно з нею. Новий методвключає додаткову перевірку за будь-якої спроби зайти в облікову запис Apple ID з нового пристрою: на всі довірені пристрої (iPhone, iPad, iPod Touchта комп'ютери під керуванням свіжих версій macOS) моментально приходить інтерактивне повідомлення. Щоб отримати доступ до повідомлення, потрібно розблокувати пристрій (паролем або датчиком відбитка пальців), а для отримання одноразового коду потрібно натиснути кнопку підтвердження в діалоговому вікні.

Як і попередньому методі, у новій схемі можливе отримання одноразового пароля як СМС чи голосового дзвінка на довірений телефонний номер. Однак, на відміну від двоетапної перевірки, користувачеві в будь-якому випадку буде доставлено push-повідомлення, і неавторизовану спробу зайти в обліковий запис користувач може заблокувати будь-який зі своїх пристроїв.

Підтримуються також паролі додатків. А ось від коду відновлення доступу в Apple відмовилися: якщо ти втратиш свій єдиний iPhone разом із довіреною SIM-картою (яку з якихось причин не зможеш відновити), для відновлення доступу до облікового запису тобі доведеться пройти справжній квест із підтвердженням особи (і ні, скан паспорта таким підтвердженням не є ... та й оригінал, що називається, "не канає").

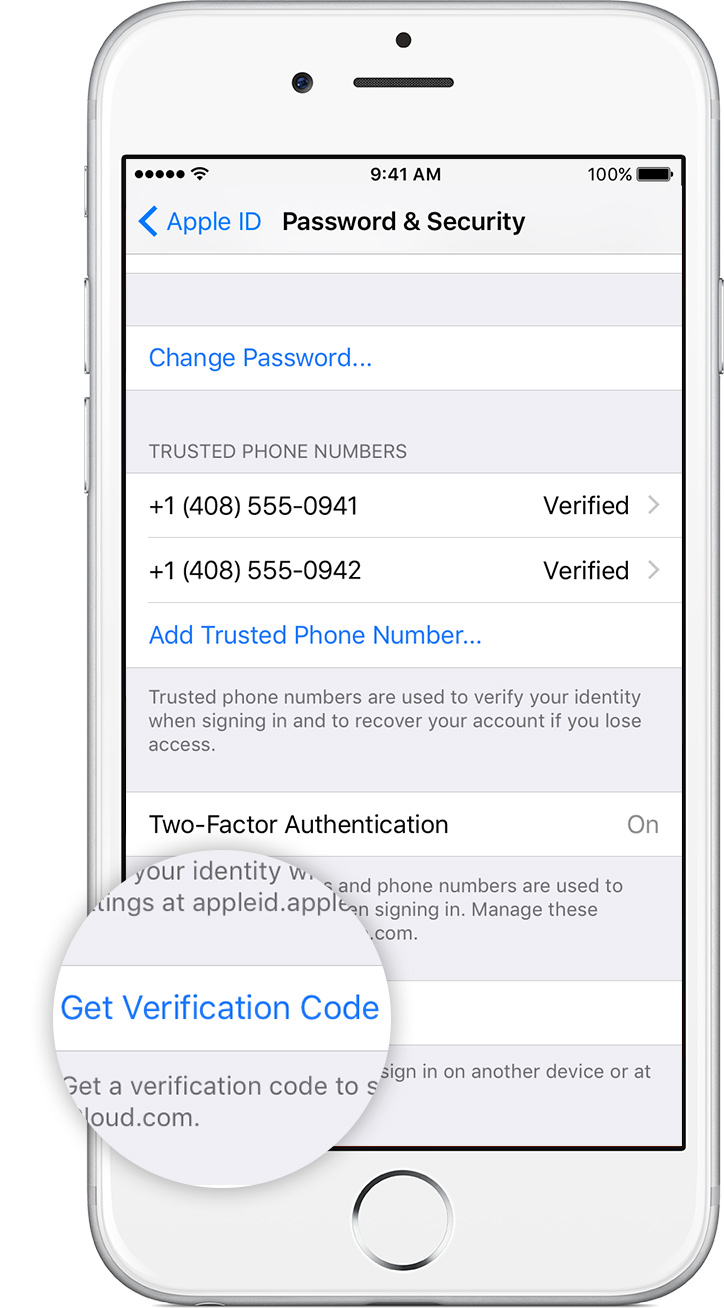

Зате в новій системізахисту знайшлося місце для зручної та звичної офлайнової схеми генерації одноразових кодів. Для неї використовується стандартний механізм TOTP (time-based one-time password), який кожні тридцять секунд генерує одноразові коди, що складаються з шести цифр. Ці коди прив'язані до точного часу, а ролі генератора (аутентифікатора) виступає саме довірене пристрій. Коди видобуваються з надр системних налаштувань iPhoneабо iPad через Apple ID -> Password and Security.

Ми не будемо докладно пояснювати, що таке TOTP і з чим його їдять, але про основні відмінності реалізації цього методу в iOS від аналогічної схеми в Android та Windows розповісти все-таки доведеться.

На відміну від основних конкурентів, Apple дозволяє використовувати як автентифікатори виключно пристрої власного виробництва. У їх ролі можуть виступати довірені iPhone, iPad або iPod Touch під управлінням iOS 9 або 10. При цьому кожен пристрій ініціалізується унікальним секретом, що дозволяє у разі втрати легко і безболісно відкликати з нього (і тільки з нього) довірений статус. Якщо ж скомпрометований виявиться аутентифікатор від Google, то відкликати (і заново ініціалізувати) доведеться статус усіх ініціалізованих аутентифікаторів, тому що в Google вирішили використати єдиний секрет для ініціалізації.

Наскільки це безпечно

У порівнянні з попередньою реалізацією нова схема все ж таки більш безпечна. Завдяки підтримці з боку операційної системинова схема більш послідовна, логічна і зручна у використанні, що важливо з погляду залучення користувачів. Система доставки одноразових паролів також суттєво перероблена; єдина слабка ланка, що залишилася - доставка на довірений телефонний номер, який користувач, як і раніше, повинен верифікувати в обов'язковому порядку.

Тепер при спробі входу до облікового запису користувач миттєво отримує push-повідомлення на всі довірені пристрої та має можливість відхилити спробу. Тим не менш, при досить швидких діях зловмисник може встигнути отримати доступ до облікового запису.

Як зламати двофакторну автентифікацію

Як і в попередній схемі, двофакторну аутентифікацію можна зламати за допомогою маркера аутентифікації, скопійованого з комп'ютера користувача. Атака на SIM-карту теж спрацює, але спроба отримати код через СМС все ж таки викличе повідомлення на всіх довірених пристроях користувача, і він може встигнути відхилити вхід. А ось підглянути код на екрані заблокованого пристрою вже не вдасться: доведеться розблокувати девайс і підтвердити діалогове вікно.

Як захиститись

Уразливостей у новій системі залишилося не так багато. Якби Apple відмовилася від обов'язкового додавання довіреного телефонного номера (а для активації двофакторної аутентифікації хоча б один телефонний номер вивірити доведеться в обов'язковому порядку), її можна було б назвати ідеальною. На жаль, необхідність верифікувати телефонний номер додає серйозної вразливості. Спробувати захиститися можна так само, як ти захищаєш номер, на який надходять одноразові паролі від банку.

Продовження статті доступне лише передплатникам

Варіант 1. Оформи підписку на Хакер, щоб читати всі статті на сайті

Підписка дозволить тобі протягом зазначеного терміну читати ВСІ платні матеріали сайту, включаючи цю статтю. Ми приймаємо оплату банківськими картками, електронними грошима та переказами з рахунків мобільних операторів

Двофакторна автентифікація Apple ID – це нова технологіязабезпечення безпеки для облікового запису, що гарантує, що доступ до неї буде забезпечений тільки її власнику. Причому навіть якщо символи пароля від облікового запису знає хтось ще, все одно він не зможе увійти в систему замість законного власника ID.

Механізм роботи

Використання цієї технології забезпечує доступ до облікового запису виключно з довірених девайсів - айфона, планшета або макбука. При первинному заході на новому гаджеті потрібно вказати два види даних – символи пароля та код перевірки у 6 – значному форматі. Кодові символи на автоматі оновлюються цих девайсах. Після його забивання новий гаджет зарахують до довірених. Припустимо, якщо в наявності iPhone, при первинному вході в облік на щойно купленому MacBook знадобиться вбити символи пароля і код перевірки, який на автоматі спливе на екрані айфона.

Оскільки для доступу до обліку символів пароля недостатньо, застосовуються інші типи перевірки, показник безпеки ID – номери значно підвищується.

Після здійснення входу запит коду більше проводитися на цьому девайсі не буде - до того моменту, поки не виконається вихід і не буде стерта вся інформація на гаджеті або не буде потрібна зміна символів пароля (теж з метою безпеки). Якщо вхід здійснюється через мережу, можна зробити браузер довіреним і наступного разу під час роботи з цим же девайсом код вбивати не знадобиться.

Перевірені гаджети: що це?

Таким може бути не будь-який «яблучний» девайс – тільки айфони, айпади тач з операційною версією 9 або нова, а також макбуки з операційною Capitan або більш «свіжими». У системи цих гаджетів мають бути здійснені входи із застосуванням 2-факторної перевірки.

Якщо коротко - це девайс, про який Apple відомо, кому він належить, і через який можна перевірити особистість через показ коду підтвердження при заході з іншого гаджета або браузера.

Перевірені телефонні номери

Це ті, які можна використовувати, щоб надходили підтверджуючі коди через текстові послання або дзвінки. Потрібно підтвердити хоча б один номер для доступу 2-х факторного визначенняособи.

Ще можна виконати підтвердження інших номерів – домашнього або друга/родича. Коли тимчасово немає доступу до основного, можна використовувати їх.

Правила налаштування

Якщо на девайсі стоїть операційна система версії 10.3 і старша, алгоритм дій буде такий:

- Перехід до розділу настройок, до пункту пароля та безпеки.

- Натискання розділу включення 2-х факторної ідентифікації.

- Клацніть по пункту продовження.

Якщо на гаджеті операційна система 10.2 або раніше, кроки будуть наступними:

- Перехід до iCloud.

- Вибір свого ID – номери та перехід до розділу пароля безпеки.

- Натискання на пункт включення 2-х факторної аутентифікації.

- Натискання елемента продовження.

Як вимкнути двофакторну автентифікацію в Apple ID?

Багато хто цікавиться, чи можна вимкнути цю технологію. Звісно так. Але запам'ятайте, що після вимкнення обліку буде захищено слабко – лише символами пароля та питаннями.

Для відключення потрібно увійти на сторінці свого облікового запису в пункт правок (у вкладці безпеки). Потім натиснути на розділ вимкнення двофакторної ідентифікації. Після завдання нових секретних питань та згоди із зазначеною датою народження технологія деактивується.

Якщо хтось знову активує для ID без відома законного власника, можна буде виконати відключення по e-mail. Далі потрібно, як і раніше, натиснути на розділ вимкнення аутентифікації в самому низу повідомлення, що прийшов раніше електронною поштою. Посилання буде активним ще два тижні. Перехід по ній дозволить відновити попередні налаштування безпеки ID та контроль над своєю обліковкою.

Зовсім нещодавно Apple запропонувала користувачам включити двофакторну авторизацію для акаунтів Apple ID, які використовуються, наприклад, для покупки додатків у App Store. Ми пропонуємо докладну інструкціюпро те, як це зробити.

Двоетапна авторизація необхідна підвищення безпеки Apple-акаунта. При активації цієї функції, крім основного пароля, буде запитуватися додаткове підтвердження доступу - за допомогою SMS або push-повідомлення, це буде потрібно для наступних дій:

Вхід на сайт для керування обліковим записом;

Покупка в iTunes, App Store або iBookstore на новому пристрої;

Отримання підтримки від Apple, пов'язаної з Apple ID.

Теоретично це виглядає заплутано. Для активації двофакторної авторизації потрібно прив'язувати до свого облікового запису один або кілька пристроїв iOS, на які будуть надходити повідомлення з кодами. При спробі авторизуватися на сайті Apple ID або при першій покупці App Store на прив'язаний пристрій прийде push-повідомлення або SMS з кодом, який необхідно буде ввести в iTunes або на сайті Apple.

За допомогою двофакторної автентифікації ми можемо убезпечити себе від тих, хто вкраде чи підбере пароль від нашого Apple ID. Маючи повний доступдо акаунту зловмисник також може:

отримати доступ до резервних копій ваших пристроїв, які зберігаються в iCloud (разом з листуванням, нотатками тощо);

Використовуючи вашу банківську картку, купити парочку дуже дорогих додатківв App Store;

Писати від вашого імені, використовуючи ваш обліковий запис iMessage;

Убезпечив себе 24-символьним паролем та титановими дверима,

Ілля Чекальський,

TJournal